Il est fascinant de constater que, malgré toutes les barrières numériques érigées, les données personnelles et professionnelles sont plus vulnérables que jamais. Derrière chaque écran, derrière chaque clic, s’étendent des chemins dissimulés, où une faille peut se transformer en brèche béante. Ce monde invisible, où convergent secrets et identités, échappe souvent à notre regard. Pourtant, une simple intrusion peut tout chambouler, sans crier gare, bouleversant vies et organisations. Comment mesurer l’étendue réelle d’une violation de données ? Au-delà de la perte apparente, quels sont les mécanismes insoupçonnés qui exposent nos informations les plus précieuses et les conséquences qu’elles engendrent ? Dans cette…

Auteur/autrice : Valentin

Chaque pixel d’un signal numérique, chaque fragment d’une donnée échappée semble anodin. Pourtant, ils tissent en silence les filets d’un mystère invisible, révélateur des gestes d’ombres dans le monde numérique. Dans cet univers où la frontière entre vulnérabilité et contrôle se fait plus ténue chaque jour, l’analyse numérique et la réponse aux incidents déploient une science à la fois rigoureuse et agile. Ce n’est pas simplement une quête de données, c’est une exploration minutieuse de traces souvent furtives, où la compréhension profonde des mécanismes dissimulés peut bouleverser notre capacité à agir. Quelles sont les clés pour déchiffrer ce véritable palimpseste…

Dans un monde où l’immensité des données pourrait noyer les équipes IT sous un flot ininterrompu d’alertes incessantes, l’idée même de maîtriser cette marée semble presque utopique. Pourtant, c’est précisément cette complexité croissante qui a donné naissance à une nouvelle approche, mêlant finesse algorithmique et compréhension profonde des environnements numériques. Les opérations informatiques ne sont plus seulement un défi technique, elles deviennent une danse subtile entre anticipation, réaction et adaptation. Comment conjuguer ces exigences sans sacrifier la réactivité ni la précision ? À travers l’AIOps, ce carrefour entre intelligence artificielle et gestion informatique, les pratiques héritées s’effacent doucement pour révéler…

Il est ironique de constater que l’une des armes les plus puissantes contre la menace croissante des cyberattaques n’est autre qu’une technologie souvent accusée de déshumaniser notre monde numérique : l’intelligence artificielle. Derrière cette apparente contradiction se cache une révolution silencieuse, où des algorithmes apprennent à anticiper, déjouer et neutraliser des dangers qui hier semblaient insurmontables. Pourtant, cette alliance entre machine et protection n’est pas dénuée de zones d’ombre : jusqu’où peut-on faire confiance à des systèmes autonomes pour défendre l’essence même de notre sécurité digitale ? Entre promesses et risques, la question demeure cruciale. Comprendre comment l’intelligence artificielle s’immisce…

Penser que votre infrastructure informatique peut être à la fois isolée et connectée, sécurisée sans être rigide, voilà un paradoxe que le virtual private cloud, ou VPC, s’efforce de résoudre. Dans un monde où le cloud tend à tout uniformiser, offrir une parcelle privée au sein de l’immense nuage public relève presque de la prouesse technique. Mais comment conjuguer liberté et contrôle absolu, flexibilité et sécurité renforcée, dans un environnement qui évolue en permanence ? C’est précisément cette zone d’ombre, ce subtil équilibre, que le VPC invite à explorer. Au cœur des infrastructures modernes, il n’est plus question de choisir entre…

Dans un monde où chaque connexion peut devenir une faille, les symboles de la cybersécurité ne sont plus de simples images, mais des sentinelles numériques gravées dans notre conscience collective. Leur présence, souvent discrète, traduit pourtant une réalité complexe : la protection de nos données est à la fois un art et une science, toujours à la frontière de l’innovation et du risque. Parmi ces icônes, celles de Fortinet sont remarquables, évoquant à la fois robustesse et agilité, témoignant d’une approche technologique raffinée et évolutive. Mais comment ces représentations graphiques capturent-elles l’essence d’un univers en perpétuelle mutation ? C’est dans…

Internet a démocratisé l’accès à la culture, mais paradoxalement transformé chaque fichier en une proie vulnerable. Derrière l’écran, se joue une bataille discrète où la propriété intellectuelle s’oppose à la liberté numérique. La gestion des droits numériques, ou DRM, incarne ce combat silencieux : à la fois rempart et chaînon invisible qui façonne notre manière d’interagir avec l’art, la musique, les films, les logiciels. Mais que révèle-t-elle vraiment sur notre rapport à la création ? Quelle frontière trace-t-elle entre protection légitime et contrainte insidieuse ? En explorant cette technicité subtile, on découvre les enjeux profonds que la DRM impose, tant aux…

Chaque e-mail que l’on croit recevoir de confiance peut en réalité être une usurpation soigneusement orchestrée, un miroir déformant d’une réalité numérique que nous maîtrisons de moins en moins. Derrière cette menace insidieuse, l’illusion d’une communication directe dissimule des mécanismes de tromperie d’une sophistication inattendue. Naviguer dans cet univers, c’est plonger au cœur de protocoles invisibles et de failles exploitées sans relâche, où chaque message peut devenir un cheval de Troie. Mais comment distinguer vérité et leurre quand les frontières se brouillent à ce point ? En comprendre les rouages, c’est déchiffrer une part essentielle de notre sécurité numérique, apprendre…

La sécurité, pourtant pensée comme un rempart inébranlable, se révèle souvent une illusion fragile lorsqu’elle n’est pas structurée par des normes solides. Le NIST, loin d’être un simple cadre bureaucratique, dessine les lignes directrices d’une conformité qui transcende la simple formalité pour devenir un véritable bouclier contre l’incertitude numérique. Dans un monde où chaque échange de données peut masquer une faille prête à exploser, adhérer aux exigences du NIST n’est plus une option, mais un art subtil d’équilibriste entre protection rigoureuse et adaptation constante. Et si cette conformité n’était pas seulement une checklist à cocher, mais une matrice complexe dans…

Nous vivons à une époque où la puissance informatique, autrefois confinée à des salles remplies de serveurs physiques, glisse doucement vers un univers intangible et modulable. L’Infrastructure en tant que Service, ou IaaS, est au cœur de cette révolution silencieuse : une promesse de ressources informatiques à la demande, façonnables au gré des besoins, sans les contraintes traditionnelles. Pourtant, derrière cette facilité apparente se cache une complexité profonde, un monde où le contrôle matériel se dissout dans l’abstraction du cloud, brouillant les frontières entre ce qui est tangible et ce qui ne l’est pas. Comment saisir ce concept qui allie…

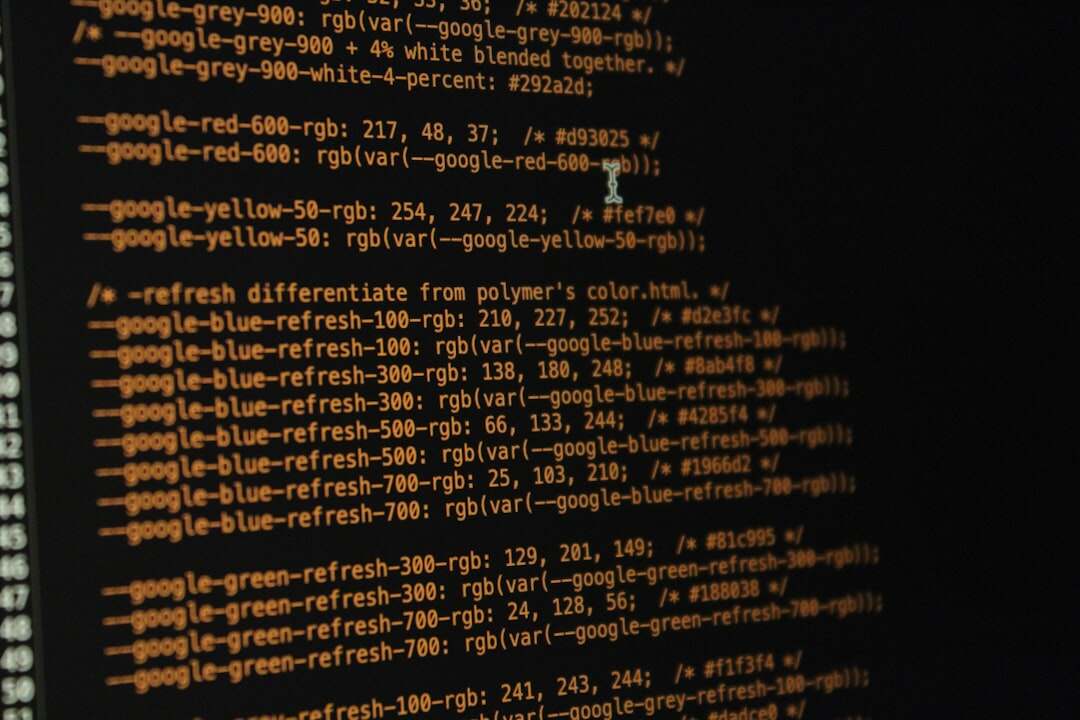

Chaque seconde, 1,13 milliard d’appels d’API traversent l’internet mondial. Invisibles aux yeux du grand public, ces interfaces sont pourtant le nerf de la guerre numérique. Derrière chaque paiement mobile, chaque notification bancaire, chaque connexion à une application, se cache une API vulnérable. Les hackers le savent. Les attaques visant les API ont explosé de 117% en un an. Résultat : 54% des entreprises retardent le déploiement de leurs applications par peur d’une faille. Car une seule API mal sécurisée suffit à exposer des millions de données personnelles, des secrets industriels, des transactions financières. Bienvenue dans l’univers où chaque ligne de…

Un système censé protéger peut parfois devenir la plus grande vulnérabilité. Alors que tant de dispositifs fonctionnent encore sous des versions obsolètes de Windows, une faille nommée BlueKeep rôde, menaçant silencieusement des millions d’ordinateurs connectés. Ce n’est pas qu’une simple faiblesse technique, mais une porte dérobée béante aux intentions malveillantes, capable de se propager sans même qu’on appuie sur un bouton. Malgré les mises en garde, pourquoi tant d’appareils demeurent-ils exposés à ce risque ? Et surtout, jusqu’où cette faille pourrait-elle pousser son ravage ? Comprendre BlueKeep, c’est plonger au cœur d’une menace qui ne se limite pas à un…

La sécurité des informations gouvernementales repose souvent sur des règles que l’on pense simples, mais qui cachent une complexité insoupçonnée. Derrière l’acronyme FISMA, un univers rigoureux s’organise, à la croisée des normes, des risques et des responsabilités. Ce cadre rigide, imposé à chaque agence, est à la fois un rempart et un défi permanent. Comment garantir cette vigilance sans étouffer l’innovation technologique ? Le FISMA ne se réduit pas à une simple checklist ; il incarne un équilibre subtil entre protection et évolution. Quelles sont donc les clés pour comprendre cette législation qui façonne la sécurité informatique au cœur de…

Les données, matière invisible et pourtant si vulnérable, circulent sans relâche, traquées par ceux qui savent y puiser sans laisser de trace. Dans ce ballet digital, l’exfiltration s’infiltre discrètement, dérobant l’essence même des organisations sans fracas apparent. Comment comprendre ces voyages clandestins d’informations où chaque transfert pourrait être une faille, chaque clic une ouverture vers l’inconnu ? À l’heure où la sophistication des attaques rivalise avec la complexité de nos infrastructures numériques, se dessine une frontière fragile entre contrôle et chaos. Explorer les mécanismes de l’exfiltration, c’est plonger au cœur d’une lutte invisible mais décisive, pour saisir non seulement les…

Dans un monde où chaque octet peut devenir une porte dérobée, la simple idée de sécurité numérique paraît souvent une illusion fragile. La quantité de données en mouvement, de connexions invisibles et d’interfaces à surveiller dépasse largement ce que l’œil humain peut saisir. Pourtant, au cœur de cette complexité, existent des bastions silencieux, des observatoires hyper sophistiqués voués à la défense des territoires digitaux : les centres d’opérations de sécurité. Ces SOC, véritables muscles et cerveaux de la cybersécurité moderne, façonnent la résilience des organisations à une époque où la menace est devenue omniprésente et protéiforme. Comment, face à cette…

Il suffit d’un seul point d’entrée pour que l’intégrité d’un réseau entier bascule dans l’ombre. Ce nomade invisible, le déplacement latéral, s’immisce avec une discrétion déconcertante, creusant patiemment sa voie à l’intérieur des infrastructures les plus robustes. La sécurité périmétrique, même la plus sophistiquée, vacille face à cette menace interne, insidieuse par essence. Comment alors échapper à cet effacement progressif de la frontière entre l’assuré et le compromis ? Entre vigilance instinctive et techniques avancées, les stratégies efficaces ne résident pas seulement dans la défense, mais dans la compréhension subtile des mécanismes de contamination et des failles humaines exploitées. Ce…

La frontière entre sécurité et performance semble parfois aussi fine qu’une connexion réseau perturbée. Dans un monde où chaque octet compte, la manière dont un flux de données est filtré ou redirigé est tout sauf anodine. Les serveurs proxy et les pare-feux de filtrage de paquets, deux piliers essentiels de la cybersécurité, jouent pourtant des rôles distincts et complémentaires. Pourtant, cette distinction souvent subtile voile une réalité fondamentale : chacun agit sur des couches différentes de l’architecture réseau, avec des implications bien spécifiques sur la confidentialité, la rapidité et la protection. Alors qu’un dispositif se cache derrière une façade d’anonymat…

Il est rare qu’une innovation technologique dévoile avec autant de clarté l’équilibre subtil entre performance et rentabilité. Fortinet Secure SD-WAN n’est pas simplement une solution parmi d’autres ; son impact économique soulève des questions précises sur la manière dont on mesure réellement la valeur des investissements en réseau et sécurité. Forrester Consulting, à travers son analyse Total Economic Impact™, propose une lecture différente, loin des discours marketing classiques. Quels résultats tangibles peut-on attendre lorsqu’on associe durabilité opérationnelle et efficacité financière ? C’est cette interrogation que l’étude invite à explorer, révélant des chiffres qui bousculent certaines idées reçues et remettent en…

Chaque seconde peut basculer entre maîtrise absolue et chaos imminent. La conduite d’urgence n’est pas seulement une question de réflexes, c’est une danse complexe entre le cerveau, le véhicule et l’environnement, une tension constante où chaque geste compte. Pourtant, derrière cette précision se cache une réalité souvent méconnue, un entrelacs de principes invisibles qui déterminent la survie et la sécurité. Comment naviguer dans cet espace où l’instinct côtoie la technique, où l’expertise minimale peut faire la différence entre catastrophe et contrôle ? Ce que vous allez découvrir dépasse les simples manœuvres : c’est une immersion profonde dans l’art subtil de…

Dans un monde où la frontière entre sécurité numérique et accessibilité se brouille au rythme effréné des innovations cloud, le VPN cloud s’impose comme une énigme technique aussi fascinante que complexe. Il n’est plus question d’une simple extension des VPN classiques, mais d’une redéfinition profonde des connexions sécurisées, capables de s’adapter instantanément aux exigences d’un travail décentralisé et mondialisé. Pourtant, derrière cette promesse de fluidité et d’agilité, subsistent des distinctions cruciales, des architectures et des classifications qui déterminent l’efficacité réelle de ces réseaux privés virtuels. Comment démêler cet univers où la haute disponibilité côtoie des configurations variées, où chaque type…

L’omniprésence des réseaux dans notre quotidien masque souvent une fragilité insoupçonnée, une vulnérabilité silencieuse qui peut bouleverser des systèmes entiers en un instant. Dans cet univers complexe, chaque octet qui circule porte en lui la promesse d’une communication efficace, mais aussi le risque latent d’une faille dévastatrice. Que savons-nous vraiment des flux invisibles et des signaux qui orchestrent cette symphonie numérique ? La surveillance réseau ne se limite pas à une simple observation : elle incarne un art subtil d’anticipation où chaque donnée capturée peut faire la différence entre performance optimale et chaos imminent. En plongeant au cœur de ces…

La frontière entre militantisme et criminalité numérique s’estompe, et avec elle, une nouvelle forme de lutte s’impose dans l’ombre des réseaux : le hacktivisme. Ce mélange de piratage et d’activisme ne se contente plus de briser des systèmes ; il interroge nos notions profondes de justice, de transparence et de pouvoir. Derrière chaque attaque se cache une conviction – parfois une prise de position, parfois un outrage – qui bouleverse le fragile équilibre entre liberté d’expression et sécurité. Qu’est-ce qui distingue alors un combattant du net d’un simple vandale virtuel ? En explorant les multiples visages de cette cyber-insurrection, on…

Au cœur des flux numériques, un acteur discret orchestre la fluidité des échanges, souvent invisible mais absolument indispensable. Le commutateur Ethernet n’est pas simplement un composant réseau parmi d’autres ; il est en réalité la colonne vertébrale qui structure et maîtrise les communications des appareils connectés. Pourtant, malgré son rôle fondamental, il reste souvent méconnu ou assimilé à un simple boîtier technique. Comment un élément aussi compact peut-il garantir la rapidité, la sécurité et la stabilité d’un réseau, au moment même où la demande en données explose et que les infrastructures se complexifient ? Explorer cet horizon révèle bien plus…

On imagine souvent que protéger sa vie privée en ligne relève de l’invisible, un bouclier impénétrable dressé contre les regards indiscrets. Pourtant, derrière cette illusion rassurante se cache une faille discrète, sournoise, capable de trahir vos connexions au premier souffle d’une requête mal maîtrisée. La fuite DNS, ce phénomène souvent méconnu, s’infiltre dans les réseaux comme une porte laissée entrouverte. Qu’est-ce qui fait que, malgré toutes les précautions, nos données peuvent se révéler malgré nous ? Cette question n’est pas qu’un simple détail technique, elle incarne le divorce entre contrôle affiché et vulnérabilité réelle. Comprendre cette faille ouvre la voie…

Cette vérité retenue en silence : dans un monde numérique où chaque donnée circule à la vitesse de la lumière, la sécurité ne se conçoit pas uniquement comme une forteresse imprenable, mais comme un équilibre délicat entre contrôle et accès. On imagine souvent la protection informatique comme un mur rugueux, étanche, mais la réalité impose une danse plus fine, où la moindre faille peut engendrer un bouleversement, et où chaque ouverture doit être pesée avec précision. Comment, dès lors, tracer cette ligne fragile entre ce qui doit rester confidentiel et ce qui doit rester disponible ? Plus encore, comment garantir…

Le monde numérique, vaste et complexe, repose paradoxalement sur un fragile équilibre : comment garantir la confiance lorsque tout est accessible, immédiatement, à l’autre bout du réseau ? Derrière chaque transaction, chaque échange d’information, s’opère un ballet invisible de clés et de certificats qui tissent une toile sécurisée, imperceptible et pourtant indispensable. Cette architecture secrète, souvent méconnue, forge la promesse d’une communication fiable au cœur de nos vies connectées. Mais comment une simple clé peut-elle protéger des données en transit, empêcher l’espionnage, ou encore assurer que l’on communique avec la bonne entité ? Quelle mécanique discrète, et souvent sous-estimée, empêche…

Il est frappant de constater à quel point la menace des attaques DDoS s’immisce insidieusement dans l’infrastructure numérique, parfois imperceptible jusqu’au moment fatal. Derrière cette façade d’une simple surabondance de trafic, se cache une guerre silencieuse où chaque milliseconde compte. Alors que les réseaux modernes sont plus complexes et interconnectés que jamais, l’art de leur défense demeure un équilibre précaire entre anticipation et réaction. Mais comment distinguer l’onde normale de trafic de l’ouragan malveillant qui peut à tout instant paralyser un service critique ? C’est précisément dans cette zone d’incertitude, où le réel et le subreptice se mêlent, que se…

Dans l’ombre numérique où nos données se déplacent à la vitesse de la lumière, la notion de confidentialité semble à la fois cruciale et insaisissable. On navigue chaque jour entre transparence et protection, entre exposition volontaire et défense active. Les réseaux privés virtuels, ou VPN, apparaissent alors comme une interface mystérieuse, à la fois bouclier et passerelle. Mais que cachent-ils vraiment ? Sont-ils la forteresse ultime ou un simple voile de fumée sur nos échanges ? Ce qui semble simple au premier regard – masquer une adresse IP, chiffrer un flux – ouvre une réflexion plus profonde sur nos choix…

Nous vivons dans un monde où chaque clic, chaque interaction, génère une vague incessante de données, un torrent que les infrastructures classiques peinent à contenir. Derrière ce flux numérique colossal, des géants invisibles s’affairent : les datacenters hyperscale. Ces mondes silencieux et tentaculaires défient nos conceptions traditionnelles du stockage et du traitement, transformant à jamais la manière dont les données prennent vie. Comment une infrastructure peut-elle s’étendre sans fin, tout en restant fluide, efficace, presque organique ? Entre puissance brute et finesse d’ingénierie, elle incarne une complexité souvent voilée, mais cruciale pour l’économie digitale. Plongez au cœur de cette révolution…

Dans l’ombre de l’immense réseau mondial, une attaque insidieuse peut paralyser des infrastructures entières sans jamais dévoiler son auteur. C’est le paradoxe de la cyberattaque Smurf : une menace ancienne mais toujours redoutablement efficace, qui transforme la simplicité d’un protocole de communication en une vague dévastatrice. Derrière cette mécanique se cache une maîtrise troublante de l’usurpation d’identité numérique et un redoutable jeu de miroirs où chaque victime devient complice involontaire de sa propre destruction. Comment une requête aussi banale qu’un « ping » peut-elle suffire à saturer un réseau, étouffer des serveurs, et semer la pagaille dans des systèmes sophistiqués…

Ce que vous pensez être un simple clic anodin peut en réalité être le cheval de Troie numérique le plus insidieux de notre époque. Le clickjacking, cette technique sournoise, exploite la confiance aveugle des utilisateurs pour transformer une interaction volontaire en une faille béante. Sous la surface lisse des interfaces familières, des pièges invisibles se tissent discrètement. Comment distinguer le véritable du fallacieux quand chaque mouvement de souris peut être manipulé à votre insu ? En plongeant dans les mécanismes de cette menace, vous découvrirez non seulement ses formes multiples, mais aussi la complexité derrière chaque stratagème : une danse…

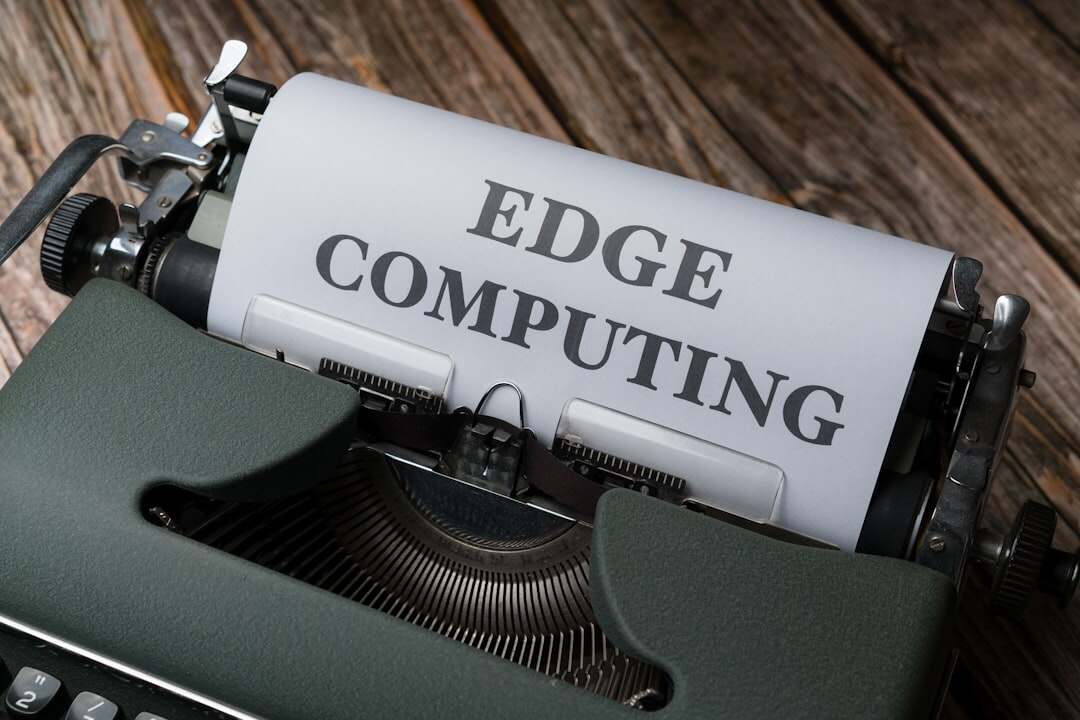

L’information la plus précieuse d’aujourd’hui ne voyage plus forcément au plus loin, mais bien au plus proche. Ce renversement radical du paradigme classique-où tout devait transiter en masse vers des centres de données distants-révèle une vérité que peu anticipaient : la puissance du calcul se déplace vers la périphérie même du réseau. Pourtant, cela soulève une tension palpable. Comment concilier cette proximité avec l’exigence croissante de rapidité et de sécurité ? Les contours de ce territoire nouveau semblent flous, entre traitement local et puissance massive du cloud. C’est dans cette zone d’incertitude que l’edge computing impose son mystère. Percer la…

Derrière chaque connexion sécurisée, il y a un gardien invisible qui orchestre un ballet complexe de vérifications et de filtrages. Ce gardien, c’est le pare-feu proxy, un filtre souvent méconnu mais essentiel, capable de métamorphoser le flux brut des données en une force protectrice. Dans un monde où le trafic numérique s’accélère, comment un simple intermédiaire peut-il devenir le rempart le plus fiable contre des menaces insidieuses ? La réponse ne réside pas seulement dans la technologie, mais dans la manière subtile dont ce mécanisme opère, scrutant chaque interrogation réseau à un niveau où les attaques se cachent habituellement. Comprendre…

Un système peut-il vraiment être infaillible ? En informatique, le défi n’est pas de fuir l’échec, mais de l’embrasser avec la maîtrise d’un funambule. Derrière chaque écran qui ne s’éteint jamais, chaque application qui résiste aux chocs imprévus, se cache un mécanisme subtil : la tolérance aux pannes. Cette capacité à poursuivre son cours, même lorsque l’improbable survient, semble presque paradoxale dans un monde où tout échoue tôt ou tard. Pourtant, c’est précisément cette faculté qui maintient en vie les infrastructures complexes sur lesquelles reposent nos vies numériques. Qu’est-ce qui, au cœur de cette mécanique, transforme la fragilité potentielle en…

Dans un monde où les nuages numériques semblent s’étendre sans limite, la sécurité du cloud n’est pas simplement une garantie technique, mais une frontière mouvante, fragile et pourtant indispensable. Derrière l’attrait séduisant d’un accès universel et instantané réside une vulnérabilité souvent sous-estimée, un équilibre délicat entre liberté et protection. Si le cloud offre une promesse de flexibilité inégalée, il soulève aussi des questions profondes sur la confiance que nous plaçons dans un espace immatériel, où données et identités circulent en permanence. Comment appréhender ces enjeux souvent invisibles, en évitant les illusions de la sécurité totale sans pour autant sombrer dans…

Dans un monde où chaque message s’échange à la vitesse de la lumière, la sécurité de nos communications devient une énigme paradoxale : plus nos données voyagent vite, plus elles semblent vulnérables. L’e-mail, cet outil quotidien que l’on croit simple et banal, dissimule en réalité un terrain miné où s’affrontent confidentialité et intrusion. Comment, dès lors, s’assurer que ce que l’on partage reste vraiment intime, à l’abri des regards non désirés ? Au cœur de ce dilemme, le chiffrement des e-mails se révèle être bien plus qu’une option technique – c’est un rempart silencieux, souvent méconnu, qui protège la substance…

Le code malveillant prend racine dans l’ombre et se déploie là où on l’attend le moins, infiltrant silencieusement les systèmes qui façonnent notre quotidien numérique. Derrière chaque attaque, une danse complexe entre créativité malveillante et techniques de détection s’engage, dévoilant que la menace ne réside jamais uniquement dans le virus, mais aussi dans ce que l’on ne perçoit pas immédiatement. Évolutive, souvent furtive, l’analyse des logiciels malveillants ne se limite pas à déconstruire un fichier infectieux – c’est une plongée dans la psychologie des attaques, une exploration des mécanismes cachés de la cybercriminalité. Comprendre ces mécanismes, c’est d’abord accepter que…

Une identité, ce n’est plus seulement ce que l’on affirme être, mais ce que les autres croient de nous. En quelques clics, des informations intimes, jusque-là confinées à l’intimité numérique ou papier, peuvent être capturées, détournées, réinjectées dans un système qui les déforme pour servir de faux-semblants. Ce glissement, imperceptible et pourtant implacable, déstabilise les certitudes sur notre humanité et notre sécurité. Au cœur de cette dynamique, l’usurpation d’identité tisse un réseau d’ombres entre les données personnelles et les usages malveillants dont elles font l’objet. Ce n’est pas qu’un simple vol d’informations : c’est la fragilisation même de la confiance,…

Invisible mais omniprésente, la menace gagne en sophistication sans jamais s’exposer entièrement. Derrière chaque réseau compromis, un murmure secret circule – un canal dissimulé qui orchestre sans relâche, reliant machines et serveurs à une volonté étrangère. Quelle mécanique insidieuse permet à ces attaques de commande et de contrôle de s’immiscer, de prospérer, de détourner les défenses les plus robustes ? Au-delà des évidences, ce phénomène soulève des questions profondes sur la résilience numérique et la fragilité même des infrastructures. Explorer cet univers revient à pénétrer dans les coulisses d’un jeu d’échecs où chaque mouvement dissimule une intention, chaque silence une…

Il est fascinant de constater à quel point la sécurité réseau a basculé d’une simple nécessité technique à un enjeu stratégique d’une complexité inédite. Dans cet univers en perpétuelle évolution, où les menaces se cachent derrière chaque interaction digitale, poser un regard nouveau sur les outils de défense devient indispensable. La série FortiGate 400F n’est pas simplement un pare-feu parmi tant d’autres ; elle incarne une mutation profonde, où l’intelligence artificielle et l’apprentissage automatique redéfinissent la manière dont nous percevons la protection de nos infrastructures. Que signifie réellement intégrer « la profondeur » dans la visibilité offerte par ces dispositifs ? Plus encore,…

Dans un monde où la personnalisation bat son plein, paradoxalement, la gestion des identités reste souvent cloisonnée, fragmentée, presque chaotique. Pourtant, chaque interaction client est une porte ouverte sur une mine d’informations, un point de contact qui pourrait transformer la relation, à condition d’être maîtrisée. Comment concilier la fluidité de l’expérience utilisateur avec la rigueur impérative de la sécurité ? C’est là que le CIAM, bien plus qu’une simple technologie, s’impose comme une réponse subtile à cette tension, mêlant contrôle pointu et simplicité dégagée. Découvrir le CIAM, c’est s’immerger dans une approche où identités et accès ne sont plus des…

Internet peint un tableau d’opportunités infinies, et pourtant, dans cette toile foisonnante, certains pixels dissimulent des pièges invisibles. La malvertition s’immisce silencieusement, brouillant la frontière entre publicité et menace. Un simple clic, un instant d’inattention, et ce qui semblait s’offrir à vous comme une chance se transforme en une porte ouverte aux logiciels malveillants. Comment distinguer le vrai du faux, quand les publicités elles-mêmes deviennent des vecteurs d’attaque ? Au cœur de cette vulnérabilité numérique, une question persiste, troublante : sommes-nous réellement maîtres de notre expérience en ligne, ou bien prisonniers d’une illusion soigneusement orchestrée ? Découvrir les mécanismes discrets…

Le développement logiciel, jadis un labyrinthe complexe de machines et de configurations, est désormais à portée de main grâce à une révolution silencieuse : le PaaS. Derrière cet acronyme se cache bien plus qu’une simple évolution technologique ; c’est une redéfinition profonde de la manière dont les applications naissent, s’adaptent et se déploient. On pourrait penser que déléguer l’infrastructure signifie perdre en contrôle et personnalisation, pourtant, c’est souvent l’inverse qui se produit. Comment concilier flexibilité et simplicité dans un univers où chaque choix technique peut conditionner des mois de développement ? L’ambiguïté persiste, car choisir une plateforme en tant que…

Dans un univers où les cybermenaces prolifèrent à une vitesse quasi exponentielle, les équipes de sécurité sont confrontées à un paradoxe saisissant : comment réagir avec agilité face à une complexité sans cesse croissante, tout en conservant la maîtrise et la précision nécessaires ? Cette tension entre urgence et maîtrise, entre automatisation et intelligence humaine, redéfinit en profondeur notre approche de la protection des systèmes. Plonger dans le monde du SOAR, c’est s’immerger dans une mécanique subtile où l’orchestration, l’automatisation et la réponse ne sont plus des notions isolées, mais des éléments orchestrés avec finesse pour libérer les équipes des…

Chaque révolution technologique porte en elle l’écho d’un futur déjà là. Au cœur de ce changement, un spectre d’applications s’élargit – de l’industrie intelligente à la réalité augmentée, jusqu’aux territoires encore inexplorés de l’Internet des objets. Pourtant, ce potentiellement vertigineux avenir soulève une interrogation nette : quelle est la part d’ombre dans cette nouvelle ère sans fil, où la puissance de la 5G se conjugue aux fragilités d’un écosystème complexe ? Au-delà de la simple promesse technologique, il s’agit d’embrasser une compréhension profonde des forces et limites qui façonnent son impact réel. Cette découverte, subtile et puissante, ouvre la porte à…

Alors que la frontière entre connectivité agile et sécurité robuste semble s’effacer à chaque instant, une révolution silencieuse s’opère dans l’univers des réseaux d’entreprise. À l’heure où les menaces évoluent plus vite que les infrastructures, trouver l’équilibre entre performance, contrôle et protection n’est plus un luxe, mais une nécessité impérieuse. Dans ce paysage mouvant, la série FortiWiFi 50G de FortiGate s’impose comme une réponse audacieuse, mêlant puissance et sophistication technologique sans compromis apparent. Pourtant, derrière cette promesse, quelles innovations cachent sa fiche technique ? Quelle réelle valeur apporte-t-elle à ceux qui refusent de subir, préférant anticiper et maîtriser ? Au…

Chaque jour, des milliers d’organisations pensent maîtriser leur sécurité numérique, persuadées que leurs outils suffisent à les protéger. Pourtant, dans l’ombre de cette confiance sommeille une réalité souvent ignorée : la menace évolue plus vite que les défenses traditionnelles, et la vigilance ne tolère ni pause ni compromis. Comment assurer une défense à la hauteur de ces assauts silencieux, sophistiqués, constants ? C’est là qu’intervient la détection et la réponse gérées, une alliance subtile entre technologie avancée et expertise humaine, redéfinissant la manière dont les entreprises anticipent et neutralisent les cyberattaques. Ce que vous allez découvrir va profondément remettre en…

Le bitcoin, cette monnaie numérique insaisissable, s’extrait dans l’ombre des machines que nous croyons dominer. Derrière chaque transaction validée, une course silencieuse et sans merci s’engage, où la puissance de calcul se mesure en milliards d’impulsions électriques, et où l’énergie engloutie dépasse souvent l’imagination. Ce ballet mécanique, que l’on nomme extraction, s’appuie sur un équilibre fragile entre progrès technologique et vulnérabilité digitale. Cependant, ce processus légitime se double aujourd’hui d’un fléau insidieux : des réseaux invisibles exploitent à notre insu nos propres machines pour extraire cette monnaie fictive, accélérant la dégradation de nos appareils et mettant en péril notre sécurité.…

Dans l’ombre numérique où vos appareils se meuvent chaque jour, une menace insidieuse grandit sans bruit. Invisible, silencieuse, elle puise dans la puissance de vos outils, dérobant ce que vous ne soupçonnez même pas : votre capacité de calcul. Le cryptojacking, ce terme qui paraît technique et lointain, est devenu un phénomène bien réel, transformant nos machines en esclaves invisibles d’une économie cryptée. Mais comment un simple clic peut-il suffire à ouvrir la porte à cette exploitation furtive ? Quel est le mécanisme derrière cette appropriation numérique ? Plongez au cœur de cette énigme, et vous découvrirez non seulement la…

Dans un monde où chaque clic, chaque mouvement numérique, tisse une toile invisible, la souveraineté de nos données devient un champ de bataille mystérieux. Derrière l’apparente facilité d’accès à l’information se cache une réalité plus sourde : les comportements, humains ou machine, trahissent souvent les failles avant que l’attaque ne soit décelée. L’UEBA, ou analyse du comportement des utilisateurs et des entités, s’impose alors comme cette sentinelle discrète, scrutant l’ordinaire pour anticiper l’inhabituel. Mais comment un système parvient-il à différencier la simple curiosité d’un espionnage insidieux ? Comment un algorithme peut-il discerner l’anormal dans le bruit constant des réseaux ?…

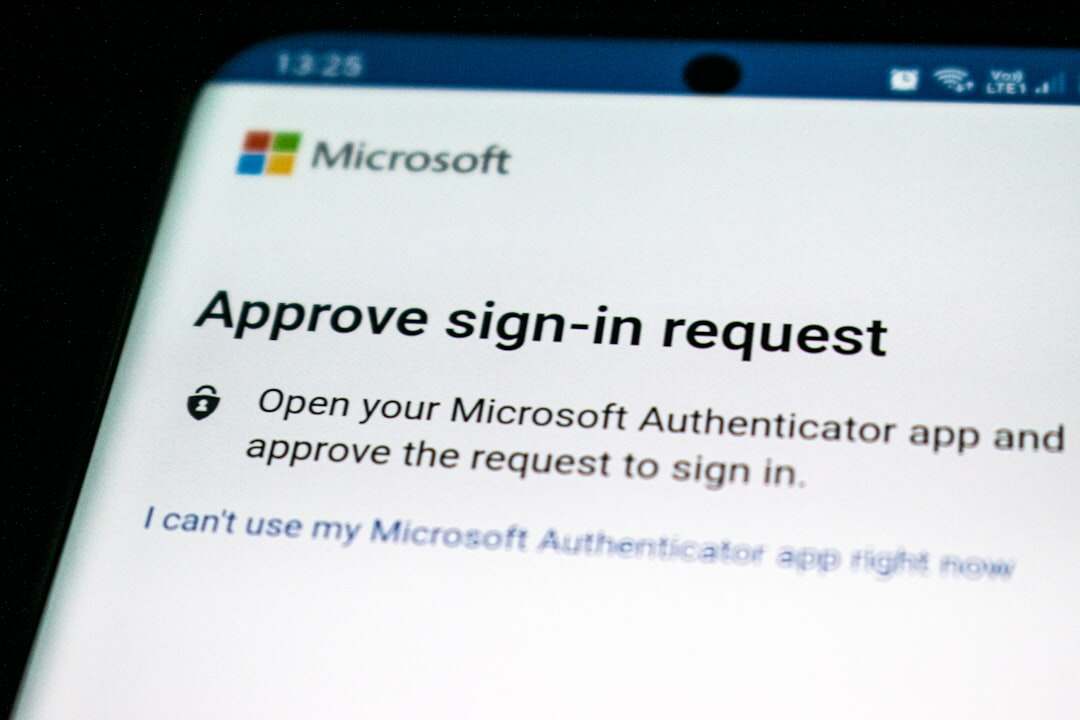

Les mots de passe, conçus comme la clé de nos mondes numériques, se révèlent souvent des serrures bien trop fragiles. Une simple fuite, un clic imprudent, et c’est tout un univers personnel ou professionnel qui s’expose au regard d’intrus invisibles. Pourtant, face à cette vulnérabilité, la solution ne réside pas dans un déroulement infini de complexités, mais dans l’ajout d’une étape, discrète mais décisive. L’authentification à deux facteurs, en doublant ce que nous savons par ce que nous possédons, bouscule la traditionnelle confiance accordée aux seuls mots de passe. Ce qui semble à première vue n’être qu’un détail technique, impose…