Bonne nouvelle : les victimes vont enfin être prévenues individuellement. Mauvaise nouvelle : il aura fallu une semaine, deux communiqués…

Blog tech

Découvrez notre blog tech : actualités high-tech, tests de gadgets, innovations numériques, IA, cybersécurité et toutes les tendances technologiques du moment.

7 heures par jour : le chiffre qui fout les jetons Pour rappel, les chiffres sont là, brutaux. En 2025, le…

On a tous eu ce moment gênant : une photo circule, les réseaux s’enflamment, et trois heures plus tard quelqu’un…

On connaît la chanson. Free avait officiellement programmé la fin de vie des Freebox Crystal et One au 31 décembre…

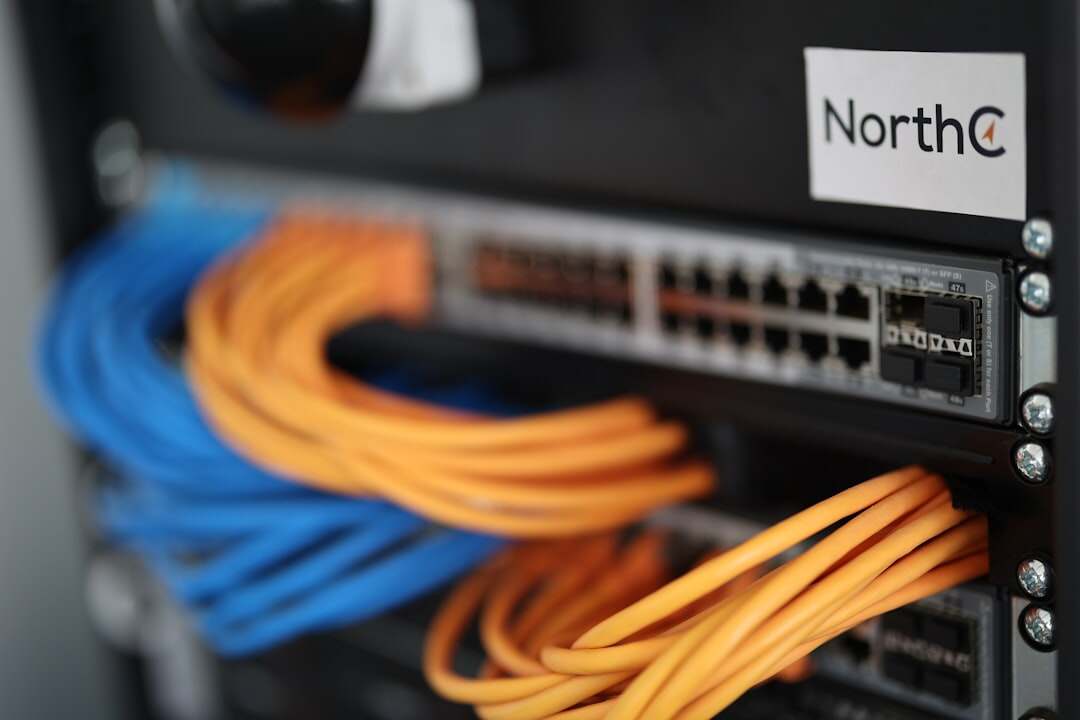

Genèse d’un coq dans le data center Pour rappel, tout part d’un constat assez déprimant : en 2013, la France…

Pour rappel, il fut un temps pas si lointain où une carte graphique, c’était un truc qu’on achetait pour faire…

Le tribunal invisible du web Avant même d’avoir dit un mot à un prospect, vous êtes déjà jugé. Votre site…

Il fut un temps où « regarder un film à la maison » signifiait se battre avec une cassette VHS récalcitrante et…

Les coques de téléphone et leurs accessoires ne servent plus simplement à protéger les smartphones des chocs ou des rayures.…

GPT ou t’as tort : la guerre aux hallucinations On ne va pas se mentir : depuis que les chatbots…

Le Multivers des Scores (Ou Comment Mentir avec des Chiffres Vrais) Sur le papier, GPT-5.5 donne le change. Selon les…

Il y a des outils qui arrivent sur le marché en disant : « je vais vous aider ». Et…

On a claqué des heures sur huit outils de génération vidéo par intelligence artificielle pour vous éviter de le faire.…

Le taux de clic sur le premier résultat Google a chuté de 7,3 % à 2,6 % dès qu’un AI Overview s’affiche,…

Le premier résultat organique sur Google capte 39,8 % de tous les clics, selon les données publiées par FirstPageSage en 2025…

Data illimitée en France, data illimitée dans plus de 135 pays, à 29,99 € par mois, sans engagement. Chez Orange…

L’essentiel à retenir Sam Altman avait promis un mode érotique sur ChatGPT dès décembre 2025, finalement suspendu en mars 2026…

Comment faire pour retrouver des SMS effacés sur un iPhone ? Comment récupérer des messages supprimés ? Que ce soit…

⚡ Ce qu’il faut retenir sur Genius Browse Genius Browse arrive dans tvOS 26.4, intégré à l’onglet Accueil de l’application…

📌 L’essentiel à retenir OpenClaw est un agent IA open source et auto-hébergé, né en novembre 2025 sous le nom…

Aujourd’hui, notre vie semble constamment connectée aux écrans. Notifications, messages, publicités et réseaux sociaux s’enchaînent sans fin. Il est facile…

La productivité digitale peut être définie comme l’ensemble des outils et des technologies numériques qui permettent d’améliorer l’efficacité au travail.…

À l’ère du numérique, la sécurité et la confidentialité de nos appareils mobiles sont devenues des préoccupations majeures. Avec l’évolution…

Sony signe son retour en force avec le WH-1000XM6, un casque qui corrige enfin le principal défaut de son prédécesseur…

Après avoir enregistré guitares, voix et instruments durant une semaine complète avec la Focusrite Scarlett Solo 4ème génération, je peux…

Après avoir testé le TONOR TD510+ pendant une semaine complète dans mon home studio – entre sessions de streaming, enregistrements…

Le beyerdynamic DT 770 Pro 80 Ohm est un casque studio fermé qui s’est imposé comme une référence depuis plus…

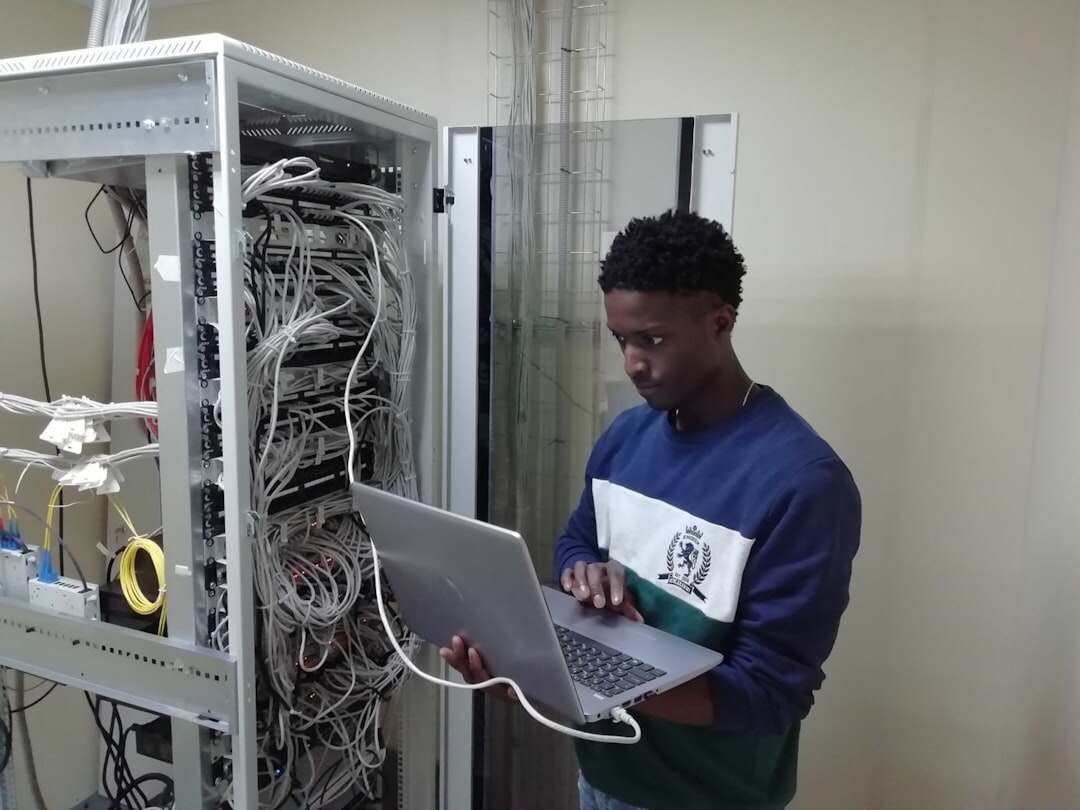

Dans un monde où les données sont devenues l’enjeu majeur des territoires numériques, la sécurité ne se limite plus à…

Il est fascinant de constater combien, derrière le terme « cybersécurité », se cachent des réalités multiples, parfois difficiles à…

La vulnérabilité n’est pas une faiblesse à éliminer, mais une réalité constante à maîtriser. Dans un monde où les infrastructures…

Le cloud public, vaste territoire numérique aux promesses infinies, laisse pourtant derrière lui un sillage de vulnérabilités souvent sous-estimées. Derrière…

La frontière entre infrastructures locales et espaces numériques n’a jamais été aussi poreuse, brouillant les certitudes sur ce qui est…

Nous continuons à construire des murs invisibles autour de nos données, persuadés que la simplicité d’une confiance implicite suffit à…

Le véritable gardien ne se montre jamais là où on l’attend. Chaque réseau réclame sa sentinelle, mais qu’en est-il de…

Nos connexions sans fil, si familières, dissimulent une fragilité souvent ignorée. À portée de main, elles transportent nos données les…

Invisible, insidieux, le malware s’infiltre dans nos vies numériques avec une habileté déconcertante. Pourtant, derrière ce terme unique se cache…

Le courrier indésirable n’est pas qu’un simple désagrément ; il est devenu l’ombre envahissante de notre vie numérique, toujours prête…

Partagez-vous vraiment votre identité en ligne, ou ne faites-vous que la dupliquer à l’infini ? La gestion des identités numériques soulève…

La rapidité, l’agilité et l’innovation sont les maîtres-mots du DevOps, où le temps de déploiement rivalise parfois avec celui des…

Les réseaux OT incarnent aujourd’hui un paradoxe saisissant : au cœur de l’innovation industrielle, ils demeurent souvent les maillons les…

Il y a, sous nos pieds, un univers à la fois mystérieux et essentiel, où se trame une vie silencieuse…

Chaque appareil connecté est une porte ouverte dans l’immense réseau qu’est l’Internet des objets. Pourtant, loin d’être un simple vecteur…

La frontière entre libre circulation et contrôle rigoureux au sein d’un réseau n’est jamais aussi nette qu’on l’imagine. Derrière chaque…

Il est fascinant de constater à quel point nos appareils, toujours plus nombreux et diversifiés, sont devenus des portails vulnérables…

Dans un monde où la sécurité des réseaux est devenue un enjeu critique, il est tentant de penser que toutes…

Dans un monde où la frontière entre intérieur et extérieur s’efface, la confiance s’avère être une denrée rare – surtout…

Il est fascinant de constater à quel point le moindre détail oublié dans la configuration d’un système peut ouvrir un…

À l’ère où l’identité numérique devient la clé d’entrée de nos univers connectés, la notion même de contrôle sur cette…

La virtualisation des serveurs transforme en profondeur la manière dont les entreprises gèrent leurs infrastructures informatiques, jetant à bas les…

Dans un monde où la sécurité informatique ne tolère plus ni faiblesse ni approximation, deux acronymes résonnent avec insistance :…

La donnée est devenue l’or noir des organisations, et pourtant, sa protection reste un équilibre fragile, souvent sous-estimé. Dans un…