Le code malveillant prend racine dans l’ombre et se déploie là où on l’attend le moins, infiltrant silencieusement les systèmes qui façonnent notre quotidien numérique. Derrière chaque attaque, une danse complexe entre créativité malveillante et techniques de détection s’engage, dévoilant que la menace ne réside jamais uniquement dans le virus, mais aussi dans ce que l’on ne perçoit pas immédiatement.

Évolutive, souvent furtive, l’analyse des logiciels malveillants ne se limite pas à déconstruire un fichier infectieux – c’est une plongée dans la psychologie des attaques, une exploration des mécanismes cachés de la cybercriminalité. Comprendre ces mécanismes, c’est d’abord accepter que la défense ne peut plus se contenter de simples filtres ou pare-feu, mais doit devenir une science fine, presque artisanale.

Pourtant, jusqu’où peut-on vraiment anticiper l’imprévisible? Lorsque la forme elle-même du code malveillant se réinvente en permanence, comment déceler ce qui échappe à toute logique évidente et se jouer des protections établies? C’est là, dans cette tension entre décryptage et mystère, que l’analyse des malwares prend toute sa portée.

Ce regard porté au-delà de la simple détection, cette capacité à extraire des indices invisibles à première vue, promet d’éclairer ce territoire mouvant où se joue la sécurité de nos systèmes – une quête bien plus stratégique que technique, où chaque découverte ouvre la voie à une meilleure anticipation des menaces à venir.

Les logiciels malveillants ne cessent d’évoluer, se complexifiant au fil du temps, rendant leur détection plus difficile. Ce qui frappe aujourd’hui, c’est ce décalage entre la sophistication des attaques et les capacités classiques de prévention. Sans une analyse approfondie, un malware peut envahir un système à bas bruit, exfiltrer des données sensibles, ou encore paralyser une infrastructure entière. En réalité, l’analyse des logiciels malveillants est devenue un pilier indispensable, non pas seulement pour réagir, mais pour anticiper ces menaces.

Comment fonctionne l’analyse des logiciels malveillants ?

L’analyse de malware consiste à examiner un logiciel suspect afin de comprendre son comportement, son mode d’infection, et les dégâts qu’il peut provoquer. Ce n’est pas juste une inspection rapide ; il s’agit d’une étude poussée, souvent en isolant le malware dans un environnement contrôlé dit sandbox. Là, le logiciel malveillant est exécuté sans risquer de contaminer un système réel.

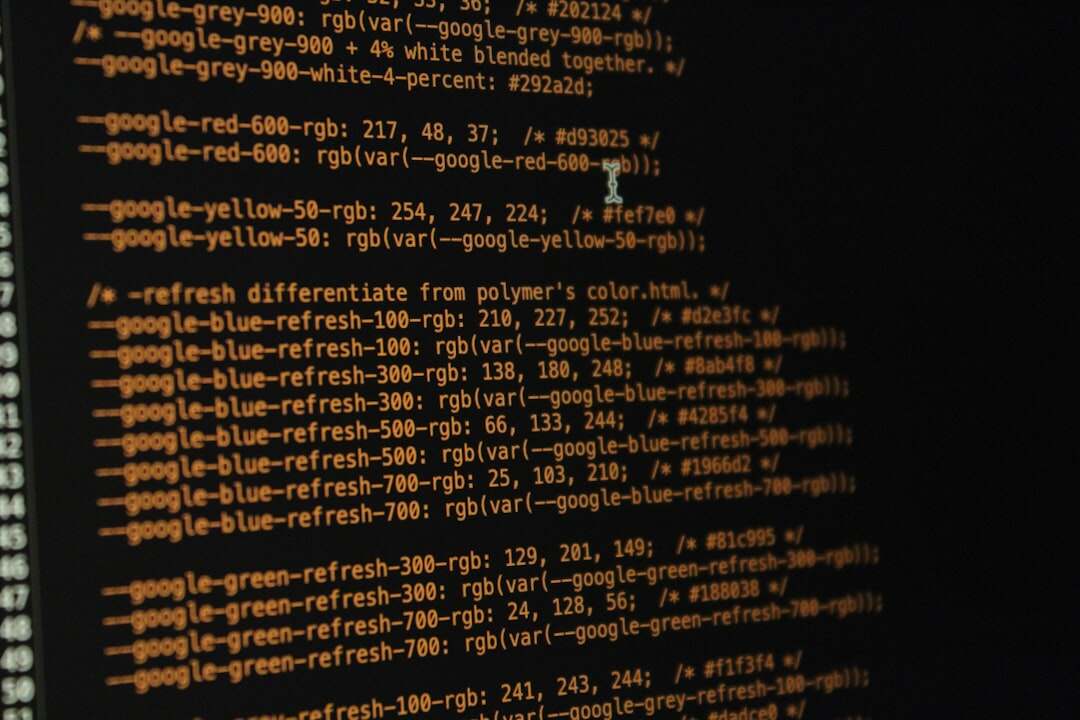

Différents outils interviennent dans cette phase. Par exemple, Process Hacker permet de surveiller en temps réel les processus activés par le malware. Pendant ce temps, Fiddler analyse le trafic réseau généré, identifiant les serveurs malveillants auxquels le logiciel tente de se connecter. Pour les environnements Linux, Limon fournit un cadre sécurisé pour observer les actions malicieuses spécifiques à ce système. D’autres outils, tels que Ghidra, vont plus loin encore en désassemblant le code, traduisant ce qu’a voulu écrire un attaquant, ce qui apporte une lecture stratégique de sa finalité.

Pourquoi l’analyse des malwares compte-t-elle ?

Comprendre en détail comment un malware fonctionne n’est pas une simple curiosité technique. À travers l’analyse, on extrait des indicateurs de compromission (IOC), des traces identifiables qui signalent qu’une attaque a eu lieu. Ces indices enrichissent les systèmes de détection et la chasse aux menaces. Sans cette connaissance précise, les équipes de sécurité ratent souvent des attaques avancées, notamment les menaces persistantes qui restent invisibles aux scanners traditionnels.

Cela agit aussi comme un filtre contre les faux positifs : au lieu d’alerter pour chaque anomalie suspecte, l’image claire du malware réel permet de hiérarchiser les alertes, focalisant les efforts sur les risques véritables, ce qui évite le syndrome de la “fatigue d’alerte” qui mine souvent la réactivité des équipes.

Ce que change l’analyse approfondie dans la pratique quotidienne

Quand une attaque survient, la capacité à analyser vite et finement le logiciel malveillant devient un enjeu opérationnel majeur. Non seulement cela facilite la correction, mais cela permet aussi de restaurer un système en limitant les dégâts secondaires. La protection via des pare-feux ou proxies est indispensable, mais elle n’est qu’un vigile ; ce n’est pas un magicien qui fera disparaître une menace dissimulée.

De surcroît, l’analyse offre aussi la possibilité de voir venir. Par le biais de techniques telles que les “honneypots” ou pièges à malware, les spécialistes peuvent saisir des menaces inédites, dont les méthodes n’auraient pas été anticipées autrement. Grâce à une connaissance accrue du comportement malveillant, on peut mettre en place des boucliers plus pertinents et adaptés, minimisant ainsi les risques de fuites de données externes, que vous pouvez approfondir dans cette étude sur l’exfiltration des données.

Perspectives et enjeux futurs de l’analyse des logiciels malveillants

Le marché des technologies d’analyse des malwares va croître significativement – on parle d’une progression envisagée autour de 31 % sur les prochaines années, notamment en Amérique du Nord, Europe et Asie-Pacifique. Ce dynamisme est alimenté par une montée en puissance des cyberattaques, mais aussi par la nécessité d’éclaircir un univers opaque où les menaces se dissimulent dans un bruit numérique souvent déroutant.

Ce qui pose question, c’est également l’équilibre à trouver entre détection efficace et respect de la vie privée. Une analyse trop intrusive pourrait entraîner des dérives, notamment dans la surveillance des données légitimes. Sur le plan éthique, cette tension entre sécurité et libertés individuelles est un débat ouvert mais incontournable.

L’exigence technique continue d’augmenter. Par exemple, les ransomwares, ces logiciels malveillants qui paralysent vos données, évoluent rapidement pour chiffrer les systèmes avant même que les mécanismes de défense ne réagissent – un phénomène détaillé ici : Comprendre les ransomwares.

Enfin, dans cette lutte sans fin, comprendre les mécanismes d’attaque comme ceux de l’attaque Smurf ou d’autres formes de déni de service, éclaire les méthodes de défense adaptées. L’analyse des logiciels malveillants ne se limite pas à un examen technique ; c’est un combat qui réunit aspects humains, techniques et politiques, où la rigueur et l’ouverture sont indispensables.

Si une phrase semble trop parfaite, casse-la.

Si le ton devient trop lisse, rends-le plus humain.

Écris comme si tu parlais à voix basse à quelqu’un d’intelligent.

Passionné par les nouvelles technologies depuis plus de 20 ans, j'exerce en tant qu'expert tech avec une spécialisation en développement et innovation. Toujours à la recherche de solutions performantes, je mets mon expérience au service de projets ambitieux.