Le téléphone dans votre poche, fenêtre sur le monde, doux compagnon et parfois, menace silencieuse. Derrière l’écran lisse et la promesse de connexion immédiate, se cache un territoire mouvant, où chaque interaction peut se transformer en faille. La frontière entre sécurité et vulnérabilité s’efface plus vite qu’on ne l’imagine, et l’on découvre parfois que protéger un appareil, c’est un équilibre fragile, presque invisible. Alors, comment naviguer dans cet espace complexe, où l’innovation côtoie le danger, et les solutions d’aujourd’hui deviennent les défis de demain ? Peut-on réellement maîtriser ces risques sans sacrifier la liberté d’usage ? Entre promesses et incertitudes, il s’agit d’éclairer ces zones grises, pour comprendre non seulement les menaces, mais surtout comment les devancer, avec clairvoyance et efficacité.

Les appareils mobiles : un terrain fertile pour les cybermenaces

La surface d’attaque des appareils mobiles s’élargit sans cesse. Avec plus de 60 % des fraudes numériques initiées via ces dispositifs, la menace n’est plus une abstraction. La facilité d’accès et la mobilité offrent un vecteur privilégié aux attaques, souvent sous-estimées du grand public. Souvent, on ne s’en rend pas toujours compte, mais un simple téléchargement d’une application malveillante ou la connexion à un site douteux peut infecter l’appareil et compromettre toute la chaîne informatique associée.

Fonctionnement des attaques sur mobiles : des stratégies diverses et insidieuses

Les attaques sont multiples et s’appuient sur des mécanismes informatiques sophistiqués. Par exemple, les ransomwares mobiles verrouillent l’accès à l’appareil ou à certaines données, demandant une rançon en échange. Les attaques de phishing exploitées via des emails ou messages, profitent de la limitation visuelle des écrans mobiles, rendant difficile l’identification d’un expéditeur frauduleux. Le logiciel espion, ou spyware, agit en arrière-plan pour récolter des informations sans consentement.

Le système d’exploitation joue aussi un rôle dans la surface d’exposition. Le choix entre iOS et Android, souvent présenté comme un duel entre rigidité et flexibilité, impacte fortement la sécurité. iOS est réputé pour son cadre strict et ses mises à jour régulières, alors qu’Android, plus ouvert, nécessite des politiques de contrôle plus rigoureuses en entreprise, notamment avec le BYOD (Bring Your Own Device).

Pourquoi la sécurité mobile devient un enjeu vital pour les entreprises et les individus

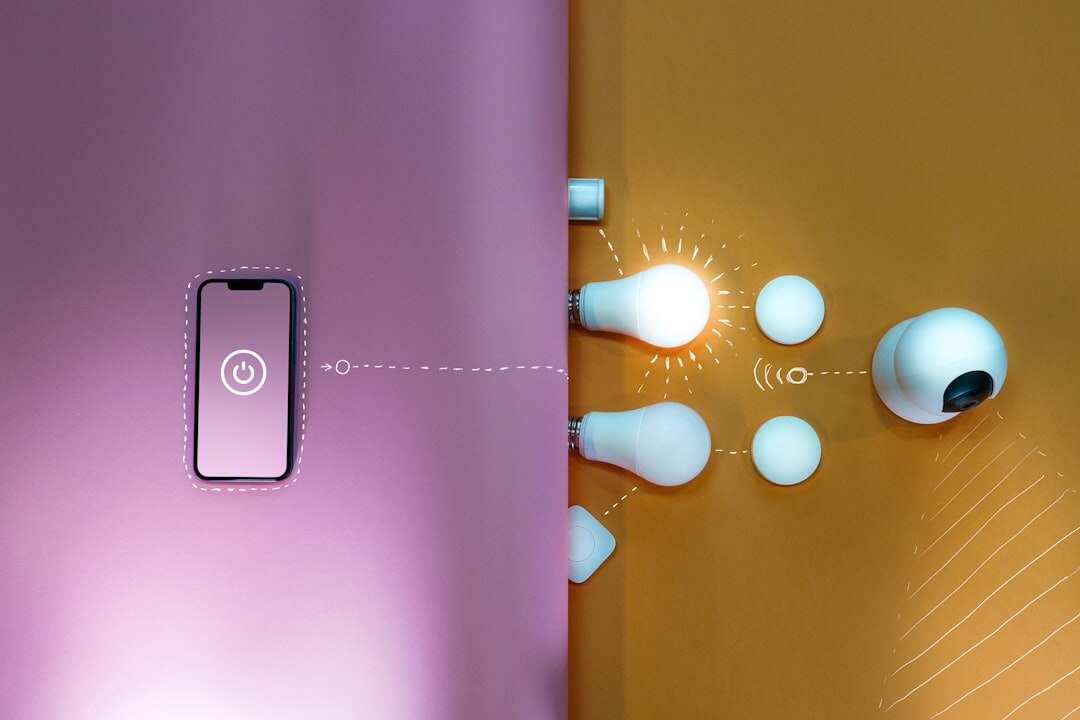

L’utilisation accrue du mobile en entreprise déplace la frontière de l’infrastructure informatique vers des terminaux personnels, souvent moins contrôlés. Cette évolution apporte son lot de risques : fuite de données sensibles par autorisations mal configurées, usurpation de réseau via des points d’accès Wi-Fi falsifiés ou attaques dites « man-in-the-middle » interceptant des échanges confidentiels.

Par exemple, des applications mal sécurisées peuvent exposer les données personnelles et les secrets industriels, tandis que la tendance à recourir à des solutions cloud et plateformes en tant que service (PaaS) nécessite une compréhension approfondie de la périphérie du réseau et de ses vulnérabilités.

Ce que cette réalité transforme dans nos usages et notre gestion de la sécurité

Face à ces risques, la sécurisation mobile ne se limite plus à installer un antivirus ou activer un pare-feu, qui sont comme un vigile, pas un magicien. Elle demande une gestion plus proactive : contrôles d’accès stricts, chiffrement des données au repos et en transit, des sauvegardes régulières, mais surtout une sensibilisation véritable des utilisateurs aux bonnes pratiques et aux faux pas aux conséquences lourdes.

On voit aussi émerger des outils spécialisés permettant de détecter des menaces spécifiques, comme le cryptojacking et d’autres attaques sournoises. La surveillance de la qualité des applications, via des plateformes réputées comme Zimbra Free ou d’autres alternatives sécurisées, devient un point non négligeable.

Anticiper les évolutions : au-delà de la technique, vers une responsabilité collective

Le futur de la sécurité mobile s’écrit à la croisée des disciplines : technique, juridique, éthique et sociale. La multiplication des attaques pose une question d’équilibre entre confort d’usage et vie privée, où les données personnelles sont plus que jamais une monnaie d’échange risquée.

Il ne suffit plus de réagir à une faille, mais d’adopter une posture résiliente face aux menaces. La responsabilisation des utilisateurs comprend la compréhension du rôle de la périphérie du réseau, la vigilance face aux logiciels de faible sécurité et les outils pour protéger les petites et moyennes entreprises (PME) face à cette menace grandissante comme décrite dans ce dossier.

En définitive, considérer la sécurité mobile uniquement comme un enjeu technique serait réducteur. C’est une composante majeure de la confiance numérique, et par extension, de la société digitale elle-même, où chaque maillon compte pour la robustesse globale. La vigilance, la connaissance fine des risques, et les bonnes pratiques constituent l’armure de demain.

Si une phrase semble trop parfaite, casse-la.

Si le ton devient trop lisse, rends-le plus humain.

Écris comme si tu parlais à voix basse à quelqu’un d’intelligent.

Passionné par les nouvelles technologies depuis plus de 20 ans, j’exerce en tant qu’expert tech avec une spécialisation en développement et innovation. Toujours à la recherche de solutions performantes, je mets mon expérience au service de projets ambitieux.