Dans un monde où les données sont devenues l’enjeu majeur des territoires numériques, la sécurité ne se limite plus à une simple défense contre les intrusions. Elle devient une architecture complexe, tissée pour résister à des menaces sans cesse renouvelées. C’est là que prend tout son sens un cadre comme le NIST 800-53, un référentiel bien plus qu’un simple manuel de règles. Il incarne la quête d’une maîtrise systématique, d’une compréhension fine des vulnérabilités souvent invisibles à l’œil nu. Sous cette épaisseur technique, une question persiste : comment concevoir une protection capable d’évoluer au rythme du paysage cybernétique, quand chaque…

Auteur/autrice : Valentin

Il est fascinant de constater combien, derrière le terme « cybersécurité », se cachent des réalités multiples, parfois difficiles à démêler. La sécurité des réseaux, souvent perçue comme une simple composante, joue en réalité un rôle stratégique, à la fois précis et fondamental. Pourtant, confondre ces deux notions, c’est risquer de ne voir qu’une partie du tableau, alors que les menaces modernes exigent une vision d’ensemble. Où commence l’un, où s’arrête l’autre ? Cette frontière floue soulève une interrogation essentielle sur la méthode et la portée des défenses digitales. En creusant cette distinction, on découvre non seulement la complexité des…

La vulnérabilité n’est pas une faiblesse à éliminer, mais une réalité constante à maîtriser. Dans un monde où les infrastructures numériques évoluent à une vitesse vertigineuse, chaque connexion, chaque ligne de code ouvre une porte potentielle aux menaces invisibles. Comprendre ces failles, c’est naviguer à la frontière mouvante entre innovation et risque. Comment discerner ce qui mérite une réponse immédiate de ce qui peut attendre, quand le volume d’alertes est noyé dans un bruit assourdissant ? Cette tension entre urgence et priorité pousse les entreprises à chercher des solutions capables d’apporter clarté et précision. Peu d’outils savent transformer l’infini réseau des…

Le cloud public, vaste territoire numérique aux promesses infinies, laisse pourtant derrière lui un sillage de vulnérabilités souvent sous-estimées. Derrière cette simplicité apparente se cache un équilibre fragile entre accessibilité et risques invisibles. Comment se garantir une navigation sûre dans un espace façonné par la rapidité et la flexibilité, quand chaque clic peut ouvrir la porte à des menaces silencieuses ? Comprendre cette réalité, c’est appréhender les gestes essentiels qui transforment l’incertitude en contrôle. Ce détour par la rigueur et l’intelligence technique dévoile les clés d’un cloud où la sécurité ne relève plus du pari, mais d’une stratégie maîtrisée. Des…

La frontière entre infrastructures locales et espaces numériques n’a jamais été aussi poreuse, brouillant les certitudes sur ce qui est réellement sous contrôle et ce qui se perd dans le nuage. Alors que les entreprises jonglent avec la promesse d’une agilité sans limites et les exigences strictes de sécurité, le paysage informatique se redessine en silence. Dans ce va-et-vient entre proximité et dématérialisation, une question s’impose : comment conjuguer puissance, maîtrise et flexibilité sans sacrifier aucune des dimensions essentielles ? Plonger dans le concept de cloud hybride revient à explorer ce chemin subtil, où les atouts du privé côtoient la vélocité du…

Nous continuons à construire des murs invisibles autour de nos données, persuadés que la simplicité d’une confiance implicite suffit à préserver nos trésors numériques. Pourtant, à chaque jour, les failles se multiplient, les accès non autorisés prolifèrent, et les certitudes vacillent. Que signifie alors, dans un monde où la menace peut surgir de l’intérieur comme de l’extérieur, continuer à faire confiance simplement parce qu’un accès est déjà accordé ? Le modèle zéro confiance émerge, non pas comme une mesure de plus, mais comme une réinvention radicale de la façon dont nous sécurisons ce qui importe. Il pose un regard sans…

Le véritable gardien ne se montre jamais là où on l’attend. Chaque réseau réclame sa sentinelle, mais qu’en est-il de celle qui agit dans l’ombre, invisible aux yeux les plus aguerris ? Le pare-feu transparent incarne précisément cette énigme : un bouclier qui se déploie sans perturber, qui observe sans s’imposer. Installé silencieusement au cœur de l’architecture réseau, il ne change rien à la topologie existante, évitant les remaniements et les complexités habituelles. Pourtant, il influence tout, scrutant chaque trame qui le traverse, à la frontière entre visibilité et dissimulation. Comment conjuguer cette présence subtile avec la nécessité absolue de…

Nos connexions sans fil, si familières, dissimulent une fragilité souvent ignorée. À portée de main, elles transportent nos données les plus précieuses, mais suffisent quelques ondes captées malicieusement pour qu’elles deviennent un maillon vulnérable, un point d’entrée pour des menaces invisibles. Pourtant, nous restons parfois étonnamment désarmés face à cette omniprésence numérique, comme si la simplicité d’un clic laissait occulter la complexité de ce qui se joue. Comment s’assurer alors que ce lien éthéré entre nos appareils ne soit pas la faille béante que guette un assaillant invisible ? Découvrir les stratégies qui rendent ces connexions inviolables, voilà l’enjeu -…

Invisible, insidieux, le malware s’infiltre dans nos vies numériques avec une habileté déconcertante. Pourtant, derrière ce terme unique se cache une diversité aussi vaste que complexe, révélant un véritable labyrinthe de dangers numériques. Pourquoi une simple infection peut-elle autant varier dans ses manifestations et ses conséquences ? Qu’est-ce qui distingue un virus d’un cheval de Troie, ou un ransomware d’un spyware ? Cette exploration invite à remettre en question nos certitudes sur ces menaces souvent réduites à des clichés. Comprendre les nuances et les mécanismes qui définissent chaque type de malware, c’est s’armer non seulement d’une connaissance technique, mais aussi…

Le courrier indésirable n’est pas qu’un simple désagrément ; il est devenu l’ombre envahissante de notre vie numérique, toujours prête à brouiller la frontière entre l’utile et le parasite. Dans un monde où chaque message peut cacher une offre inespérée ou un piège subtil, comment distinguer le signal du vacarme ? Ce qui paraît simple en surface se révèle complexe, presque labyrinthique lorsque l’on plonge dans l’univers des filtres et des algorithmes, véritables sentinelles de notre boîte de réception. Comment se prémunir efficacement contre cette invasion sans sacrifier la fluidité précieuse de nos échanges ? En explorant ces techniques, on découvre…

Partagez-vous vraiment votre identité en ligne, ou ne faites-vous que la dupliquer à l’infini ? La gestion des identités numériques soulève une énigme contemporaine aussi essentielle que complexe : comment garantir qu’un utilisateur puisse naviguer librement et en toute sécurité à travers des espaces numériques multiples, tout en conservant la maîtrise de ses informations personnelles ? Derrière cette interrogation se cache un concept fondamental et souvent méconnu, qui redéfinit la manière dont les organisations collaborent et authentifient leurs utilisateurs : l’identité fédérée. Ce mécanisme ne se limite pas à un simple échange de données ou à une succession de connexions standardisées. Il s’agit d’un…

La rapidité, l’agilité et l’innovation sont les maîtres-mots du DevOps, où le temps de déploiement rivalise parfois avec celui des menaces qui guettent. Pourtant, derrière cette cadence effrénée, il subsiste une vérité souvent voilée : la sécurité n’est pas un frein, mais un fondement invisible, indispensable à l’équilibre fragile de ce fragile écosystème. Qu’adviendrait-il si cette base n’était plus qu’un simple ornement, perdu dans le tourbillon des itérations permanentes ? Le défi ne réside pas simplement dans l’intégration de la sécurité, mais dans la redéfinition même de son rôle au cœur du développement et des opérations. À travers cette exploration,…

Les réseaux OT incarnent aujourd’hui un paradoxe saisissant : au cœur de l’innovation industrielle, ils demeurent souvent les maillons les plus vulnérables d’une infrastructure critique. Cette tension entre l’exigence de performance en temps réel et la nécessité impérieuse de protection ouvre un champ complexe où la sécurité ne peut se contenter d’approches traditionnelles. La convergence des mondes IT et OT brouille les frontières, tandis que les cybermenaces évoluent avec une agilité déconcertante, mettant à l’épreuve la résilience des systèmes. Comment alors déployer une défense réellement stratégique, capable de limiter les dégâts sans compromettre la fluidité opérationnelle ? C’est précisément dans…

Il y a, sous nos pieds, un univers à la fois mystérieux et essentiel, où se trame une vie silencieuse souvent insoupçonnée. Ces êtres qui s’enfoncent dans la terre, invisibles aux yeux du monde, jouent un rôle qui dépasse largement leur apparence modeste. Pourtant, malgré leur omniprésence et leur influence discrète, nous en savons encore si peu. Qu’est-ce qui fait d’eux des acteurs majeurs de l’équilibre écologique, et pourquoi leur existence reste-t-elle enveloppée d’un voile de mystère ? Ils réveillent autant la curiosité que la perplexité, entre fascination et objections tenaces. En creusant un peu plus loin dans ce monde…

Chaque appareil connecté est une porte ouverte dans l’immense réseau qu’est l’Internet des objets. Pourtant, loin d’être un simple vecteur d’innovation, cette infinité de connexions se transforme souvent en un terrain miné pour la sécurité. Derrière la promesse de la facilité et de l’automatisation s’insinuent des vulnérabilités parfois invisibles mais ô combien critiques. Le défi n’est plus seulement technique, il est stratégique et exige une réflexion poussée sur la manière dont nous protégeons ces dispositifs au cœur de notre quotidien. Comment anticiper les menaces qui évoluent aussi vite que les technologies elles-mêmes ? Jusqu’où doit-on aller dans la surveillance et…

La frontière entre libre circulation et contrôle rigoureux au sein d’un réseau n’est jamais aussi nette qu’on l’imagine. Derrière chaque échange de données, se joue une danse subtile entre ouverture et fermeture, une bataille silencieuse où chaque paquet d’information porte en lui le potentiel de menace ou de progrès. Concevoir un pare-feu n’est pas simplement ériger un obstacle, c’est orchestrer cette tension perpétuelle, maîtriser un équilibre fragile entre accès autorisé et protection sans faille. Ce n’est pas une tâche que l’on accomplit à la légère, ni un simple automatisme technologique. Derrière cette façade, les fondations mêmes de la sécurité réseau…

Il est fascinant de constater à quel point nos appareils, toujours plus nombreux et diversifiés, sont devenus des portails vulnérables dans un monde numérique en perpétuelle mutation. La protection des endpoints ne se résume plus à une barrière classique, mais s’inscrit dans une bataille silencieuse où chaque instant compte. Pourtant, derrière cette complexité apparente se cache une quête essentielle : maîtriser l’invisible menace qui rode au cœur de vos infrastructures connectées. Comment naviguer dans cet écosystème mouvant où la frontière entre sécurité et exposition s’efface sans prévenir ? Explorer une plateforme dédiée à la sécurité des endpoints, c’est accepter de…

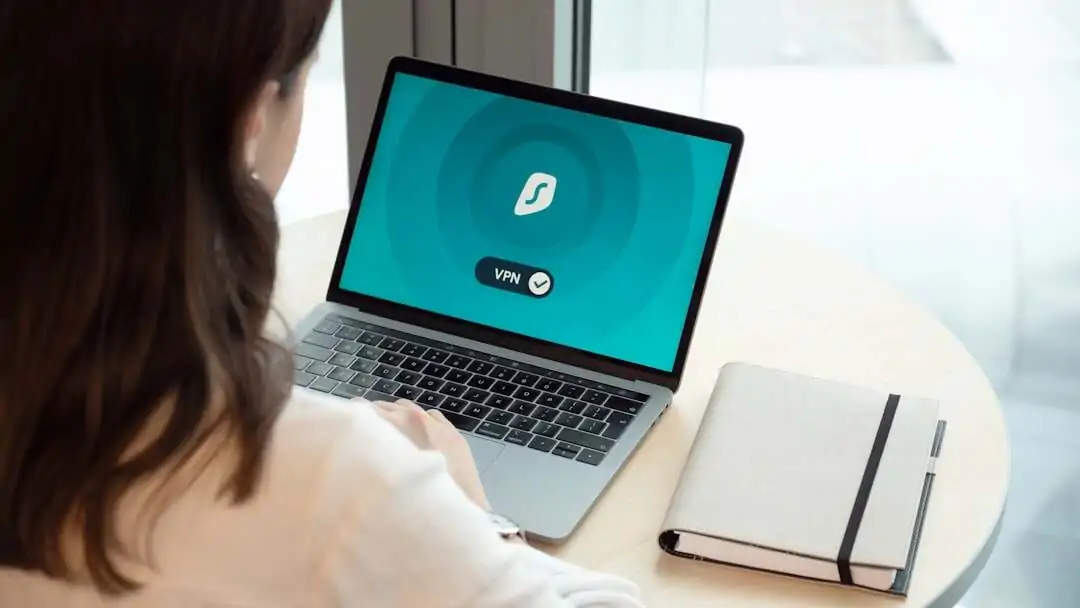

Dans un monde où la sécurité des réseaux est devenue un enjeu critique, il est tentant de penser que toutes les solutions se valent ou s’interchangent aisément. Pourtant, derrière l’apparente simplicité des acronymes SD-WAN et VPN se cache une complexité profonde, révélatrice des choix stratégiques des entreprises face à leurs besoins numériques. Le SD-WAN promet une révolution dans la gestion des flux, tirant parti d’une maîtrise logicielle intelligente, tandis que le VPN s’ancre dans des protocoles éprouvés, offrant une sécurité traditionnelle et éprouvée. Mais où finit la complémentarité, et où commencent les contradictions ? À travers ce dédale technologique, une…

Dans un monde où la frontière entre intérieur et extérieur s’efface, la confiance s’avère être une denrée rare – surtout lorsqu’il s’agit de protéger nos réseaux. L’idée même d’offrir un accès, autrefois synonyme de porte ouverte, se transforme en un exercice de vigilance extrême. L’approche Zero Trust Network Access bouleverse cette norme en niant tout présupposé, en exigeant une preuve constante, une vérification incessante. Mais jusqu’où peut-on pousser ce scepticisme numérique sans freiner l’élan de l’innovation et la fluidité des échanges ? C’est ici que se joue la subtilité : entre contrôle strict et expérience utilisateur, entre sécurité renforcée et…

Il est fascinant de constater à quel point le moindre détail oublié dans la configuration d’un système peut ouvrir un passage secret aux intrusions les plus dévastatrices. Une sécurité qui se croit solide peut s’effondrer en silence, faute d’une vigilance minutieuse sur ce qui paraît souvent anodin, voire banal. Mais qu’est-ce qui rend une configuration “mauvaise” au point de fragiliser tout un réseau, exposer des données confidentielles et offrir un levier aux pirates ? Ce n’est ni la faute d’un défaut technique majeur ni toujours un manque d’intention malveillante. C’est parfois cette finesse négligée dans les réglages, l’omission d’une mise…

À l’ère où l’identité numérique devient la clé d’entrée de nos univers connectés, la notion même de contrôle sur cette identité se trouve profondément transformée. Ce n’est plus simplement une question de mots de passe ou de données personnelles, mais un enjeu stratégique qui redéfinit la manière dont les organisations protègent leurs ressources et leurs utilisateurs. Les méthodes traditionnelles de gestion des identités, figées dans des infrastructures rigides, ne répondent plus aux défis croissants de sécurité et d’agilité exigés par un monde en perpétuelle évolution. Alors que les attaques se multiplient, frappant souvent par l’exploitation des identifiants volés, l’identité en…

La virtualisation des serveurs transforme en profondeur la manière dont les entreprises gèrent leurs infrastructures informatiques, jetant à bas les anciennes certitudes sur l’allocation des ressources. Sous une apparente simplicité, elle dissimule une complexité souvent sous-estimée : comment concilier économie et performance, liberté et contrôle, agilité et sécurité ? L’enjeu dépasse le simple remplacement de matériel par des machines virtuelles ; il touche à la substance même de l’efficacité opérationnelle. Dans ce paysage mouvant, chaque décision influe sur l’équilibre délicat entre potentiel inexploité et risques insidieux. Alors, comment véritablement optimiser ces ressources virtuelles tout en renforçant la robustesse des environnements…

Dans un monde où la sécurité informatique ne tolère plus ni faiblesse ni approximation, deux acronymes résonnent avec insistance : SASE et ZTNA. Pourtant, derrière cette proximité apparente se cache une réalité souvent mal comprise, une frontière fine entre contrôle et liberté, entre protection et agilité. Il ne s’agit pas simplement de décider quel outil adopter, mais de comprendre comment ces concepts façonnent une nouvelle approche du réseau, profondément ancrée dans notre époque où le télétravail et la mobilité bouleversent les paradigmes classiques. Comment concilier un accès fluide et sécurisé dans des environnements hybrides, tout en restant maître des identités…

La donnée est devenue l’or noir des organisations, et pourtant, sa protection reste un équilibre fragile, souvent sous-estimé. Dans un monde où chaque octet voyage à la vitesse de la lumière entre clouds, terminaux mobiles et partenaires, la menace ne vient plus seulement de l’extérieur, mais parfois de l’intérieur, insidieuse et silencieuse. C’est dans ce contexte mouvant que le Data Loss Prevention, ou DLP, se réinvente, s’émancipant des lourdeurs traditionnelles pour se déployer sous de nouvelles formes plus agiles et accessibles. Le DLP en tant que service, ou DLPaaS, et son pendant managé incarnent cette évolution : comment concilier la…

Nos identités numériques s’entrelacent aujourd’hui avec chaque clic, chaque connexion, chaque interaction. Pourtant, derrière cette apparente simplicité se cache un jeu complexe, un équilibre fragile entre accessibilité et sécurité. Comment concilier l’exigence d’une expérience fluide avec la vigilance implacable nécessaire face aux menaces invisibles ? Là réside le paradoxe essentiel de la gestion des identités et des accès, un domaine qui régit silencieusement nos rapports au monde digital. Comprendre ce mécanisme, c’est pénétrer au cœur d’un univers où la confiance se construit, se questionne et se réinvente constamment, dans un écosystème en mouvement permanent. Une exploration qui promet d’éclairer les enjeux…

Le cyberespace est devenu un champ de bataille où la simplicité des attaques cache souvent une complexité inattendue. Derrière chaque intrusion réussie, une danse subtile se joue, où l’attaquant croit dominer, tandis que la victime orchestre une ruse invisible. Cette fragmentation entre réalité et illusion est au cœur d’une technologie qui repense la défense : celle de la tromperie. Comment parvenir à protéger un système non pas seulement en le blindant, mais en captivant l’ennemi dans un miroir déformant de fausses pistes ? Le paradoxe est saisissant, presque déroutant : séduire pour mieux repousser, attirer pour neutraliser. Dans cette quête,…

Dans un monde où chaque bureau semble autonome, une force invisible les relie. Ce réseau, souvent méconnu, orchestre en silence le flux d’informations et la sécurité au cœur des organisations dispersées. Pourtant, comprendre ce qui structure ces liens entre succursales soulève une complexité souvent sous-estimée, entre technologie, stratégie et protection des données. Comment garantir la cohérence et la robustesse d’un système qui traverse des lieux, des fuseaux horaires, des environnements variés, tout en assurant la confiance et la réactivité ? Derrière cette question, se cache une approche qui transcende la simple connexion : c’est la maîtrise subtile d’une architecture à…

La technologie la mieux conçue peut vaciller face à un simple souffle numérique. C’est le paradoxe qui s’impose dès que l’on évoque l’attaque du ping de la mort, cette vieille menace qui continue pourtant de hanter les infrastructures modernes. Tapie dans les interstices du protocole IP, elle exploite une faille vieille comme internet, servant à l’époque de laboratoire pour les premiers piratages. Mais qu’en est-il aujourd’hui, à l’ère du cloud et des pare-feux sophistiqués ? Le danger est-il simplement une relique du passé ou un spectre prêt à ressurgir dans nos réseaux les plus solides ? « En quoi une…

À l’ère où chaque octet franchit les frontières du cloud en quête d’efficacité, la sécurité se trouve à la croisée des chemins. Derrière la promesse d’un univers numérique fluide, se cachent des vulnérabilités qui, parfois, échappent aux radars. Entre infrastructures hybrides et écosystèmes multi-cloud, ce paysage en mutation rapide soulève des questions essentielles : dans cette complexité mouvante, comment évaluer vos véritables marges de sécurité ? Plus qu’un simple enjeu technologique, la sécurité du cloud est aujourd’hui un défi stratégique, où évoluent des menaces sans cesse renouvelées et des exigences réglementaires qui se resserrent. Vous sentez-vous vraiment armé face à…

Chaque faille invisible dans un système est une porte entrouverte sur l’inconnu. Dans un monde où nos vies numériques s’entrelacent avec celles du réel, comprendre ces failles devient une nécessité aussi impérieuse que complexe. La base de données nationale des vulnérabilités, ou NVD, n’est pas simplement un catalogue statique : elle est le reflet d’un combat incessant contre l’incertitude et la menace émergente. Mais comment appréhender cette ressource massive, où s’entremêlent innovations technologiques et menaces sournoises, sans se perdre dans un océan d’informations ? Ce que recèle la NVD dépasse la simple accumulation de données. C’est une architecture pensée pour éclairer…

Jamais auparavant nos vies n’ont été aussi connectées, et pourtant, cette toile numérique qui tisse nos échanges est aussi fragile qu’invisible. Derrière chaque clic, chaque partage, se cache un monde complexe où la sécurité n’est jamais acquise, où l’ombre des cybermenaces plane sans cesse. Comprendre la cybersécurité ne se résume pas à déployer des remparts techniques, c’est explorer un univers en perpétuelle mutation, où la confiance se gagne et se défie à chaque instant. Quel est donc le vrai sens de la protection dans un espace où la frontière entre défense et vulnérabilité s’efface souvent ? En franchissant cette porte,…

La sécurité des entreprises ne se mesure plus uniquement à l’épaisseur des murs numériques, mais à la capacité d’adaptation instantanée face à des menaces mouvantes et imprévisibles. Derrière cette évolution silencieuse se cache un changement radical : le contrôle ne réside plus seulement dans un équipement physique, mais dans une architecture dématérialisée, fluide, orchestrée depuis le cloud. Pourtant, cet éloignement apparent de la défense traditionnelle soulève une question essentielle : peut-on réellement confier la forteresse numérique de son organisation à un service externe sans perdre en maîtrise ni en réactivité ? C’est précisément cette tension entre agilité, complexité grandissante et…

Le périmètre même de la sécurité Edge ne cesse de se redessiner, brouillant les frontières traditionnelles entre réseaux et cloud. Dans cet univers mouvant, comment distinguer ce qui relève de l’innovation sincère et ce qui n’est que promesse éphémère ? Le Magic Quadrant™ 2025 de Gartner® interroge précisément cette dualité : il dessine des contours, éclaire des trajectoires, mais laisse aussi apparaître des zones d’ombre où la performance rencontre la complexité. En plongeant dans cette analyse, on ne se contente pas d’identifier des acteurs clés, on décèle surtout les dynamiques profondes qui sculptent l’avenir des services de sécurité Edge. La…

Nous sommes entrés dans une ère où la sécurité informatique ne peut plus se contenter de simples pare-feux ou antivirus traditionnels. Les menaces évoluent, incompréhensibles et insaisissables, alors que les environnements numériques explosent en complexité. Face à ce défi, comment assurer une protection réelle sans perdre en agilité et en réactivité ? La Sécurité en tant que service, ou SECaaS, interpelle par sa capacité à transformer la défense numérique en une force fluide et adaptable. Mais derrière cette promesse de simplicité se cache une véritable révolution des pratiques, mêlant surveillance en continu, contrôle des identités, et réactions instantanées aux crises.…

Au cœur des stratégies digitales, l’agilité n’est plus un luxe, c’est une nécessité impérieuse. Pourtant, cet idéal semble parfois s’effacer sous le poids des menaces invisibles qui rôdent derrière chaque connexion internet. Comment conjuguer cette quête incessante de flexibilité avec la rigueur d’une sécurité sans faille ? Dans un écosystème où le cloud redéfinit chaque jour les contours du travail et des échanges, les passerelles Web sécurisées émergent comme des catalyseurs méconnus d’une nouvelle forme d’agilité. Ce dispositif, loin d’être un simple rempart, s’impose comme un allié discret capable d’ouvrir des voies sûres et fluides au sein d’un paysage numérique…

Dans un monde où chaque octet compte autant que chaque décision stratégique, maîtriser l’infrastructure LAN n’est plus un simple avantage, c’est une nécessité absolue. Pourtant, à l’ère du tout connecté, les réseaux d’entreprise restent souvent des territoires fragmentés, soumis à des compromis entre performance et sécurité. Comment trouver le point d’équilibre, là où la robustesse du filaire rencontre la liberté du sans fil, sans sacrifier ni l’un ni l’autre ? Dans ce paysage mouvant et exigeant, les révélations du Magic Quadrant™ 2025 de Gartner® ne se contentent pas d’orienter le choix des solutions ; elles dessinent les contours d’une nouvelle…

La donnée, aujourd’hui, est paradoxalement à la fois l’atout le plus puissant et la cible la plus vulnérable. On construit des forteresses numériques impressionnantes, on érige des barrières invisibles contre les intrusions, pourtant, le plus souvent, c’est précisément ce cœur d’informations – fragile et précieux – qui subit les attaques les plus silencieuses et dévastatrices. Face à cet enjeu, une idée émerge : ne plus défendre uniquement les murs, mais protéger ce qu’ils renferment, avec une attention chirurgicale portée à la donnée elle-même. C’est là qu’intervient l’audit et la protection centrés sur les données, ou DCAP, une approche qui bouleverse…

Il y a une ombre invisible qui s’étend chaque jour un peu plus dans nos vies numériques, une menace silencieuse dont l’intensité et la diversité échappent souvent à notre vigilance. Ce qui paraît à première vue comme un simple dysfonctionnement ou une alerte anodine peut en réalité révéler la présence d’un mal bien plus profond, articulé autour de formes insidieuses et toujours renouvelées. Comment repérer l’ennemi quand il change de visage à chaque instant, quand ses stratégies se parent d’apparences familières pour mieux s’infiltrer ? Dans cet entrelacs complexe de codes et d’intentions, comprendre les nuances qui distinguent ces entités…

L’informatique quantique dessine un futur où la sécurité même de nos données pourrait basculer. On imagine souvent les avancées technologiques comme des promesses, mais parfois, elles soulèvent aussi des ombres. Deux algorithmes furtifs, ceux de Shor et de Grover, incarnent ce paradoxe : outils d’innovation, ils portent en eux la capacité de bouleverser profondément la cryptographie actuelle. Leur puissance redéfinit la notion même de sécurité, fragmentant le socle sur lequel reposent nos échanges numériques. Ces algorithmes ne sont pas que des curiosités mathématiques. Ils exploitent les propriétés étranges du quantique pour résoudre des problèmes jusque-là hors de portée des ordinateurs…

Dans un monde où l’automatisation dicte le rythme de notre industrie, la frontière entre efficacité et vulnérabilité s’estompe dangereusement. Les systèmes qui contrôlent nos infrastructures les plus critiques-usines, réseaux d’énergie, dispositifs médicaux-ne sont pas seulement des alliés précieux, ils sont aussi des cibles mouvantes et sophistiquées. Pourtant, cette réalité incontournable soulève une question cruciale : comment bâtir un rempart invisible et pourtant indéfectible contre des menaces qui évoluent sans cesse et ne ressemblent à rien de ce que nous avons connu auparavant ? Plonger dans la norme IEC 62443, c’est s’engager dans une exploration profonde d’un langage universel de la…

Alors que le numérique s’immisce au cœur de chaque interaction, une étrange frontière s’impose sans que nous la percevions toujours : celle qui sépare sécurité et vulnérabilité. Un simple instant d’inattention suffit parfois à ouvrir une faille invisible aux yeux, où s’engouffrent les menaces silencieuses de notre ère. Ce rempart, à la fois discret et vital, porte un nom souvent évoqué mais peu réellement compris : le pare-feu. Dans un univers où chaque donnée voyage plus vite que la lumière, comment s’assurer que seules les bonnes informations franchissent cette barrière aux allures immatérielles ? Au-delà de la technologie, c’est une question de…

Le pare-feu périphérique est souvent perçu comme une simple barrière entre l’intérieur et l’extérieur, mais cette frontière est bien plus subtile et complexe qu’une simple ligne de démarcation. Chaque paquet de données est un messager porteur d’opportunités ou de menaces, et la capacité du pare-feu à interpréter ces messages détermine en grande partie la sécurité du réseau tout entier. Dans un monde où les réseaux s’étendent au-delà des murs physiques – embrassant le cloud et la virtualisation – la notion même de périmètre devient mouvante, presque insaisissable. Comment peut-on alors protéger ce qui n’est plus fixe, ce qui circule librement…

Chaque clic laisse une empreinte, chaque navigation intoxique un peu plus notre intime. Derrière l’écran, ce que nous croyons être un espace privé se révèle souvent être un théâtre d’ombres, où données et vulnérabilités s’entrecroisent sans barricades solides. Naviguer aujourd’hui revient à danser sur un fil invisible, entre liberté et exposition, maîtrise et risque, tandis que les menaces se multiplient dans un univers numérique toujours plus complexe. Comment discerner les failles imperceptibles, prévenir l’intrusion silencieuse, et préserver ce qui nous appartient vraiment lorsque le virtuel absorbe une part croissante de notre quotidien ? Appréhender les clés d’une bonne protection, ce…

Chaque matin, notre boîte mail se transforme en un champ de mines invisible. Un simple clic, et tout peut basculer. Pourtant, derrière les écrans, ces menaces digitales n’ont rien d’opaque : elles laissent souvent des signes, des failles dans leurs discours, des fissures dans leurs apparences. Mais comment déceler ces traces quand tout semble conçu pour nous tromper, pour nous précipiter dans l’erreur ? C’est dans ces détails que se joue la frontière entre vigilance et vulnérabilité. Apprendre à repérer ces indices, c’est reprendre le contrôle, comprendre l’art subtil qu’exercent les assaillants invisibles et s’armer, discrètement mais sûrement, pour naviguer…

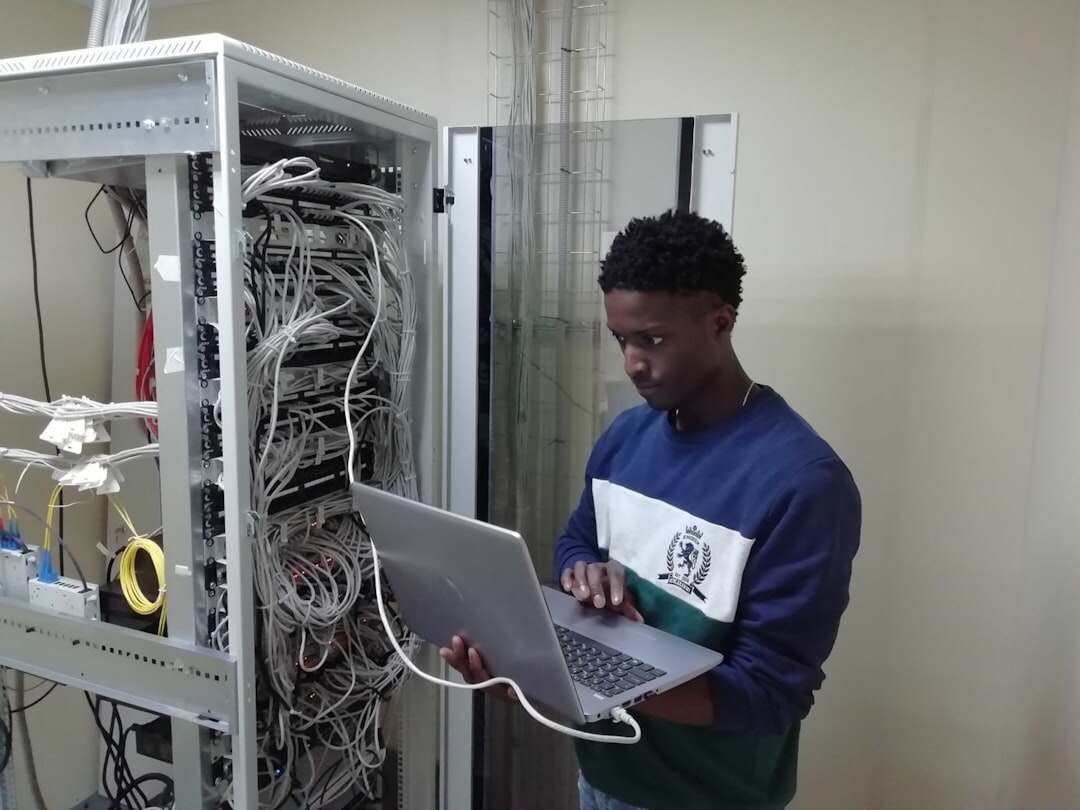

On croit souvent que la sécurité des réseaux se limite à ériger des murs invisibles, des barrières numériques infranchissables. Pourtant, derrière cette façade, c’est un jeu permanent d’équilibre et de vigilance qui s’engage. Chaque ligne de code, chaque protocole, chaque infrastructure disent autant sur vos failles que sur vos forces – le terrain devient ainsi mouvant, incertain, sans garantie absolue. Dans ce fracas de technologies et d’attaques en perpétuelle évolution, comment définir ce qui fonde réellement la robustesse d’un réseau ? La sécurité n’est-elle pas plus qu’une machine bien huilée, mais un art subtil d’anticipation et d’adaptation ? Comprendre les…

Dans un univers numérique où chaque octet peut cacher une menace invisible, l’analyse en cybersécurité devient moins une option qu’une nécessité imminente. C’est un art discret, presque invisible, qui transforme le flot chaotique des données en une cartographie précise des risques. Pourtant, cette maîtrise est loin d’être linéaire : comment distinguer le signal du bruit, repérer l’anomalie sans sombrer dans l’alarme constante ? Au cœur de ce défi, une question pivot persiste : comment anticiper l’inconnu dans un espace évolutif où l’ennemi se joue des protocoles ? Découvrir le véritable enjeu de l’analyse ne se limite pas à détecter l’attaque,…

La sécurité ne peut plus se contenter d’être une barrière fixe dans un monde où les frontières numériques s’estompent. À l’ère du cloud et du travail à distance, l’architecture traditionnelle vacille face à des flux d’accès dispersés, imprévisibles, chaque connexion devenant potentiellement un point d’entrée vulnérable. Dans ce paysage mouvant, la Security Service Edge, ou SSE, se révèle plus qu’un simple concept technique : elle est la réponse à une complexité que les anciens paradigmes ne savent plus gérer. SSE ne se limite pas à protéger, elle orchestre, souligne la nécessité d’un modèle où la sécurité devient intrinsèquement intégrée au…

Dans un univers où le cloud symbolise à la fois liberté et fragilité, comment garantir la sécurité intangible de nos charges de travail dématérialisées ? L’émergence des plateformes de protection des charges de travail dans le cloud, communément appelées CWPP, témoigne d’un besoin pressant : sécuriser un environnement qui se dérobe au contrôle traditionnel, défiant les méthodes classiques de cybersécurité. Ces plateformes ne sont pas simplement des outils parmi d’autres, elles incarnent une réponse technique à une transformation radicale des architectures informatiques. Face à l’élasticité et à la complexité des infrastructures cloud, la question se pose avec acuité : comment…

Dans un monde où chaque octet voyage plus vite que notre vigilance, la sécurité d’entreprise se révèle paradoxalement à la fois omniprésente et invisible. Derrière l’écran lisse et les interfaces familières, se jouent des batailles silencieuses, où la frontière entre protection et vulnérabilité se dérobe constamment. Il ne s’agit plus seulement de repousser des intrusions, mais de comprendre un écosystème mouvant, où chaque donnée, chaque connexion devient un enjeu vital. Comment anticiper l’incertain lorsque les menaces évoluent dans l’ombre, insaisissables et déterminées ? Explorer ce complexe labyrinthe, c’est s’attacher à décrypter non seulement les technologies mais aussi les comportements, les…

Le partage de fichiers, pierre angulaire de la collaboration numérique, est aussi une porte entrouverte sur un univers où se mêlent opportunités et vulnérabilités. À mesure que nos échanges s’intensifient, le simple clic qui transmet un document devient un acte lourd de conséquences, oscillant entre fluidité nécessaire et risques cachés. Comment naviguer dans cette zone trouble où la facilité côtoie la menace, où chaque donnée partagée peut être une clé ou un levier pour une faille potentielle ? Sans dévoiler d’emblée toutes les subtilités, il est crucial de considérer la sécurité du partage de fichiers non comme une contrainte, mais…

Il arrive que tout bascule en un instant, sans prévenir. Les systèmes sur lesquels reposent nos vies professionnelles semblent alors fragiles, vulnérables, comme suspendus au fil d’un équilibre précaire. Pourtant, derrière cette apparente fragilité se cache une discipline rigoureuse et discrète qui orchestre la renaissance silencieuse des organisations face au chaos : la reprise après sinistre. Cette mécanique fine ne se contente pas de restaurer ce qui a disparu ; elle redéfinit la manière dont une entreprise se réinvente, récupère son souffle, et reprend le chemin vital de sa mission. Mais comment concevoir un tel processus, capable d’anticiper l’imprévisible et…