La sécurité des entreprises ne se mesure plus uniquement à l’épaisseur des murs numériques, mais à la capacité d’adaptation instantanée face à des menaces mouvantes et imprévisibles. Derrière cette évolution silencieuse se cache un changement radical : le contrôle ne réside plus seulement dans un équipement physique, mais dans une architecture dématérialisée, fluide, orchestrée depuis le cloud. Pourtant, cet éloignement apparent de la défense traditionnelle soulève une question essentielle : peut-on réellement confier la forteresse numérique de son organisation à un service externe sans perdre en maîtrise ni en réactivité ? C’est précisément cette tension entre agilité, complexité grandissante et confiance qui redéfinit aujourd’hui la manière dont les entreprises bâtissent leur sécurité, en misant sur une protection intégrée, évolutive et pensée pour un monde connecté en permanence.

Une évolution face aux limites des pare-feux traditionnels

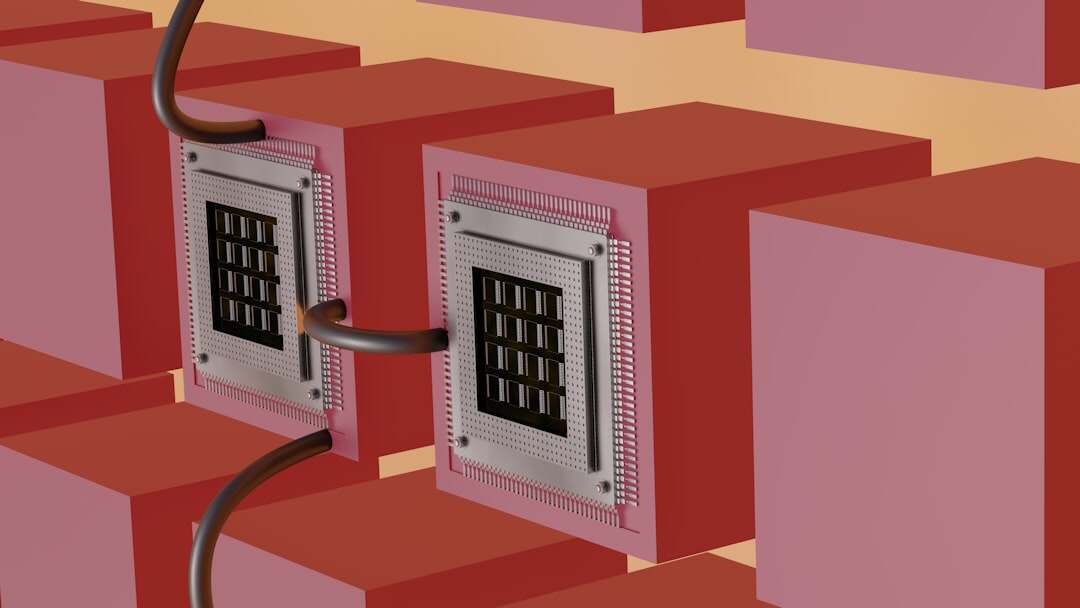

Les réseaux d’entreprise, complexes et fortement exposés, restent des cibles de choix pour les attaques malveillantes. Les pare-feux traditionnels, souvent matériels, peinent à suivre l’évolution rapide des menaces. Leur déploiement rigide impose des contraintes en termes de coût, de maintenance et d’évolutivité. La montée en puissance du pare-feu en tant que service (FWaaS) marque un tournant : en déplaçant la protection du réseau vers le cloud, il adresse directement ces faiblesses. Le FWaaS n’est pas un gadget ; c’est une réponse technique qui s’adapte aux structures réseau modernes et hybrides.

Fonctionnement technique du FWaaS : souplesse et centralisation

Le FWaaS propose une gestion centralisée des règles de sécurité via une plateforme cloud, supprimant la nécessité d’installer et de maintenir localement une multitude d’équipements distincts. Il agrège plusieurs mesures de défense dans une politique de sécurité unifiée, souvent avec plusieurs couches de redondance destinées à bloquer la même menace sous différents angles. Cette unification dans le cloud simplifie l’administration tout en garantissant une visibilité accrue de la surface d’attaque. La transition vers ce modèle permet aussi une mise à jour continue et automatisée, essentielle face à la diversité croissante des types de logiciels malveillants.

Pourquoi la flexibilité du modèle FWaaS change la donne

Contrairement à un pare-feu matériel figé dans sa configuration initiale, le FWaaS épouse la nature fluctuante des besoins d’entreprise. Son déploiement rapide, souvent sans intervention lourde de l’équipe IT, l’adaptation à des configurations spécifiques à distance, et son mode de facturation en dépenses d’exploitation (OpEx) permettent d’ajuster les ressources en fonction des évolutions réelles. Cette approche réduit tant la charge administrative que financière. Plus encore, elle sécurise sans immobiliser les capacités d’innovation technologique, comme pour les équipes DevOps travaillant sur des architectures cloud natives.

Impacts concrets sur la sécurité réseau et les usages

Avec un FWaaS, l’organisation peut positionner ses protections là où elle en a le plus besoin, que ce soit sur une base de données dans le cloud, un système de gestion de contenu, ou une application métier essentielle. Cette granularité évite des blindages excessifs et coûteux mais mal ciblés. Le modèle favorise aussi une meilleure collaboration avec les fournisseurs, qui ajustent en continu la sécurité en fonction des menaces émergentes, telles que celles décrites dans les rapports sur la sécurité des réseaux. En réalité, cela signifie que les entreprises se défendent avec une armure qui s’adapte et évolue, au lieu d’un mur de briques rigide – un avantage décisif face aux attaques modernes.

Une perspective d’évolution vers des architectures réseau plus intégrées

L’intégration du FWaaS s’inscrit dans la mouvance plus large des modèles SSE et SASE, où la sécurité est conçue comme un service global et distribué. Cela pousse à repenser la manière dont les pare-feux fonctionnent, notamment en Variant les points d’inspection de la donnée et en renforçant la protection au plus près des utilisateurs et des ressources critiques. Le fait de pouvoir revenir à une configuration antérieure, sans lourdes pénalités financières ou temporelles, invite à plus d’expérimentations en matière de sécurité. Sur un plan éthique et sociétal, cette flexibilisation pose aussi des questions sur la dépendance aux fournisseurs cloud, la souveraineté des données et la transparence des mesures de protection.

Ce qu’il faut garder à l’œil avec le FWaaS

Le FWaaS présente une attrayante centralisation, mais cette concentration impose une vigilance accrue sur le contrôle d’accès et la confidentialité des données de configuration. La délégation complète de la gestion à un prestataire requiert de solides garanties contractuelles et techniques. Autre aspect souvent ignoré : la compréhension des différences fondamentales entre un FWaaS et les pare-feux traditionnels, notamment la distinction entre logiciel et matériel, qui reste importante pour cibler les risques spécifiques liés à chaque infrastructure (lire à ce sujet). Enfin, l’avenir pourrait voir le FWaaS s’appuyer davantage sur des protections innovantes, comme le pare-feu DNS, qui étendent la défense au niveau du trafic DNS lui-même (plus d’infos ici).

Si une phrase semble trop parfaite, casse-la.

Si le ton devient trop lisse, rends-le plus humain.

Écris comme si tu parlais à voix basse à quelqu’un d’intelligent.

Passionné par les nouvelles technologies depuis plus de 20 ans, j’exerce en tant qu’expert tech avec une spécialisation en développement et innovation. Toujours à la recherche de solutions performantes, je mets mon expérience au service de projets ambitieux.