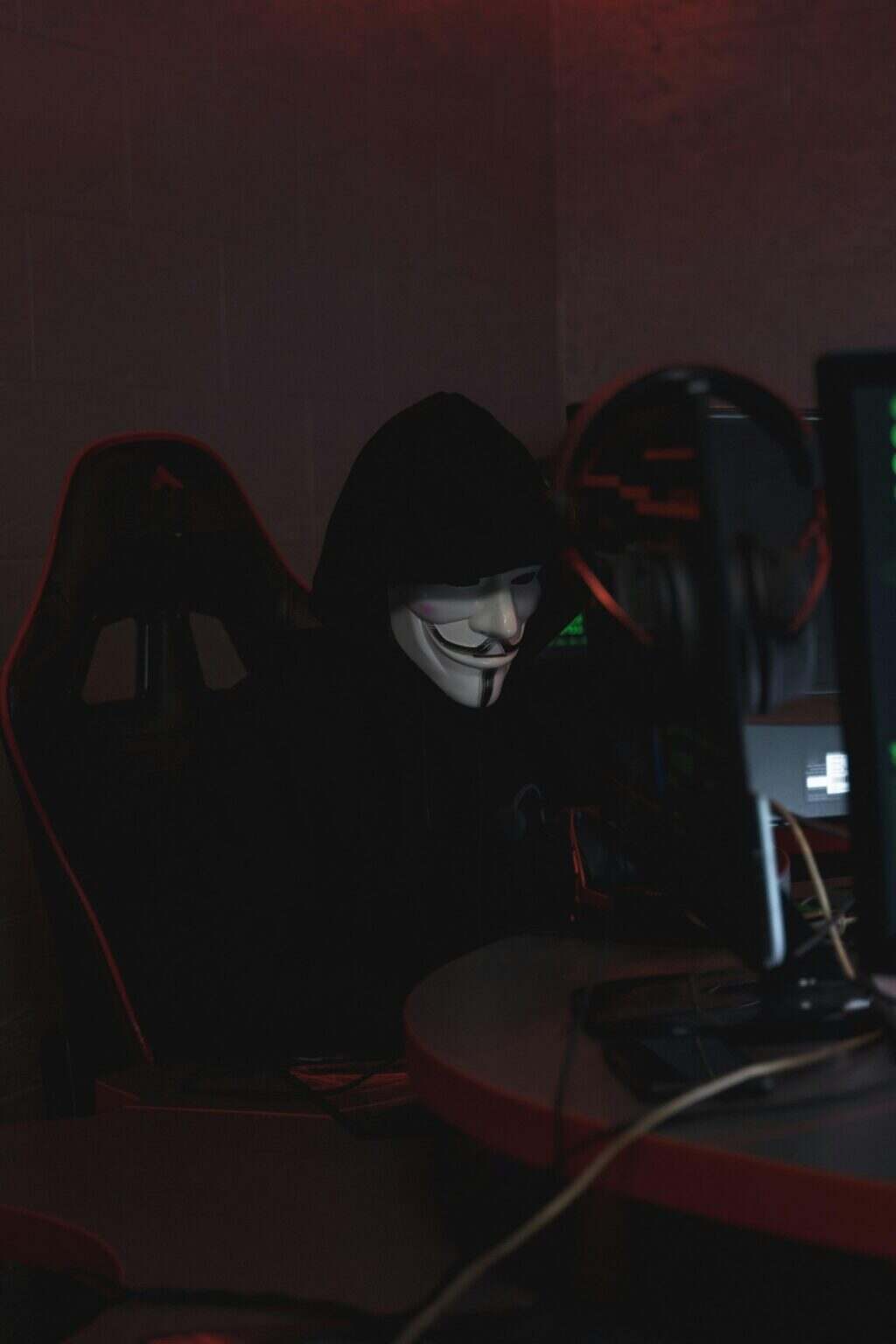

Chaque pixel d’un signal numérique, chaque fragment d’une donnée échappée semble anodin. Pourtant, ils tissent en silence les filets d’un mystère invisible, révélateur des gestes d’ombres dans le monde numérique. Dans cet univers où la frontière entre vulnérabilité et contrôle se fait plus ténue chaque jour, l’analyse numérique et la réponse aux incidents déploient une science à la fois rigoureuse et agile. Ce n’est pas simplement une quête de données, c’est une exploration minutieuse de traces souvent furtives, où la compréhension profonde des mécanismes dissimulés peut bouleverser notre capacité à agir. Quelles sont les clés pour déchiffrer ce véritable palimpseste digital ? Au cœur de cette interrogation, une discipline s’impose, mêlant l’art du décryptage à la maîtrise du temps critique, éclairant des chemins parfois insoupçonnés dans le dédale cybernétique.

Les cyberattaques exploitent chaque jour des failles toujours plus subtiles, exploitant une diversité d’appareils et de systèmes dont on ne soupçonne pas toujours la complexité. Le DFIR, ou Digital Forensics and Incident Response, est au cœur de cette bataille invisible. Cette discipline combine l’analyse numérique détaillée avec des mécanismes de réponse rapide aux incidents, pour détecter, comprendre, et contrer les attaques qui traversent les défenses conventionnelles.

Le fonctionnement concret de l’analyse numérique et de la réponse aux incidents

Au départ, le DFIR agit comme un enquêteur : il collecte et analyse les données informatiques touchées pour reconstituer le déroulé d’une intrusion ou d’un compromis. Cela implique l’examen des logs, la récupération de preuves digitales sur des systèmes, des serveurs ou même dans le cloud, ainsi que l’analyse des traces laissées par une activité malveillante.

Mais il ne s’arrête pas à l’investigation. Simultanément, la partie réponse intervient pour limiter la propagation du souci : déconnecter les systèmes compromis, appliquer des correctifs, et rétablir la normale. C’est parfois une course contre la montre, surtout face à des ransomwares ou attaques ciblées sur des infrastructures critiques. On peut comparer ce double volet à un médecin urgentiste qui diagnostique tout en prodiguant un traitement immédiat.

Pourquoi cette discipline fait la différence

Les enjeux du DFIR dépassent largement la simple correction technique. Sans cette capacité à analyser rigoureusement une attaque et y répondre de manière adaptée, une entreprise risque d’encourir des interruptions d’activité durables, un vol de données sensibles, voire la perte de confiance des clients et partenaires.

En réalité, la complexité grandissante des environnements – avec le cloud, l’Internet des objets (IoT), les terminaux mobiles – complique l’investigation. Le DFIR évolue donc pour intégrer ces nouvelles réalités. Par exemple, la criminalistique dans le cloud doit gérer des preuves réparties sur plusieurs zones géographiques et infrastructures partagées, tandis que l’IoT implique de décrypter des données issues d’une foule de capteurs et d’appareils connectés.

Ce que le DFIR transforme dans la gestion des risques numériques

L’apparition de méthodes comme la criminalistique numérique en tant que service (DFaaS) illustre un changement majeur : les organisations n’ont plus besoin de tout gérer en interne. Elles peuvent s’appuyer sur des plateformes spécialisées, déployées dans le cloud, pour bénéficier de capacités d’analyse et de réponse avancées, sans multiplier les investissements lourds.

Ces évolutions rendent le DFIR scalable, accessible, mais aussi parfois plus complexe à orchestrer. Il faut combiner expertise humaine et outils avancés, notamment basés sur l’intelligence artificielle et l’apprentissage automatique, capables de détecter rapidement des modèles atypiques au milieu de volumes de données massifs. Ceci est particulièrement vrai lorsqu’il s’agit d’analyser les contenus multimédias ou les communications internes d’une organisation.

Un regard vers l’avenir : vigilance et responsabilités éthiques

Le futur du DFIR ne se joue pas uniquement sur le plan technique. Comme la surveillance et la collecte de preuves numériques deviennent plus intrusives, les questions de vie privée et d’usage réglementaire émergent avec force. Comment garantir que les investigations respectent les droits fondamentaux, tout en permettant une défense efficace ?

Aussi, alors que la sophistication des attaques progresse à vue d’œil, les investigateurs numériques doivent continuellement élargir leurs compétences, intégrer des technologies innovantes et rester attentifs à l’évolution des menaces, comme celles liées aux ransomwares dont la persistance effraie encore les experts.

Dans ce contexte, renforcer la collaboration entre secteurs, partager l’information sur les incidents, et développer une culture de sécurité opérationnelle robuste sont des pistes à suivre. À ce titre, des architectures intégrées telles que la Security Fabric de Fortinet illustrent l’approche globale nécessaire pour affronter ces défis.

Le DFIR incarne donc une interface vitale entre urgence digitale et compréhension profonde des incidents – une discipline qui, en s’adaptant sans cesse, déterminera en partie la résistance des organisations face aux cybermenaces contemporaines.

Passionné par les nouvelles technologies depuis plus de 20 ans, j'exerce en tant qu'expert tech avec une spécialisation en développement et innovation. Toujours à la recherche de solutions performantes, je mets mon expérience au service de projets ambitieux.