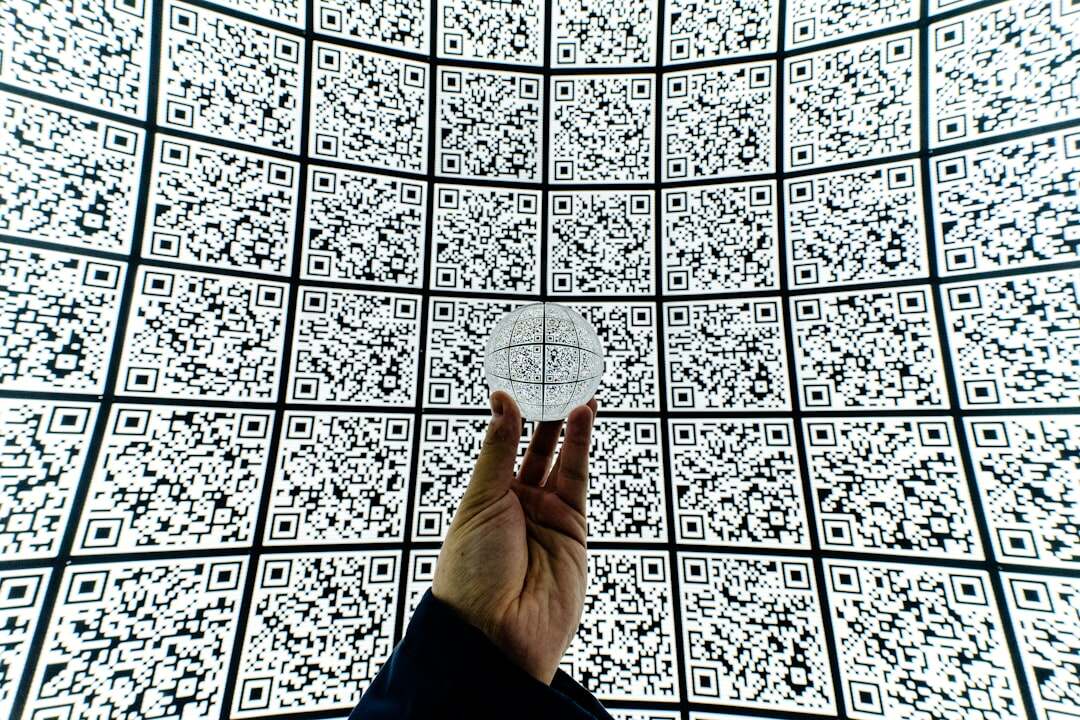

Découverte du code QR : un outil à double tranchant en termes de sécurité

Le code QR est devenu omniprésent, un lien visuel entre le monde physique et numérique. Pourtant, sa popularité cache une faille inhérente : il peut rediriger n’importe quel utilisateur vers un site malveillant en un instant. Cette vulnérabilité n’est pas anodine, car un pirate peut subtiliser des données sensibles comme des informations bancaires en utilisant un QR falsifié. Ce phénomène nommé usurpation QR ou QRLjacking, repose souvent sur le masquage de destinations via des URL raccourcies, rendant le risque invisible à première vue.

Comment fonctionne un code QR et pourquoi il se répand ?

Techniquement, un code QR est une matrice bidimensionnelle codant des données – souvent une URL – que les smartphones lisent grâce à leurs capteurs photo. Cette technologie remonte aux années 1990 mais a explosé avec la généralisation des smartphones. Progressivement, les caméras des téléphones intègrent la lecture native sans nécessiter d’applications tierces, simplifiant son usage. Pourtant, tous les téléphones ne disposent pas encore de cette capacité native, notamment certains modèles Android, ce qui incite les utilisateurs à télécharger des apps externes, exposant parfois à plus de risques.

L’intérêt du code QR : une passerelle simple et rapide à l’information

La raison de son adoption massive tient au fait qu’il accélère l’accès à un contenu numérique sans saisie manuelle fastidieuse. Que ce soit pour payer, consulter un menu, s’enregistrer dans un lieu, ou accéder à des bornes interactives, le code QR facilite la collecte et la diffusion d’informations. De façon visible, cette simplicité modifie nos interactions avec l’environnement numérique. Mais ce gadget suscite aussi des interrogations liées à la qualité des données collectées, notamment en matière de tracking.

Ce que le code QR transforme dans la pratique : un outil à multiples limites

Ce système ne garantit pas un suivi exhaustif ou toujours fiable. Par exemple, dans le cadre du tracking des contacts sanitaires, il est fréquent que seules les entrées soient enregistrées, pas les sorties. Ce biais entraîne des données de fréquentation incomplètes. En parallèle, la précision des géolocalisations via QR reste limitée, avec des marges d’erreur autour du positionnement. En complément, certains établissements – bars, restaurants – rencontrent une résistance ou une défaillance technique rendant le scan inutile sur site, détruisant l’intention sécuritaire initiale.

Les mesures pour sécuriser l’usage du code QR face aux risques présents

Pour contrer les menaces, des dispositifs existent. La création d’un environnement fermé et contrôlé, qui filtre les QR légitimes permet de prévenir l’usurpation. La mise en place du géorepérage pour vérifier la présence physique est un garde-fou utile : cela autorise l’enregistrement uniquement aux personnes sur place. L’authentification multifactorielle complète l’approche en validant l’identité de l’utilisateur, renforçant la confidentialité des données transmises.

La gestion en temps réel pour un meilleur contrôle des flux de personnes

Les outils modernes offrent des tableaux de bord interactifs qui affichent en direct la fréquentation d’un espace, rendant possible la régulation des flux et l’intervention rapide en cas d’incident. Cette transparence opérationnelle est une avancée, notamment dans un contexte post-pandémique où le traçage de contacts joue un rôle sanitaire.

L’avenir des codes QR : entre progrès technologiques et vigilance nécessaire

La transformation numérique continue d’intégrer le code QR dans nos habitudes, laissant entrevoir un avenir où il fusionnera avec d’autres technologies, comme la réalité augmentée ou la blockchain, renforçant authenticité et traçabilité. Pour autant, ce développement soulève des questions éthiques : comment protéger la vie privée quand chaque scan génère un flux de données ? Quelle masse de surveillance banalisée sommes-nous prêts à accepter ?

Il faudra aussi dépasser les limites techniques – précision géographique, exhaustivité des enregistrements – pour ne pas fausser la compréhension des comportements ni fragiliser la confiance. Les métiers de la sécurité informatique suivent de près ces évolutions, conscient que la protection des utilisateurs ne peut se déléguer à un simple code graphique.

Pour approfondir la question des menaces avancées dans la cybersécurité, la lecture de cet article apportera un éclairage complémentaire.

D’autre part, dans le domaine du marketing, le code QR devient un vecteur puissant associé à des supports physiques comme le plexiglas pour créer des présentoirs personnalisés, valorisant l’image de marque.

Parallèlement à son usage pour capter des données, d’autres outils permettent de récolter des informations variées, comme le montre la sélection d’alternatives à Google Forms. Le choix dépendra des besoins et du souci de confidentialité.

Enfin, le code QR facilite aussi certaines interactions telles que le paiement de contraventions, rendant le processus plus fluide, détaillé par ce guide pratique. Et en marketing direct, il peut promouvoir des outils comme le carnet personnalisé d’entreprise, présenté ici.

Passionné par les nouvelles technologies depuis plus de 20 ans, j'exerce en tant qu'expert tech avec une spécialisation en développement et innovation. Toujours à la recherche de solutions performantes, je mets mon expérience au service de projets ambitieux.