Dans un univers où chaque octet voyage à la vitesse de la lumière, il est surprenant de constater combien les remparts invisibles qui protègent nos données restent souvent méconnus. Cette frontière numérique, bien que discrète, joue un rôle déterminant : elle filtre, analyse, et réagit, façonnant en silence la solidité de nos échanges. Mais comment mesurer l’impact réel de ces gardiens sophistiqués quand leur mission se confond avec l’invisible ?

Il y a là une forme de paradoxe fascinante – plus nos systèmes deviennent ouverts et connectés, plus la nécessité d’une surveillance fine et flexible devient cruciale. Pourtant, derrière cette exigence de protection, surgit une interrogation essentielle : quelles innovations façonnent ces dispositifs pour qu’ils restent à la hauteur des menaces, toujours plus furtives et puissantes ?

En plongeant dans les mécanismes et atouts essentiels des pare-feux, on découvre une alliance subtile entre tradition éprouvée et technologies de pointe, une alchimie qui transcende la simple barrière technique pour s’imposer comme un pivot de la confiance numérique. Ce voyage au cœur de leur fonctionnement révèle bien plus que des règles et des filtres : il éclaire la promesse d’une sécurité dynamique, adaptée et résolument tournée vers l’avenir.

Comprendre les pare-feux : leur rôle vital face aux menaces numériques

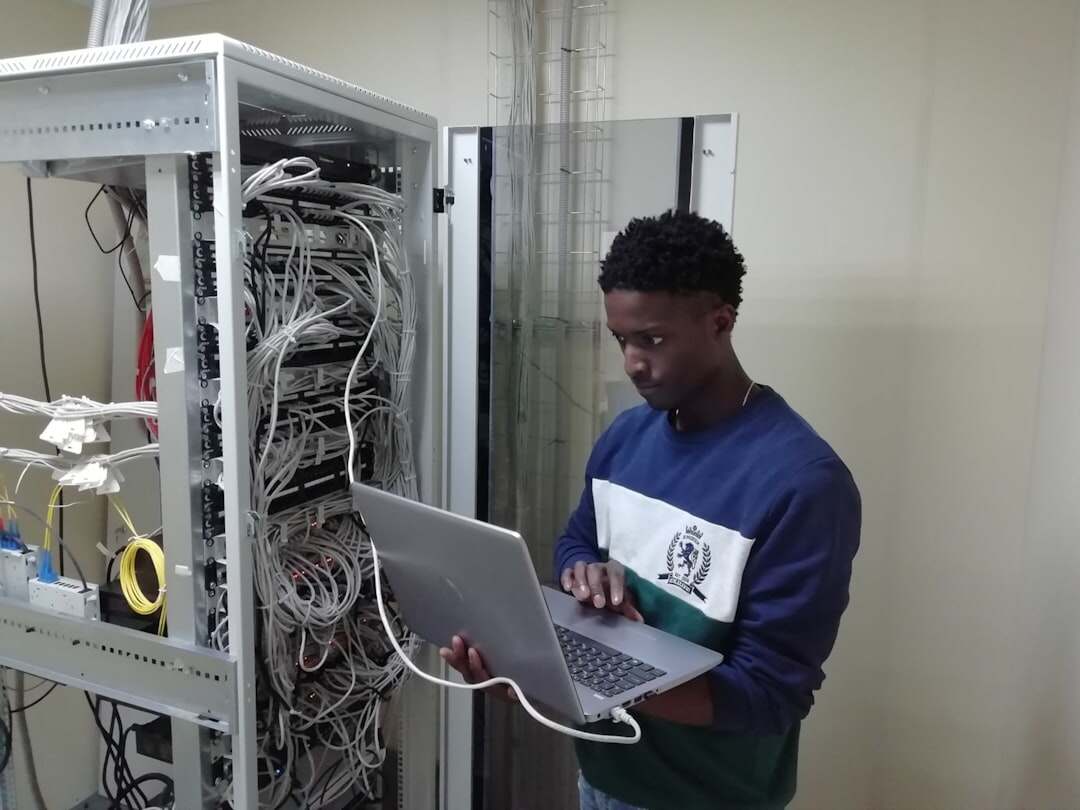

À mesure que les infrastructures informatiques s’étendent et que les échanges numériques deviennent omniprésents, la vulnérabilité des entreprises face aux attaques extérieures ne cesse d’augmenter. Au cœur de cette réalité s’impose un dispositif technique souvent méconnu : le pare-feu, ou firewall. Conçu pour filtrer et contrôler les flux entre un réseau interne et l’extérieur, il agit comme une barrière protectrice autour des systèmes informatiques.

Un pare-feu, c’est un vigile, pas un magicien. Il examine toutes les données qui entrent ou sortent, en appliquant des règles prédéfinies. Si un paquet de données ne correspond pas à ces règles, il est bloqué. Dès les années 1980, cette fonction essentiellement statique a permis de repousser des intrusions grossières. Mais face à l’évolution incessante des menaces, la technologie a dû s’adapter pour ne plus se limiter à un simple filtre basé sur des ports ou des adresses IP.

Fonctionnement technique et évolution des pare-feux

Le pare-feu traditionnel analyse le trafic réseau en se basant sur des critères simples : adresse IP, numéro de port, protocole. Cette méthode, appelée filtrage au niveau réseau (couche 3 et 4 du modèle OSI), n’a pas suffi à répondre à la complexité croissante des cyberattaques modernes.

C’est là qu’interviennent les pare-feux nouvelle génération (NGFW). Ils fonctionnent de manière plus fine, intégrant une inspection approfondie des paquets (Deep Packet Inspection, DPI) qui déchiffre et analyse non seulement la source et la destination des données, mais aussi leur contenu. Ces pare-feux comprennent également des fonctions avancées comme la prévention d’intrusions, la détection des logiciels malveillants, la surveillance des applications et le contrôle de trafic chiffré.

En exploitant ces technologies, ils transforment le rôle du pare-feu, en le faisant passer d’un simple filtre passif à un dispositif actif et intelligent, capable d’intervenir sur plusieurs niveaux. Cela modifie profondément la capacité de l’entreprise à protéger ses données sensibles et ses infrastructures.

Les avantages que les pare-feux apportent à la sécurité des réseaux

Comprendre leur portée revient à saisir pourquoi votre entreprise pourrait ne pas être aussi protégée qu’elle le croit. Un premier atout repose sur la surveillance continue du trafic réseau : chaque paquet entrant ou sortant est scruté pour détecter des anomalies.

Cette surveillance ne protège pas qu’hypothétiquement. Grâce à elle, le pare-feu détecte et bloque l’entrée de virus et de logiciels espions, souvent utilisés pour infiltrer les systèmes et voler des données. En construisant ce premier rempart, il empêche aussi les tentatives de piratage, où des acteurs malveillants cherchent à exploiter des failles ou à obtenir un accès non autorisé.

Enfin, la confidentialité est considérablement renforcée. En empêchant les accès indésirables, le pare-feu garantit un certain degré de confiance aux utilisateurs internes comme externes, assurant que leurs informations sensibles restent protégées.

Au-delà des pare-feux classiques : les limites révélées

Les pare-feux dits traditionnels peinent à répondre aux exigences actuelles. Leur incapacité à reconnaître précisément les applications utilisées sur le réseau limite le contrôle que l’on peut exercer. Par exemple, un employé utilisant une application non approuvée pourrait ouvrir une porte involontaire aux attaquants, sans que le pare-feu classique ne l’interdise.

Sur le plan opérationnel, ces pare-feux provoquent parfois des ralentissements en servant de goulot d’étranglement au trafic, ce qui devient problématique avec des volumes de données croissants. Ils demandent aussi une gestion lourde et parfois fastidieuse, créant un champ propice aux erreurs humaines, qui peuvent, dans le pire des cas, compromettre toute la sécurité du réseau.

D’un point de vue évolutif, ces anciens systèmes sont souvent figés. Leur capacité à suivre les nouvelles formes de menaces est limitée, et les mises à jour lourdes à déployer posent un risque supplémentaire, contribuant à une protection qui peut rapidement devenir obsolète.

L’apport des pare-feux nouvelle génération : une approche intégrée et adaptative

Les pare-feux nouvelle génération incarnent une réponse technique sophistiquée et agile. Ils permettent une gestion centralisée et automatisée des règles de sécurité. Cela veut dire que toute modification de politique de sécurité peut être effectuée à distance et en temps réel, simplifiant la tâche des équipes informatiques.

Ces dispositifs fonctionnent avec des capacités multicouches, dépassant le simple contrôle par port et protocole. Ils tiennent compte du contexte d’utilisation des données et des applications en cours, adoptant une analyse bien plus fine et efficace. L’intelligence embarquée permet aussi d’automatiser la détection et le blocage des menaces, les mettant en œuvre avant que le danger ne prenne racine.

Autre point important : tout est conçu pour ne pas perturber la rapidité du réseau. Quand les cyber-menaces évoluent, les pare-feux NGFW assurent une protection sans pénaliser la fluidité de l’activité numérique. Pour les organisations, c’est un équilibre délicat, souvent difficile à atteindre avec des technologies classiques.

Les enjeux futurs et la vigilance requise

Le rôle du pare-feu ne cessera de se complexifier, tant que les menaces évolueront et que les environnements informatiques – notamment ceux liés au cloud – continueront à se diversifier. La multiplicité des points d’accès et le développement des applications en temps réel demandent un contrôle toujours plus fin.

Ce que cela invite à surveiller particulièrement, c’est la capacité des administrateurs à maîtriser ces outils et à anticiper les risques. La sécurité ne pourra pas reposer uniquement sur la technicité, mais devra s’appuyer sur une gouvernance éclairée et responsable. L’équilibre entre confidentialité et ouverture se pose aussi sur un plan éthique, avec des questions sur le respect des données personnelles et la transparence vis-à-vis des utilisateurs.

En synthèse, la protection par pare-feu représente un garde-fou indispensable pour éviter des dégâts numériques lourds. Mais ce n’est qu’une pièce du puzzle. La vigilance constante, l’adaptation technologique continue et la compréhension fine des usages définissent la pertinence réelle de la défense des systèmes informatiques.

Pour approfondir la compréhension du pare-feu dans le cadre du DNS et de la sécurité, rendez-vous sur cette ressource. Pour découvrir des méthodes de prévention contre les ransomwares, consultez ce guide. Si la comparaison entre pare-feux logiciels et matériels vous intéresse, voici un éclairage précieux : plus d’informations. Enfin, comprendre les différentes formes d’attaques, comme l’hacktivisme, ouvre des perspectives essentielles sur la cybersécurité contemporaine ici, tandis que l’étude d’attaques liées aux phénomènes naturels, comme les vents solaires, est consultable là.

Passionné par les nouvelles technologies depuis plus de 20 ans, j’exerce en tant qu’expert tech avec une spécialisation en développement et innovation. Toujours à la recherche de solutions performantes, je mets mon expérience au service de projets ambitieux.