Il est ironique que dans un monde hyperconnecté, où chaque donnée circule à la vitesse de la lumière, la véritable sécurité des réseaux soit souvent invisible – et pourtant, si fragile. Derrière cette apparente simplicité se cache une course perpétuelle contre des menaces toujours plus sophistiquées, où connaître les failles ne suffit pas. Comprendre la sécurité des réseaux, c’est plonger au cœur d’un équilibre instable entre accès fluide et protection rigoureuse, où chaque décision peut basculer entre efficacité et vulnérabilité. Comment anticiper l’inattendu quand les techniques d’attaque évoluent sans cesse ? Quelle posture adopter face à une surface d’exposition qui…

Auteur/autrice : Valentin

Chaque seconde, un flot invisible mais crucial circule sous nos regards, tissant la toile numérique qui soutient nos vies connectées. Ce flux, composé d’innombrables fragments d’information, se fraie un chemin entre serveurs et appareils, orchestrant en silence le ballet complexe des échanges digitaux. Pourtant, ce ballet n’est ni anodin ni parfaitement fluide : derrière son apparente transparence se cachent des enjeux de performance, de sécurité et de contrôle qui dessinent les contours de notre dépendance technologique. Comment comprendre ce trafic qui gouverne tout, et surtout, comment discerner la fine ligne entre vitalité du réseau et menace latente ? En plongeant…

La sécurité de l’information s’appuie souvent sur un équilibre fragile, presque invisible, où un détail oublié peut compromettre des années d’efforts. Cette tension permanente entre protection et exposition impose une rigueur sans faille à ceux qui protègent nos données les plus sensibles. Au cœur de ce défi, une notion se distingue avec une simplicité presque trompeuse. Trois lettres, trois piliers : confidentialité, intégrité, disponibilité. Elles forment un socle essentiel, invisible à première vue, mais dont la maîtrise conditionne la résilience de toute architecture sécuritaire. Pourtant, comment s’assurer que ces principes ne deviennent pas de vaines promesses, que la sécurité ne…

Chaque seconde, une infinité de portes invisibles s’ouvrent sur le monde numérique. Derrière ces accès, se cachent des flux de données ininterrompus, porteurs d’opportunités mais aussi de menaces insidieuses. Dans ce paysage mouvant, comment distinguer l’ami de l’ennemi avant même que celui-ci ne franchisse le seuil ? Au cœur de cette problématique, un dispositif complexe se mêle à l’architecture des réseaux : un gardien silencieux, capable non seulement de repérer les intrusions mais de les arrêter net, sans délai. Pourtant, bien au-delà d’une simple barrière, ce système agit en temps réel, avec une précision qui repose sur une compréhension fine et…

Dans un monde où chaque instant de connexion tisse le réseau invisible de nos vies numériques, la sécurité des réseaux s’impose non seulement comme une nécessité, mais aussi comme un art fragile. Sous l’apparente simplicité des données qui circulent se cache une bataille incessante entre la vulnérabilité et la résilience. Protéger un réseau ne se limite pas à ériger des murailles, c’est plutôt une danse permanente entre innovation technologique et anticipation des menaces invisibles. Qu’est-ce qui fait que certains réseaux résistent aux assauts alors que d’autres succombent, parfois imperceptiblement ? Entre complexité croissante et exigences de performance, le paysage de…

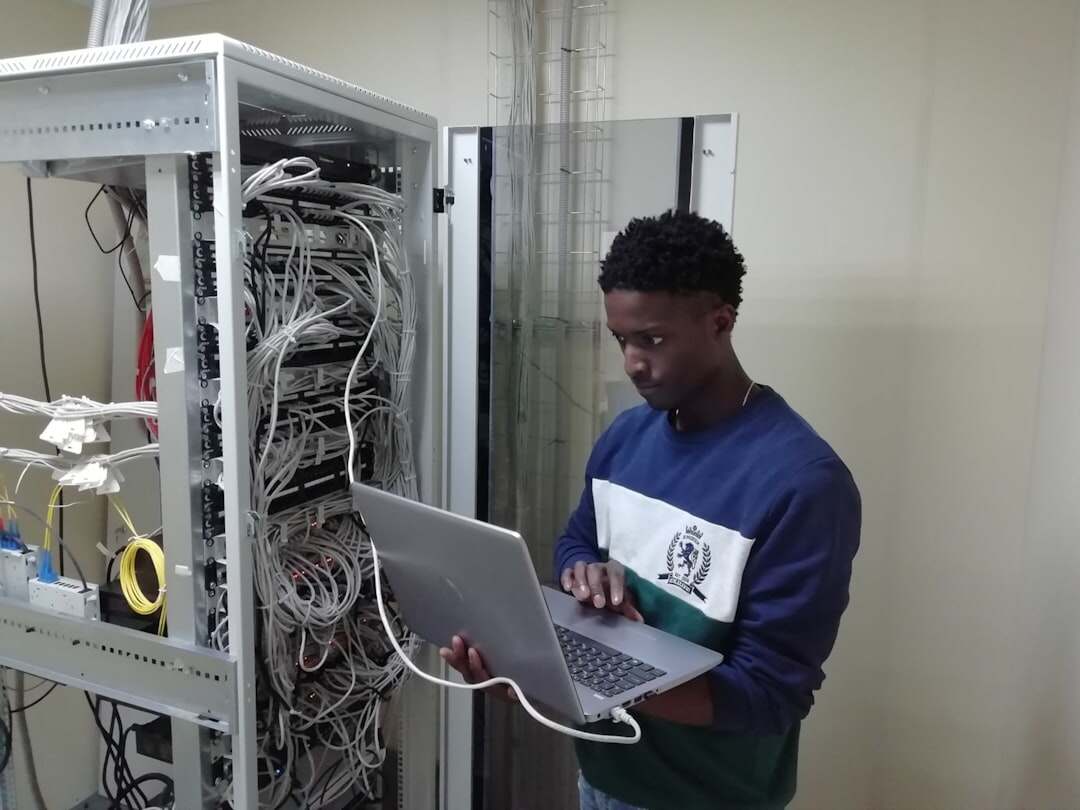

Dans un monde où chaque connexion numérique peut devenir une faille béante, la frontière entre sécurité et vulnérabilité se fait parfois imperceptible. Derrière cette réalité, des acteurs peu visibles mais indispensables s’imposent en gardiens de nos données, veillant sans relâche à la muraille numérique. Ceux-ci ne se contentent pas de protéger, ils anticipent, détectent et neutralisent avec une rigueur quasi militaire – agissant dans l’ombre mais avec une efficacité qui conditionne la survie même des entreprises. Pourtant, la diversité des approches et la complexité de leurs missions laissent souvent planer une zone d’ombre : comment distinguer les rôles, comprendre les…

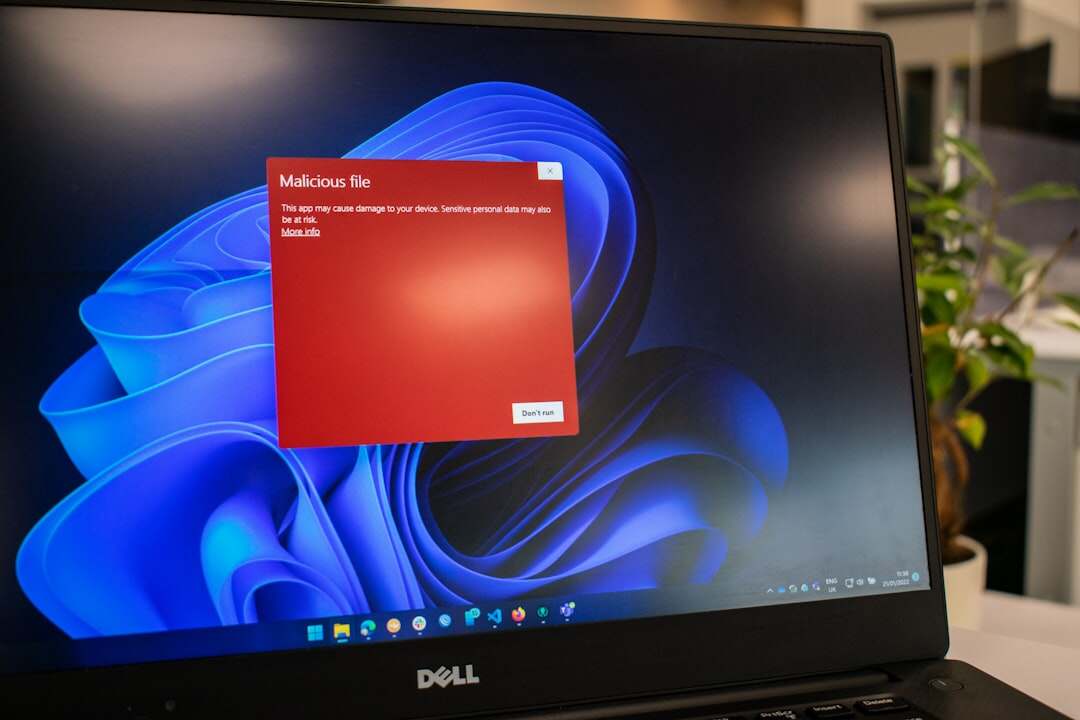

Dans un monde où la menace numérique semble tangible à chaque instant, la peur d’un piratage imminent hante nos esprits. Pourtant, parfois, ce danger n’est qu’un mirage savamment orchestré, une illusion qui joue avec nos perceptions et notre vulnérabilité. À l’intersection de la réalité et du faux, le faux piratage déstabilise dans sa capacité à brouiller les pistes, à mêler menaces apparentes et absence d’impact réel. Comment distinguer entre une attaque véritable et cette supercherie numérique qui se nourrit de nos angoisses ? Entre l’ombre et la lumière de la cybermenace, une vérité plus subtile s’esquisse, à la fois déroutante…

La cybercriminalité s’est métamorphosée, passant d’une ombre tapie dans l’obscurité à une industrie aux rouages finement huilés, où le crime devient service. Au cœur de cette révolution se déploie un modèle inquiétant : le ransomware en tant que service, ou RaaS. Là où l’attaque jadis semblait un acte isolé, désormais, elle se vend et se distribue comme un logiciel légitime, accessible à tous, même aux initiés les moins aguerris. Cette industrialisation du cyberchantage brouille les frontières traditionnelles entre attaquants et stratèges, multipliant les menaces avec une efficacité redoutable. Comment comprendre cette mécanique où la complexité technique s’efface devant une offre…

Dans un monde où chaque clic peut sceller la confiance ou ouvrir la porte à la vulnérabilité, le simple cadenas qui s’affiche dans la barre d’adresse d’un navigateur incarne bien plus qu’un symbole rassurant. Derrière cette apparente simplicité se cache un mécanisme complexe, tissé de cryptographie et d’autorités invisibles, dont le rôle est de garantir que l’échange entre un utilisateur et un site web ne soit jamais intercepté ni altéré. Pourtant, tout le monde parle de certificat SSL sans toujours comprendre la richesse et la diversité des catégories qui composent cette couche de sécurité essentielle. Là où la surface semble…

Un texte, ce n’est jamais qu’une succession de mots alignés. Pourtant, il porte en lui une force bien plus vaste que la simple juxtaposition de lettres. Il tisse des liens invisibles entre l’émetteur et le destinataire, devient vecteur d’émotions, d’idées, de convictions. Plus qu’un simple support, un texte est une présence tangible, parfois mouvante, qui s’installe dans nos esprits et façonne nos représentations. Dans cet espace mouvant entre sens et forme, chaque phrase, chaque virgule, participe à une architecture secrète. Ce cadre, pourtant familier, recèle des subtilités que l’on ne perçoit qu’au prix d’une attention aiguisée, d’une lecture qui ne…

Il est fascinant de constater à quel point nos systèmes, comparés à des forteresses numériques, se trouvent souvent désarmés face à une menace qui, paradoxalement, ne frappe jamais à la porte, mais ronge silencieusement de l’intérieur. Les ransomwares, véritables parasites du numérique, se déploient avec une précision chirurgicale, exploitant chaque faille, chaque instant d’inattention. Pourtant, loin d’être invincibles, ces attaques sophistiquées laissent derrière elles des indices, des faiblesses que seuls les plus attentifs sauront déceler et contrer avant la catastrophe. Comment, alors, conjuguer la complexité technologique avec une stratégie pragmatique pour prévenir efficacement ces assauts invisibles et souvent dévastateurs ?…

Dans un monde où chaque objet banal peut soudain devenir une porte entrouverte sur votre réseau, la sécurité ne se mesure plus seulement en pare-feu et antivirus. Les objets connectés, invisibles mais omniprésents, redéfinissent notre rapport au risque numérique. Leur nature même – conçue sans véritable regard pour la sécurité – dévoile une vulnérabilité insidieuse, un terrain de jeu fertile pour les menaces qui évoluent plus vite que nos défenses. Comment maîtriser cet écosystème en perpétuelle expansion, quand chaque nouvelle connexion apporte son lot d’incertitudes ? Explorer la sécurité des objets connectés, ce n’est pas seulement parler de protection, c’est…

Il suffit d’un instant d’indisponibilité pour qu’un système autrefois fiable devienne un gouffre de frustrations et de pertes irréparables. Pourtant, quelque part en coulisse, un mécanisme invisible attend, prêt à reprendre le relais, souvent sans que personne ne le remarque. Ce basculement silencieux, presque imperceptible, porte en lui une promesse capitale : maintenir la continuité dans un monde où la moindre interruption peut s’avérer fatale. Mais comment parvenir à orchestrer ce transfert instantané, quand chaque milliseconde compte et que le moindre faux pas peut tout compromettre ? Ce subtil équilibre entre vigilance permanente et intervention automatisée ouvre une nouvelle perspective…

La confiance des marchés financiers repose sur un fragile équilibre, où la transparence est à la fois un bouclier et une contrainte. La loi Sarbanes-Oxley, bien plus qu’un simple texte réglementaire, a profondément redéfini la manière dont les entreprises jonglent avec leurs responsabilités et leurs obligations. Cette révolution silencieuse n’est pas qu’une histoire de conformité administrative : elle bouleverse les pratiques, modelant une nouvelle approche de la gestion des risques et de la gouvernance. Pourtant, derrière cette quête de rigueur, se cache une interrogation majeure : jusqu’où la poursuite d’une transparence totale transforme-t-elle réellement la culture d’entreprise, et à quel…

Le réseau, cet univers numérique qui relie nos organisations, est paradoxalement aussi une porte ouverte aux menaces les plus insidieuses. La sophistication croissante des attaques impose une vigilance constante, mais les méthodes traditionnelles montrent rapidement leurs limites face à la mobilité des menaces internes. Dans cet échiquier complexe, comment peut-on réellement garantir une sécurité efficace sans sacrifier la fluidité nécessaire aux opérations ? La microsegmentation s’impose alors non seulement comme une réponse technique, mais comme une réinvention profonde de l’architecture même de la protection réseau. Plus qu’une simple division du périmètre, elle vise à isoler avec une précision chirurgicale, cloisonnant chaque…

À l’ère des flux numériques incessants, où chaque clic déclenche une cascade d’informations sans fin, le filtrage de contenu est devenu une sentinelle invisible, façonnant ce que nous voyons, lisons, et parfois ce que nous ignorons. Il agit en coulisse, une force discrète entre la surabondance chaotique du web et notre capacité limitée à appréhender ce déluge. Pourtant, cette frontière n’est jamais parfaitement tracée. Que reste-t-il hors de notre regard ? Que sacrifions-nous au nom de la sécurité et de la sérénité numérique ? Au cœur de ces mécanismes complexes, où la technicité rencontre l’éthique, se cache une interrogation profonde…

La sécurité en ligne ne rime pas toujours avec compromis absolu. Imaginez pouvoir bénéficier d’une protection renforcée tout en conservant la fluidité et la liberté d’accès qui rendent Internet si vital au quotidien. Le concept de split tunneling VPN incarne précisément cette dualité intrigante : un équilibre subtil entre confinement et ouverture, entre cryptage rigoureux et rapidité non contrainte. Pourtant, cette ingénierie de réseau, bien que séduisante, soulève autant de questions qu’elle offre d’opportunités. Que se passe-t-il réellement lorsque certaines données s’aventurent hors du tunnel sécurisé ? Est-il possible de conjuguer performance et sécurité sans s’exposer à de nouveaux risques…

Il est fascinant de constater à quel point un ennemi invisible peut s’immiscer dans nos machines, s’y nicher, et agir dans l’ombre sans jamais se faire repérer. Les trojans d’accès à distance, ces logiciels malveillants discrets et insidieux, redéfinissent la menace numérique en permettant à un intrus d’exercer un contrôle total, souvent sans laisser la moindre trace visible. Dans un monde où la rapidité et la fluidité des échanges numériques dictent notre quotidien, cette subtilité devient une arme redoutable, presque imperceptible. Imaginez une intrusion si silencieuse qu’elle peut ralentir votre système sans que vous ne soupçonniez quoi que ce soit,…

Chaque site web est une porte ouverte, un espace où se mêlent opportunités infinies et vulnérabilités invisibles. Dans ce carrefour numérique, la sécurité ne se limite pas à barrer la porte ; elle exige une vigilance constante, une compréhension fine des menaces qui évoluent sans cesse dans l’ombre. Quand un simple clic peut déclencher une cascade d’intrusions, comment distinguer l’alarme réelle des faux signaux ? Le web, vaste et mouvant, impose aux concepteurs de sites un impératif : protéger tout en maintenant fluidité et accès. Comprendre la sécurité web, ce n’est pas seulement empiler des barrières techniques, c’est saisir la…

Invisible et pourtant omniprésent, le réseau sans fil modèle notre manière de communiquer, de travailler, d’exister presque. Chaque onde porte un flux d’informations vitales que l’on ne perçoit guère, mais dont dépend notre quotidien numérique. Pourtant, derrière cette magie apparente, une complexité fascinante se déploie, oscillant entre normes techniques, fréquences multiples et défis d’interférence. Comment ces réseaux peuvent-ils conjuguer liberté de mouvement et rigueur performance ? Quelle alchimie permet à ces ondes de s’adapter aux usages toujours plus exigeants, aux environnements mouvants et aux innovations incessantes ? Comprendre les caractéristiques et les classifications des réseaux sans fil, c’est s’immerger dans…

Dans un univers où chaque octet voyage à la vitesse de la lumière, il est surprenant de constater combien les remparts invisibles qui protègent nos données restent souvent méconnus. Cette frontière numérique, bien que discrète, joue un rôle déterminant : elle filtre, analyse, et réagit, façonnant en silence la solidité de nos échanges. Mais comment mesurer l’impact réel de ces gardiens sophistiqués quand leur mission se confond avec l’invisible ? Il y a là une forme de paradoxe fascinante – plus nos systèmes deviennent ouverts et connectés, plus la nécessité d’une surveillance fine et flexible devient cruciale. Pourtant, derrière cette…

Dans le monde numérique, où chaque clic laisse une trace, masquer son identité semble à la portée d’un simple bouton. Pourtant, derrière cette apparente simplicité se cachent des mécanismes bien distincts, souvent confondus, parfois idéalisés. La frontière entre proxy et VPN n’est pas simplement technique : elle révèle une approche radicalement différente de la confidentialité en ligne, entre passerelle discrète et tunnel inviolable. Pourquoi choisir l’un plutôt que l’autre ? Quelle promesse de sécurité vraiment tient leur nom ? Déjouer cette confusion, c’est plonger au cœur des enjeux contemporains de la protection numérique, pour saisir enfin ce que signifier naviguer…

Réimaginer un réseau sans fil ni câbles ? Ce rêve s’approche chaque jour un peu plus. Pourtant, derrière cette apparente simplicité se cachent des architectures complexes, où chaque décision logicielle trace la voie de performances insoupçonnées. Le Software-defined Networking et le Software-defined Wide-Area Network surfent sur cette même vague, mais leur terrain de jeu, leurs ambitions et leurs mécanismes diffèrent subtilement. Que se cache-t-il, au cœur même de ces deux approches innovantes, qui pourrait influencer le futur de votre infrastructure ? Comprendre cette nuance n’est plus un luxe, mais une nécessité pour bâtir des réseaux à la hauteur des défis…

Chaque seconde compte quand il s’agit de défendre les données d’une entreprise. Pourtant, dans un monde où les géants technologiques semblent inébranlables, les petites et moyennes entreprises se retrouvent paradoxalement plus exposées que jamais. Elles ne disposent pas toujours des mêmes ressources, ni des mêmes défenses naturelles, alors que la menace, elle, ne fait aucune distinction. Comment gérer cette vulnérabilité avec efficacité, sans se perdre dans un océan d’outils et de promesses sans garantie ? La cybersécurité, loin d’être un simple bouclier technique, devient un jeu d’équilibre subtil entre complexité et simplicité, entre vigilance et pragmatisme. Saisir ce que sont…

Dans un monde où la frontière entre virtuel et réel s’efface chaque jour un peu plus, la guerre ne se joue plus seulement sur les champs de bataille traditionnels. Invisible, insaisissable, la cyberguerre se déploie en silence, remodelant la notion même de conflit. À l’heure où nos vies, nos infrastructures et même nos démocraties sont connectées, une attaque numérique peut s’immiscer aussi profondément qu’une frappe physique. Pourtant, cette guerre qui se déroule dans l’ombre soulève une interrogation essentielle : comment préserver la souveraineté d’un pays quand les menaces prennent la forme d’octets et de codes ? Au fil de cette exploration,…

Dans un monde où l’identité numérique se dissout souvent dans des labyrinthes d’identifiants et de mots de passe, la certitude de savoir qui est qui devient un luxe rare. OpenID Connect, subtile évolution née de ce besoin, s’impose comme une clé discrète mais puissante, capable d’ouvrir les portes sans demander leur poids en données. En combinant l’authentification et l’autorisation, il tisse un équilibre fragile entre sécurité renforcée et fluidité d’accès, un paradoxe dans l’univers numérique où chaque seconde compte et la moindre faille peut coûter cher. Pourtant, au-delà de son apparente simplicité, le protocole soulève des interrogations cruciales : comment…

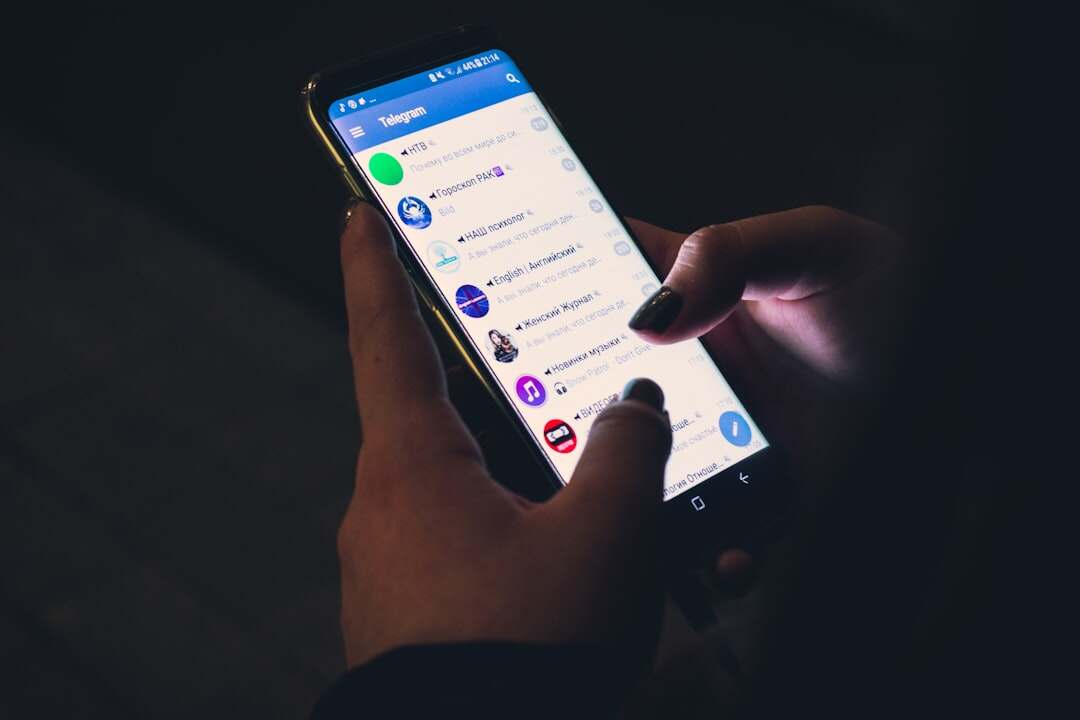

Dans un monde où chaque email est une porte ouverte sur vos données, la frontière entre confiance et menace est plus fine qu’on ne l’imagine. Derrière cette simplicité apparente, les messageries électroniques jouent un jeu complexe, où l’authenticité des expéditeurs peut être subtilement manipulée. Comment distinguer la véritable voix de celle qui se déguise pour tromper ? C’est dans ce territoire flou, entre légitimité et fraude, que se positionne un mécanisme discret mais fondamental. Comprendre le DMARC, c’est plonger au cœur d’une norme qui ne se contente pas d’authentifier, mais s’impose comme une sentinelle, capable de rapporter et de défendre…

On imagine souvent les hackers comme des figures de l’ombre, agissant dans la clandestinité, jouant un rôle ambigu entre menace et fascination. Pourtant, dans ce même univers numérique complexe, existe un groupe dont l’intervention va bien au-delà du simple acte de piratage : les hackers blancs. Ils s’immiscent dans les systèmes, non pas pour dérober ou détruire, mais pour protéger, pour anticiper ce que les autres pourraient faire de mal. Que signifie réellement pirater « éthiquement » quand chaque ligne de code peut dissimuler une faille fatale ? Le paradoxe est là : utiliser les mêmes outils et méthodes qu’un…

Dans un univers où chaque message électronique pourrait être une porte ouverte à une menace invisible, la simple question de la légitimité se pose avec une acuité troublante. Derrière l’apparente simplicité d’un e-mail se cache un subtil jeu de confiance, un ballet cryptographique qui garantit que chaque mot échappé de votre clavier reste bien celui que le destinataire reçoit. Pourtant, cette sécurité invisible repose sur des mécanismes souvent méconnus, au premier rang desquels figure l’enregistrement DKIM. Quelle est donc cette signature numérique, presque intime, qui certifie l’origine d’un message et protège des imitations disséminées dans les ombres du cyberespace ?…

La sécurité des données n’est pas une simple option, mais une nécessité vitale à l’ère du numérique. Pourtant, derrière chaque octet protégé se cache une mécanique souvent mystérieuse, presque invisible, qui embrouille autant qu’elle rassure : le chiffrement. Il s’agit d’un langage codé, un ballet crypté où des clés invisibles verrouillent des trésors d’informations, défendant ardemment les secrets contre les regards indiscrets. Mais comment ces algorithmes parviennent-ils à conjuguer rapidité et complexité ? Quelle frontière ténue sépare une sécurité efficace d’une vulnérabilité potentielle ? Dans ce paysage aux contours fluctuants, comprendre le chiffrement, ce n’est pas seulement déchiffrer des concepts techniques, c’est…

La sécurité réseau, longtemps perçue comme un mur hermétique, se transforme aujourd’hui en un organisme vivant, intelligent et adaptatif. Au cœur de cette révolution, la série FortiGate 100F ne se contente pas de repousser les assauts numériques ; elle les anticipe, les dissèque et agit avec une précision quasi chirurgicale. Mais comment conjuguer une protection à la fois profonde et étendue, capable de s’adapter aux complexités croissantes des environnements hybrides, sans sacrifier la performance ? Ce paradoxe, que nombre d’entreprises peinent à résoudre, trouve dans ces équipements une réponse nourrie par l’intelligence artificielle et l’apprentissage machine. Plongez dans une technologie…

Il est fascinant de constater qu’une menace vieille de plusieurs années continue de résonner avec autant de virulence dans notre ère numérique, révélant à quel point certaines blessures informatiques restent ouvertes, malgré le temps écoulé. WannaCry, ce nom qui évoque tant d’angoisse et de chaos, n’est pas qu’une simple attaque parmi tant d’autres ; il incarne une faille persistante dans nos défenses numériques. Cette épidémie virale, capable de paralyser des réseaux entiers en quelques instants, cristallise le paradoxe d’un monde hyperconnecté qui, pourtant, demeure vulnérable à des failles qu’on croyait colmatées. Comment un rançongiciel aussi ancien continue-t-il d’exercer une telle…

Imaginez une porte invisible, une faille dans le cœur même de vos systèmes, à peine perceptible, capable de laisser pénétrer les ombres les plus sournoises. L’injection SQL n’est pas simplement une technique d’attaque parmi d’autres ; c’est une menace qui s’immisce silencieusement dans les replis de vos bases de données, défiant la vigilance des pare-feux et des protocoles classiques. Derrière cette complexité apparente, se cache une réalité troublante : la puissance dévastatrice d’une requête malicieuse peut échapper à la plupart des défenses, exploitant les mécanismes que l’on croit sûrs, révélant des failles que personne n’aurait imaginées. Comment cette vulnérabilité parvient-elle…

La certitude que la sécurité est une ligne droite est une illusion dangereuse. Chaque alerte, chaque faille, révèle un bras de fer silencieux entre contrôle et chaos, où l’équilibre peut basculer en un instant. Dans ce théâtre invisible, la réponse aux incidents ne se réduit pas à une réaction mécanique : elle est un art, une orchestration précise tissée d’anticipation, d’analyse et d’action. Pourtant, au-delà de cette complexité, se cache une logique limpide, imperceptible à première vue. Comment alors décoder un processus qui doit conjuguer urgence et rigueur, instinct et méthode, pour transformer le chaos d’une attaque en une opportunité…

La menace la plus insidieuse en cybersécurité n’est pas toujours celle que l’on croit détecter en premier, ni celle que l’on croit pouvoir contrer aisément. Derrière chaque attaque sophistiquée se cache une méthodologie rigoureuse, un schéma soigneusement pensé, qui transforme les failles en opportunités. C’est là que le framework MITRE ATT&CK entre en jeu, pas comme un simple référentiel technique, mais comme une clé essentielle pour décoder le comportement des assaillants modernes. En sondant cet outil, on se retrouve face à une cartographie vivante des tactiques adverses, qui fait basculer la défense du simple réflexe vers une véritable anticipation. Quelle…

Si les menaces numériques se multiplient quotidiennement, il est fascinant de constater combien le phishing, sous ses nombreuses formes, reste l’une des armes les plus redoutables, et pourtant les plus insidieuses du cyberespace. Derrière cette apparente simplicité, l’art du piège se décline en une multitude de variations, toutes plus sophistiquées les unes que les autres, exploitant une vulnérabilité aussi vieille que la confiance humaine elle-même. Comment discerner entre le réel et la tromperie quand chaque interaction devient une potentielle ouverture vers une compromission ? C’est dans cette complexité que réside le véritable défi, car comprendre les nuances de ces 19…

Les données, ce trésor immatériel, s’échappent souvent sans bruit, trahies par ce que l’on croit être nos remparts les plus solides. Pourtant, la fuite ne découle pas toujours d’une attaque sophistiquée venue d’ailleurs. Elle s’infiltre parfois au cœur même des systèmes auxquels nous faisons confiance, alimentée par des failles insoupçonnées ou des habitudes humaines longtemps ignorées. Dans ce paysage numérique mouvant, où chaque connexion est une porte potentielle, comprendre d’où viennent ces pertes et comment s’en prémunir devient une nécessité urgente mais complexe. Quelle part revient à la technologie ? À la négligence ? À l’imprévu ? Décoder ces origines,…

À l’ère où chaque instant révèle de nouvelles vulnérabilités, la frontière entre sécurité et intrusion se fait invisiblement poreuse. Les réseaux, jadis sanctuaires de l’information, se métamorphosent en territoires à risques où chaque octet devient une menace potentielle. Face à cette complexité croissante, comment distinguer le vrai du faux, l’alerte fondée de la simple rumeur numérique ? C’est là qu’intervient un gardien discret, mais infatigable, un système capable d’identifier l’onde subtile d’une menace avant qu’elle ne déferle : SNORT. Plus qu’un outil, une promesse de vigilance active, un regard affûté plongé au cœur des flux, prêt à décoder, analyser et…

À l’heure où la menace cybernétique se déploie avec une sophistication déconcertante, l’idée même de sécurité se transforme : elle n’est plus un rempart isolé, mais un réseau complexe d’interactions. L’illusion d’une protection fragmentée face à des attaques multiformes expose une vulnérabilité insidieuse que peu anticipent vraiment. Pourtant, au cœur de cette complexité, une approche émerge, cherchant à rassembler plutôt qu’à disperser les défenses, à offrir une vision globale là où le chaos semblait régner. Comment concilier cette quête d’unification avec la nécessité d’une vigilance constante, alors que les cibles évoluent et que les techniques d’intrusion se font plus furtives…

À l’ère numérique, où chaque octet de données circule en un instant, la menace invisible évolue plus vite que nos défenses. On s’imagine souvent que nos systèmes et nos pare-feu suffisent, jusqu’à ce que le sol se dérobe sous nos pieds à la suite d’une attaque insidieuse. La cyberassurance, pourtant souvent perçue comme un simple filet de sécurité, joue un rôle bien plus complexe que celui d’un amortisseur financier. Mais jusqu’où peut-elle réellement protéger, et surtout, quelles zones d’ombre subsistent dans ces promesses de couverture ? Plonger dans cet univers, c’est comprendre les failles sous-jacentes de la confiance numérique et…

Un programme invisible peut, en quelques clics, faire basculer des infrastructures entières dans le chaos. Ce paradoxe dompte l’essence même des malwares, ces architectures numériques conçues pour infiltrer sournoisement, manipuler, détruire. Leur mécanique reste souvent enveloppée dans un voile d’ombre, alimentée par la sophistication croissante des cyberattaques et la complexité des réseaux modernes. Mais qu’est-ce qui rend ces menaces numériques aussi insidieuses, et comment fonctionnent-elles exactement dans les entrailles de nos systèmes ? Au-delà de leur apparente singularité, ces logiciels malveillants incarnent une interaction subtile entre technique, ruse et adaptation constante aux environnements ciblés. Comprendre cette dynamique, c’est commencer à…

Il est étonnant de constater à quel point les informations les plus précieuses d’une organisation peuvent parfois se trouver les plus vulnérables, exposées à des menaces invisibles. Ce qui se cache derrière chaque donnée sensible – clients, finances, savoir-faire – ne se limite pas à des chiffres ou des fichiers, mais à l’essence même de la confiance et de la continuité. Pourtant, la complexité grandissante des systèmes ne garantit pas leur invincibilité, et chaque faille, même minime, peut basculer un environnement entier dans l’incertitude. Comment anticiper ces fragilités dissimulées, alors que les menaces évoluent sans cesse, souvent au-delà des perceptions…

La toile que nous tissons chaque jour recèle plus d’ombre que de lumière. Derrière chaque clic, entre chaque requête, se cache une mécanique invisible : le proxy HTTP. Cette passerelle discrète qui s’interpose entre vous et le vaste océan d’Internet est bien plus qu’un simple relais. Il orchestre la manière dont vos données voyagent, se protègent, parfois se cachent. Pourtant, combien savons-nous réellement de ce filtre numérique essentiel ? Ce n’est pas qu’une histoire de masque ou de sécurité automatische, mais une fenêtre ouverte sur les subtilités du trafic en ligne, une interface complexe entre accès, contrôle et liberté. En…

Un réseau d’ordinateurs muets, contrôlés à distance, orchestrant en silence des tempêtes numériques invisibles. Le concept d’un botnet est à la fois simple et terriblement complexe. Ces machines, disséminées dans le monde entier, servent souvent des desseins obscurs, opérant sans que leurs propriétaires ne s’en aperçoivent jamais. Les botnets incarnent cette frontière trouble entre autonomie et manipulation, où la technologie devient un instrument entre des mains parfois malveillantes. Comment ces armées silencieuses prennent-elles forme ? Qu’est-ce qui permet à un simple ordinateur, ordinaire, de basculer dans ce rôle inquiétant, si loin de sa fonction initiale ? La réponse ne réside…

Le dark web, cet univers parallèle du numérique, fascine autant qu’il inquiète. À la fois terre d’ombre et coffre-fort d’informations insoupçonnées, il révèle les limites de notre contrôle sur la sphère numérique. Pourtant, c’est précisément cette opacité qui attire l’attention des experts en sécurité et des autorités, contraints d’y naviguer avec prudence, méthode et un regard à la fois critique et curieux. Mais jusqu’où va vraiment cette surveillance ? Entre protéger la vie privée et prévenir les menaces, comment discerner la frontière entre vigilance nécessaire et intrusion ? Plonger dans la mécanique de cette surveillance, c’est dépasser les idées reçues,…

À l’heure où chaque octet traversant un réseau peut dissimuler une menace potentielle, comprendre les rouages du SIEM dépasse la simple technicité pour toucher à l’essence même de la défense numérique. Derrière cet acronyme, souvent perçu comme un outil opaque réservé aux experts, se trouve une mécanique cruciale qui orchestre silencieusement la sécurité des systèmes d’information dans un monde en perpétuelle évolution. Pourtant, comment un système prétend-il démêler le chaos apparent des données massives pour identifier l’invisible, l’insidieux ? Ce paradoxe interroge au-delà de la technologie elle-même. Entre intervention humaine et automatisation sophistiquée, ce que révèle le SIEM n’est pas…

Dans un monde saturé d’informations, où chaque machine génère une cascade de données souvent inexploitées, il existe un besoin urgent de clarté. Splunk s’impose comme cette lentille capable d’embrasser l’immensité du Big Data, transformant le chaos apparent en un récit précis et compréhensible. Mais comment cet outil, dont la sophistication semble toucher à l’infini, parvient-il réellement à démêler ces flux complexes et à révéler des insights oubliés ? La réponse ne réside pas uniquement dans la puissance brute de ses algorithmes, mais dans sa capacité à capturer l’intelligence opérationnelle enfouie dans la mécanique même des systèmes. Découvrir Splunk, c’est se…

Les véritables dangers ne se cachent pas toujours là où on les attend. Derrière l’expression lisse de « cybersécurité », un monde obscur s’anime, celui des hackers Black Hat, où l’éthique s’efface pour laisser place à l’exploitation des failles invisibles du numérique. Cette zone grise, à la lisière de la légalité, dévoile des stratégies profondément troublantes qui transforment la technologie en un terrain de jeu pour les plus audacieux – et parfois les plus destructeurs. Comment comprendre ces acteurs, au-delà du simple cliché du pirate malveillant, et saisir les enjeux fondamentaux qu’ils posent à nos systèmes et à notre société…

Il n’y a jamais eu autant de connexions et pourtant, le monde semble plus fragmenté que jamais. Derrière cette apparente contradiction, les réseaux étendus-ces architectures invisibles qui relient nos vies dispersées-sont la toile essentielle, souvent méconnue, qui tisse la continuité numérique entre des espaces physiques distants. Les réseaux locaux gardent le close-up, mais les WAN étendent la scène, embrassant continents et fuseaux horaires. Comment ces réseaux parviennent-ils à maintenir une fluidité, une rapidité et une sécurité dans un univers où les points de connexion se multiplient sans cesse ? Plus qu’un simple maillage technique, le WAN est une stratégie, une…

La frontière entre protection et vulnérabilité se dessine souvent là où l’on croit avoir sécurisé chaque recoin. Dans un monde numérique où les attaques évoluent aussi vite que les technologies, qu’est-ce qui distingue vraiment un pare-feu réseau d’un pare-feu applicatif, ce fameux WAF ? Les deux instrumentalisent des barrières, mais chacune opère dans une réalité et un langage qui leur sont propres, protégeant des espaces tout aussi essentiels qu’invisibles. Pourtant, face à la complexité croissante des menaces, comprendre cette nuance devient indispensable – non seulement pour renforcer une posture de sécurité robuste, mais pour anticiper où les failles apparaîtront demain.…

Maîtriser la technologie ne se limite pas à déployer des outils ; c’est comprendre le fragile équilibre entre contrôle et liberté, entre innovation et maîtrise des risques. Dans un univers où l’information circule à une vitesse vertigineuse et où les enjeux stratégiques s’entrelacent, les organisations se retrouvent souvent à naviguer sans boussole claire. Pourtant, un cadre existe, conçu pour transformer cette complexité en un système cohérent, capable d’arbitrer les décisions, d’orchestrer les processus, et de garantir la valeur tout en maîtrisant les dérives. Comment cet équilibre peut-il être atteint sans étouffer la créativité ou perdre de vue les objectifs métiers…