Chaque seconde qui s’écoule, notre monde numérique tisse une toile d’une complexité insoupçonnée, où les menaces évoluent plus vite que nos certitudes. Ce que l’on croyait hier invincible se révèle souvent vulnérable aujourd’hui – une vérité silencieuse qui oblige à repenser sans cesse la manière dont nous percevons la sécurité. Dans ce tohu-bohu d’informations et d’attaques invisibles, comment distinguer le signal du bruit, anticiper l’inattendu sans devenir prisonnier de la peur ? Entre l’explosion des données et la sophistication croissante des cybercriminels, la veille sur les cybermenaces s’impose comme une discipline essentielle. Mais au-delà de son apparente technicité, elle porte…

Auteur/autrice : Valentin

La majorité des données qui façonnent notre monde numérique reposent sur un fragile équilibre souvent invisible : celui des data centers. Derrière leurs murs, des infrastructures colossales supportent l’essentiel des activités économiques, sociales et gouvernementales, tandis que ces précieux flux d’informations sont sans cesse exposés à des risques complexes, parfois insidieux. Assurer la protection des données dans cet environnement, c’est naviguer entre la nécessité absolue de l’accessibilité et la vigilance permanente face à des menaces toujours renouvelées. Mais comment garantir cette sécurité cruciale, quand chaque avancée technologique ouvre aussi une porte, parfois étroite, parfois béante, à une nouvelle vulnérabilité ?…

Dans un monde où chaque connexion numérique trace une empreinte invisible, le silence du cyberespionnage est parfois plus bruyant que l’éclat d’une crise ouverte. Derrière les écrans, des données précieuses s’échappent, glanées avec une précision chirurgicale, échappant à la vigilance des plus aguerris. Ce ballet discret entre l’ombre et la lumière soulève une question troublante : comment mesurer l’ampleur d’une menace que l’on ne perçoit qu’au moment où elle a déjà fait son œuvre ? Le cyberespionnage, ce n’est pas seulement un vol furtif, c’est une mécanique en constante évolution, une lutte de pouvoir où l’information devient aussi tranchante qu’une arme.…

Dans l’ombre des réseaux et des systèmes informatiques, une guerre silencieuse fait rage, une bataille d’esprit et de ruse où chaque détail a son poids. Le jeton de miel, concept parfois méconnu, est bien plus qu’un leurre naïf : il est une forme d’intelligence digitale, un pivot subtil entre protection et déchiffrement. Pourtant, comment un simple artefact virtuel peut-il renverser la vapeur face à des cyberattaques de plus en plus sophistiquées ? Cette ligne ténue entre piège et connaissance soulève des questions profondes sur la nature même de la sécurité informatique. Sans fracas, ni artifices, il s’agit de comprendre ce…

À l’heure où la frontière entre performance et sécurité se resserre inlassablement, choisir un point d’accès devient plus qu’une simple décision technique. Derrière l’apparente simplicité d’un FortiAP™ se cache une orchestration complexe, alliant finesse du contrôle centralisé et robustesse sans compromis, là où le réseau devient le premier rempart. Mais comment conjuguer cette exigence d’agilité avec la nécessité impérieuse d’une protection intégrée et adaptative, dans un univers chaque jour plus volatile ? Explorer la fiche technique de la série FortiAP™ révèle bien plus que des caractéristiques techniques : c’est saisir une promesse subtile d’innovation continue où chaque détail compte, au cœur…

Dans un monde où la protection des données gouvernementales est une course d’obstacles, l’adoption du cloud n’est plus une option mais un impératif. Pourtant, derrière cette transition se cache un labyrinthe complexe, souvent méconnu, où la sécurité ne laisse aucune place à l’improvisation. La FedRAMP, à la croisée de la technologie et de la stricte régulation, incarne ce compromis indispensable entre innovation agile et exigences institutionnelles. Cette certification fédérale ne se limite pas à un simple tampon de conformité ; elle porte avec elle une responsabilité immense, un gage de confiance qui redéfinit le rapport des agences gouvernementales à leurs fournisseurs…

Le téléphone dans votre poche, fenêtre sur le monde, doux compagnon et parfois, menace silencieuse. Derrière l’écran lisse et la promesse de connexion immédiate, se cache un territoire mouvant, où chaque interaction peut se transformer en faille. La frontière entre sécurité et vulnérabilité s’efface plus vite qu’on ne l’imagine, et l’on découvre parfois que protéger un appareil, c’est un équilibre fragile, presque invisible. Alors, comment naviguer dans cet espace complexe, où l’innovation côtoie le danger, et les solutions d’aujourd’hui deviennent les défis de demain ? Peut-on réellement maîtriser ces risques sans sacrifier la liberté d’usage ? Entre promesses et incertitudes,…

Des milliards d’objets invisibles s’immiscent dans nos quotidiens, récoltant secrets et données avec une discrétion déconcertante. Pourtant, cette révolution silencieuse dissimule une fragilité rare, un point d’ombre que le monde numérique peine à apprivoiser. Ce n’est pas seulement la technologie qui est en jeu, mais la manière dont elle expose sans bruit nos vies, nos environnements, à des vulnérabilités insoupçonnées. Comment imaginer cette complexité, où chaque objet connecté devient potentiellement une faille ouverte aux risques, tout en conservant l’équilibre délicat entre innovation et sécurité ? Découvrir ce fragile univers, c’est se plonger au cœur d’enjeux majeurs qui dessinent les contours…

La frontière entre le bureau et la maison s’efface, mais paradoxalement, c’est cette absence de limites qui met à nu les failles de notre sécurité numérique. Depuis que le travail s’échappe des murs physiques, nos méthodes traditionnelles de protection – jadis parfaitement adaptées – vacillent sous la pression d’un monde distribué et hybride. Le VPN, pilier historique de l’accès distant, se trouve sur le banc des accusés, jugé parfois trop rigide, parfois trop large dans ses concessions. Face à ce constat, le modèle Zero Trust Network Access s’impose comme une alternative qui questionne les certitudes acquises, redistribuant les cartes de…

Chaque jour, des milliards d’e-mails traversent le cyberespace, invisibles et silencieux, porteurs d’informations précieuses, fragiles comme du verre. Cette ubiquité pourtant familière dissimule un paradoxe saisissant : l’outil de communication le plus répandu au monde est aussi l’une des portes les plus vulnérables aux attaques les plus sournoises. Derrière un simple clic, une menace peut s’immiscer, invisible et dévastatrice. Comment alors protéger un canal qui semble à la fois si ouvert et si indispensable, où la légèreté du message cache une complexité insoupçonnée des enjeux ? Explorer la sécurité des e-mails, c’est plonger au cœur de cette tension subtile, entre confiance…

Chaque milliseconde compte dans un monde où l’information circule à la vitesse de la lumière. Pourtant, derrière cette fluidité apparente se cache un combat incessant pour dompter le temps d’accès aux données, un enjeu qui peut paraître invisible mais qui demeure crucial. Comment s’assurer que les données, malgré leur volume croissant, ne deviennent pas un frein à l’expérience utilisateur ? La réponse réside dans un mécanisme souvent méconnu, mais incontournable : la mise en cache. Cette capacité à anticiper, stocker et restituer l’information avec une efficacité redoutable est bien plus qu’un simple artifice technique. C’est une stratégie fine, qui façonne silencieusement…

Au cœur de chaque requête que nous envoyons sur Internet, une bataille invisible se joue. Derrière cette simplicité apparente, votre navigation se heurte à des menaces furtives, des pièges sans bruit dissimulés dans l’ombre des noms de domaine. Comment assurer une traversée sûre dans cet océan numérique où chaque erreur peut coûter cher, où la confiance se mêle parfois à la vulnérabilité ? C’est là que la protection DNS entre en scène, un rempart discret mais essentiel, capable d’orienter, bloquer, corriger avec une précision souvent méconnue. Comprendre cette couche de défense, c’est dévoiler un bouclier qui protège votre identité digitale,…

On pense maîtriser notre informatique, pourtant une part de celle-ci échappe souvent à nos radars. Une informatique parallèle, silencieuse, qui grandit dans l’ombre, façonnée par les besoins urgents des utilisateurs eux-mêmes. Shadow IT : ce poids invisible, à la fois allié inattendu et menace latente, remue les fondations sur lesquelles reposent les systèmes de sécurité et de gestion. Comment mesurer précisément ce que l’on ne contrôle pas, quand ce « hors-piste » numérique se dérobe à l’autorité du service informatique ? Au cœur de cette double réalité, se niche une tension inévitable entre agilité individuelle et résilience collective. Comprendre les…

On a longtemps cru que le Wi-Fi, cette toile invisible qui tisse nos échanges numériques, détenait les clés solides de notre sécurité. Et pourtant, derrière cette illusion de protection, se cache une faille qui fissure l’un des piliers les plus sûrs de nos connexions : le protocole WPA2. Une vulnérabilité aussi subtile que dévastatrice, dévoilée par l’attaque KRACK, qui remet en question la confiance que nous plaçons aveuglément dans cette technologie. Comment une faille imperceptible dans un mécanisme aussi fondamental peut-elle dérouter les certitudes des experts et exposer nos données les plus précieuses ? En scrutant ce trou noir de…

La promesse d’un internet libre et rapide semble parfois ébranlée dès que l’on active un VPN. On imagine souvent que garantir notre anonymat en ligne revient systématiquement à sacrifier la vitesse, comme si ces deux notions étaient irréconciliables. Pourtant, ce lien entre protection et ralentissement n’est pas une fatalité, mais une réalité nuancée, façonnée par des choix techniques et des contraintes souvent méconnues. Comment expliquer alors que certains VPN semblent glisser sans effort, tandis que d’autres alourdissent le débit ? Au delà du simple cliché de la connexion bridée, il y a toute une mécanique, parfois invisible, qui influence la…

La cybersécurité n’est pas seulement une bataille contre des logiciels malveillants, mais une lutte constante pour maîtriser un territoire en perpétuelle expansion. Chaque point d’entrée, chaque connexion, chaque interaction numérique ouvre une porte potentielles aux menaces invisibles. C’est cet espace mouvant, cette étendue fragile que l’on nomme surface d’attaque, où la complexité technique croise l’élément humain, que beaucoup peinent encore à cerner pleinement. Comment délimiter une frontière mouvante, où chaque nouvelle innovation crée autant d’opportunités que de risques ? Comprendre cette dynamique, c’est se doter du regard critique nécessaire pour anticiper, réduire et, mieux encore, neutraliser les vulnérabilités avant qu’elles…

Le malware n’est pas seulement un programme malveillant, il est devenu la menace omniprésente qui se dissimule derrière chaque clic, chaque appareil connecté. Ce que l’on croit maîtriser s’échappe souvent dans l’ombre des codes qui mutent, s’adaptent, se fondent dans nos outils numériques avec une aisance déconcertante. Au-delà de la simple infection, ces agents invisibles incarnent un véritable jeu de dupes, où la frontière entre défense et vulnérabilité s’efface, laissant l’utilisateur dans un perpétuel état d’alerte. Comment reconnaître ces ennemis camouflés, parfois insoupçonnables, qui exploitent chaque faille sans un bruit ? Dans cette exploration, nous verrons qu’identifier un malware n’est…

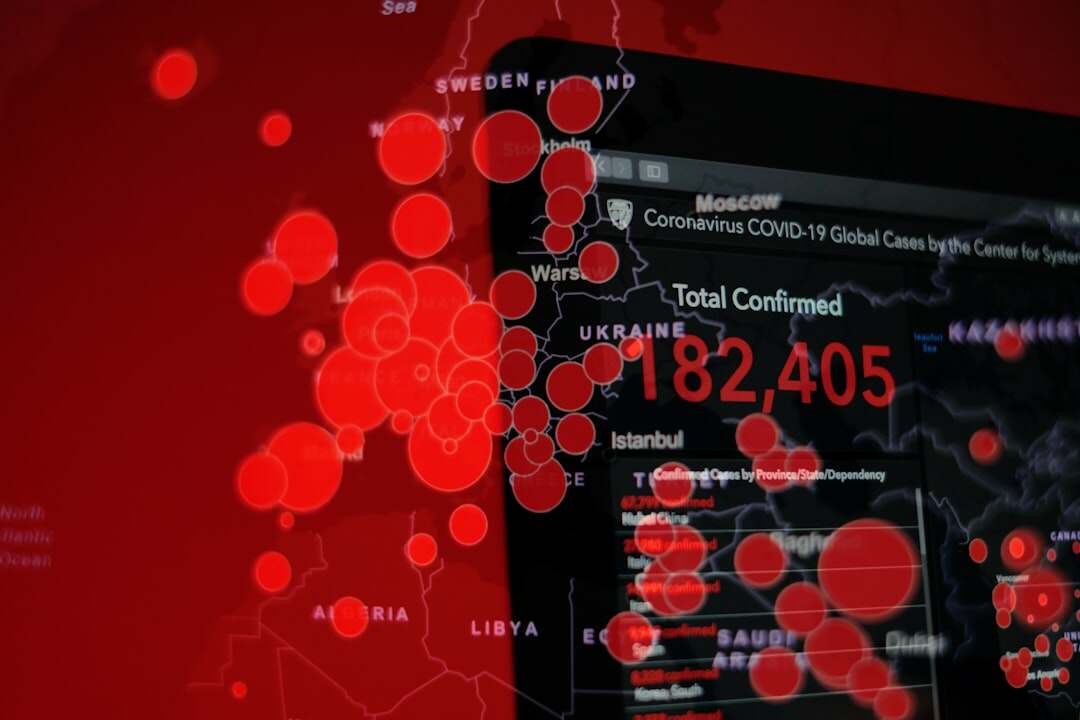

Un directeur financier reçoit un appel vidéo de son PDG. La voix, le visage, les gestes : tout semble authentique. Pourtant, derrière l’écran se cache une intelligence artificielle malveillante. En quelques minutes, 25 millions de dollars sont transférés vers des comptes fantômes. Cette scène, digne d’un thriller technologique, s’est réellement produite à Hong Kong en 2024. Bienvenue dans le nouveau paysage de la cybersécurité, où les menaces ne se contentent plus d’exploiter des vulnérabilités techniques : elles manipulent désormais la réalité elle-même. Ce qu’il faut retenir de 2024 5 461 attaques ransomware revendiquées dans le monde, avec plus de 195…

Contrôler pour mieux libérer. Voilà un paradoxe au cœur de la cybersécurité moderne. Dans un monde où l’accès aux données est roi, comment peut-on garantir la protection sans étouffer l’efficacité ? Le principe du moindre privilège répond à cette tension avec une simplicité déconcertante : accorder juste ce qu’il faut, rien de plus. À première vue, cette limitation semble restrictive, presque contraire à l’idée d’optimisation des ressources humaines et techniques. Pourtant, c’est précisément cette retenue calculée qui forge la résilience face aux menaces invisibles, celles qui s’infiltrent souvent par des portes que l’on croit closes. Mais jusqu’où faut-il réduire les…

Dans un monde où l’explosion des données redéfinit en permanence les règles du jeu, le datacenter traditionnel, jadis bastion immuable, commence à montrer ses limites. Pourtant, abandonner complètement l’infrastructure sur site au profit du cloud public pose autant de questions qu’il apporte de solutions. Entre flexibilité recherchée et contrôle exigé, comment conjuguer ces exigences apparemment contradictoires ? C’est précisément là que le concept de datacenter hybride déploie toute sa pertinence, offrant un équilibre subtil mais puissant. En explorant ce terrain d’entente, on découvre une approche capable de réconcilier efficacité opérationnelle et agilité technologique, sans renier les fondations établies. Une flexibilité…

À l’ère où chaque transaction devient une empreinte numérique, la sécurité des données de paiement n’est plus une option, mais une nécessité absolue – et pourtant, elle reste souvent un labyrinthe invisible pour beaucoup. Derrière cette façade numérique, la norme PCI incarne un rempart complexe, une mosaïque rigoureuse de règles conçues pour protéger ce qui est le plus fragile : la confiance. Mais comment, dans un monde où les menaces évoluent aussi vite que l’innovation, une norme peut-elle à la fois garantir la sécurité et s’adapter à des pratiques sans cesse changeantes ? Cette tension entre stabilité et flexibilité pose…

Au cœur de chaque organisation, des clés invisibles ouvrent les portes des systèmes les plus sensibles. Ces clés, souvent ignorées, détiennent un pouvoir énorme : elles peuvent bâtir ou détruire, protéger ou exposer. La gestion des identités privilégiées, cette science discrète du contrôle d’accès, n’est pas qu’une simple mesure de sécurité – elle est la garde-fou fragile entre la confiance et la faille. Pourtant, dans un paysage numérique où tout évolue à une vitesse vertigineuse, surveiller ces accès devient un défi de plus en plus complexe, presque paradoxal. Comment définir précisément qui mérite cette confiance absolue, et surtout, comment s’assurer…

Dans un monde où la technologie s’immisce dans chaque recoin de notre quotidien, il existe des failles invisibles, insidieuses, capables de déjouer les protections les plus sophistiquées. Ces failles, souvent nichées dans les recoins du code ou au cœur de nos réseaux, sont les terrains de jeu d’un phénomène qu’on appel exploit. Défini simplement, un exploit est une faille exploitée, une porte dérobée empruntée par ceux qui cherchent à contourner la sécurité. Mais cette vision ne révèle qu’une partie de la complexité de la réalité. Entre le matériel, les logiciels, les réseaux, jusqu’à l’humain et l’environnement physique, chaque élément recèle…

Il est fascinant de constater que, dans un univers où les données explosent, notre défi principal n’est pas tant d’en capturer toujours plus, mais de parvenir à en extraire la quintessence sans perdre de temps ni de ressources. L’optimisation des bases de données, souvent perçue comme une discipline technique complexe, repose pourtant sur une mécanique aussi fine que puissante : la déduplication. Cette stratégie, à la fois simple dans son principe et sophistiquée dans sa mise en œuvre, interroge notre manière même de concevoir l’espace numérique. Comment éliminer l’excès sans appauvrir le contenu, comment repérer l’unique au cœur de la…

À l’ère où chaque octet voyage plus vite que jamais, la complexité des réseaux d’entreprise n’a jamais été aussi palpable. Pourtant, paradoxalement, c’est la recherche de simplicité qui bouleverse aujourd’hui la manière dont nous construisons et gérons ces infrastructures. Le réseau en tant que service, ou NaaS, s’impose progressivement comme une réponse audacieuse à cette double exigence : conjuguer puissance technologique et agilité opérationnelle. Mais que signifie vraiment déléguer le cœur même de sa connectivité à un modèle service, et jusqu’où cela peut-il redéfinir les règles établies de la gestion réseau ? Loin d’être une simple évolution, cette approche ouvre…

Chaque connexion, chaque donnée transmise dans le réseau dissimule une histoire invisible, souvent muette. Pourtant, ce récit chuchoté par les machines contient des indices capables de dévoiler la présence d’un intrus furtif, à peine perceptible mais potentiellement dévastateur. À l’heure où les attaques informatiques s’intensifient, comprendre ces traces numériques devient une course haletante contre un adversaire qui change sans cesse de masque. Mais comment distinguer le signal du bruit, reconnaître une anomalie authentique parmi la masse gigantesque d’informations qui déferle sans cesse ? Cette frontière fragile, où le moindre détail peut tout basculer, pose une énigme à laquelle les meilleurs…

Dans un monde où l’information se dérobe, se déforme, et se dérobe à nouveau, la sécurité semble parfois relever du mythe ou du vain espoir. L’essentiel à protéger ne se cache pas toujours derrière un écran, ni même dans les lignes de code : il s’étend jusqu’aux documents papier, aux conversations volatiles, aux gestes du quotidien. Pourtant, ce labyrinthe mouvant qu’est la sécurité de l’information ne se réduit pas à un simple jeu défensif. Il s’agit d’un équilibre instable entre confidentialité, intégrité et disponibilité, soupesant ce qu’on révèle, ce qu’on conserve et ce qu’on partage. Mais comment naviguer dans ce…

L’essor du cloud a déplacé les frontières de la sécurité, mais paradoxalement, ce nouvel horizon intensifie les zones d’ombre invisibles aux yeux du plus vigilant. Parmi ces complexités, la gestion des postures de sécurité dans le cloud ne se résume plus à une simple affaire de configurations techniques ; elle incarne un défi stratégique fondamental. Dans cet espace fluide, où l’agilité côtoie la vulnérabilité, comment s’assurer que chaque paramètre respecte à la fois la rigueur nécessaire et la souplesse attendue ? Cette interrogation, qui trouble aujourd’hui les professionnels les plus aguerris, ouvre la voie à une compréhension plus profonde, presque…

Les données envahissent chaque recoin de nos vies, pourtant leur chaos apparent masque une nécessité incontournable : les comprendre pour mieux les maîtriser. Au cœur de ce déluge numérique, la classification des données s’impose comme une discipline silencieuse, pourtant essentielle, capable de transformer l’inextricable en lisible, l’indéfini en stratégique. Classer, organiser, hiérarchiser les informations ne se limite pas à un simple rangement ; c’est une démarche qui touche à la fois à la sécurité, à la conformité et à l’efficacité opérationnelle, mais aussi au sens même que nous donnons à notre usage du digital. Sans un cadre clair, comment s’assurer que la…

Plus une entreprise grandit, plus elle devient une proie de choix, tapie dans l’ombre d’une toile numérique complexe où les menaces ne cessent d’évoluer. Derrière chaque écran se cache un danger qui n’attend qu’une faille, aussi minime soit-elle, pour infiltrer, corrompre, dérober. Cette vulnérabilité, souvent ignorée ou sous-estimée, peut bouleverser des équilibres fragiles que l’on croyait solides. Il ne s’agit pas seulement de protéger des données, mais de préserver une confiance, souvent invisible, pourtant fondamentale. Comment savoir quelles attaques sont réelles, imminentes, ou simplement spectrales ? La frontière entre menace tangible et inquiétude diffuse reste fine, et c’est dans cette…

Dans un monde où l’accès libre à l’information semble à portée de main, un acteur invisible impose pourtant ses propres règles, en marge de la transparence affichée. Ce n’est pas une force brutale, ni un simple pare-feu, mais une barrière plus insidieuse, installée pour repérer et neutraliser les outils même censés préserver notre liberté numérique. Le VPN blocker agit comme un filtre silencieux et sophistiqué, remettant en question la promesse d’anonymat et de contournement des censures. Comment cette technologie fonctionne-t-elle véritablement ? Jusqu’où va son influence sur notre navigation ? En plongeant dans ce dispositif, on réalise que la bataille…

La tranquillité d’un réseau repose souvent sur des remparts invisibles, alors même que les menaces s’infiltrent à chaque instant, derrière des façades numériques bien pensées. Le pare-feu DNS, silencieux et pourtant déterminant, agit précisément là où la majorité des attaques débutent, au croisement discret entre requêtes et réponses. Quelle place accorder à cette sentinelle souvent méconnue dans la stratégie de protection moderne ? C’est au cœur de cette interrogation que se dessine une nouvelle compréhension de la cybersécurité, révélant non seulement un outil, mais une posture essentielle pour anticiper et contrer les dangers numériques avec une efficacité subtile. Un maillon…

Dans un monde où chaque octet voyage en perpétuelle accélération, la frontière entre protection et vulnérabilité se réinvente au fil du réseau. Les infrastructures, jadis perçues comme des forteresses solides, voient leurs défenses s’éroder face à une complexité croissante et des menaces toujours plus stratégiques. Pourtant, fragmenter pour mieux maîtriser reste une vérité intemporelle qui peine à s’imposer dans les architectures modernes. Là où la tentation est grande de concevoir un réseau homogène et fluide, la segmentation s’impose au contraire comme la clé d’un équilibre délicat, entre contrôle rigoureux et fluidité opérationnelle. Comment orchestrer ce découpage intelligent qui déjoue les…

Un réseau d’entreprise n’a jamais été aussi exposé et pourtant, il doit parfois composer avec des infrastructures héritées, dispersées, presque disjointes. La quête d’une sécurité absolue cohabite avec l’impératif de performance instantanée, et c’est précisément dans cette tension que s’inscrit la série FortiGate FortiWiFi 30G. Imaginez un dispositif capable de fusionner la robustesse d’un pare-feu nouvelle génération avec l’agilité d’un SD-WAN, offrant une réponse unique à la complexité croissante des architectures réseaux modernes. Sans sacrifier ni la rapidité ni la protection, cette série incarne une approche intégrée pensée pour des environnements qui ne tolèrent ni compromis ni latence. Mais comment…

À l’ère où chaque octet d’information se négocie au prix de la confiance, verrouiller l’accès devient une quête aussi cruciale qu’élusive. Pourtant, dans l’univers foisonnant des cybermenaces, un pilier reste souvent méconnu ou sous-exploité : c’est l’Active Directory. Sous son apparence technique, ce service Microsoft déploie une architecture discrète mais robuste, orchestrant l’identité numérique de millions d’utilisateurs à travers d’infinies connexions invisibles. Comment une simple base de données peut-elle transformer la gouvernance d’un réseau en une forteresse mouvante, protégeant des ressources invisibles que l’on croit parfois inaccessibles ? C’est en plongeant dans les profondeurs de ce système centralisé, en décryptant…

On croit saisir la sécurité du monde numérique, mais chaque clic peut ouvrir une porte invisible où se glissent les ombres. L’Internet, vaste territoire d’opportunités, est aussi le terrain de chasse préféré de véritables maîtres de la tromperie, dont les manœuvres sophistiquées échappent souvent à l’œil non averti. Pourquoi, malgré la vigilance et les alertes répétées, tant d’utilisateurs tombent-ils encore dans ces pièges habilement tissés ? Au cœur de cette énigme, se cache une réalité plus complexe qu’une simple faille technologique ou un geste négligent. Il faut alors discerner les stratégies cachées, comprendre les mécanismes subtils qui transforment une interaction…

Le rideau métallique s’abaisse. Une dernière vérification des vitrines, un coup d’œil rapide à la caisse. Vous tournez la clé, et vous partez. Mais demain matin, ce qui vous attend derrière cette porte, personne ne peut vraiment le prédire. Parce que dans l’ombre, pendant que vous dormez, les menaces, elles, ne se reposent jamais. Vol à l’étalage, cyberattaque sur vos terminaux de paiement, incendie qui ravage votre stock en quelques minutes… Les risques sont aussi variés qu’imprévisibles. La sécurité d’un point de vente, ce n’est pas qu’une histoire de caméras et d’alarmes. C’est un équilibre fragile entre technologies, procédures et…

Dans un univers où chaque connexion est une porte ouverte, la force ne réside plus seulement dans la défense, mais dans la compréhension instantanée et fine des menaces. Le FortiGate 600F ne se contente pas de filtrer le trafic : il scrute, analyse, prédit. Derrière son architecture avancée se cache une capacité rare à déchiffrer le réseau en profondeur, sans ralentir le flux vital des échanges. Mais si cette vigilance est sans compromis, comment conjuguer puissance et fluidité, réactivité et intelligence ? C’est précisément dans cette tension délicate que cette fiche technique nous invite à plonger, révélant un équilibre maîtrisé…

Dans un monde où l’infinité des systèmes numériques se déploie sans cesse, le paradoxe est saisissant : plus nos environnements s’étendent, plus nous aspirons à les maîtriser d’une main unique. Cette quête d’unification s’impose comme une nécessité silencieuse, un besoin impérieux d’ordre dans la complexité effervescente des infrastructures modernes. Au cœur de cette dynamique, la gestion centralisée ne se contente pas d’économiser du temps ou de réduire les coûts. Elle redéfinit notre façon même d’appréhender la sécurité et la gouvernance des systèmes, en impose une vision nouvelle, où chaque composante trouve sa place dans un tout cohérent et contrôlé. Mais…

À une époque où chaque terminal peut devenir la porte d’entrée d’une faille majeure, la sécurité des appareils ne se résume plus à un simple bouclier technologique. C’est une danse complexe entre anticipation et réaction, où chaque mouvement compte, mais où l’imprévu trouve toujours sa place. Les terminaux, qu’ils soient mobiles, fixes ou connectés, sont à la fois les maillons essentiels de notre productivité et les vulnérabilités invisibles dans un réseau numérique sans cesse exposé. Comment, dans cet équilibre précaire, déployer une protection efficace sans jamais céder à une illusion de contrôle absolu ? Les stratégies traditionnelles volent en éclats…

La sécurité numérique est devenue cette frontière mouvante où l’invisible façonne la confiance, et pourtant, combien d’entreprises mesurent réellement l’étendue de leur vulnérabilité ? Sous les apparences d’une stabilité rassurante, des failles se cachent, prêtes à s’ouvrir au moindre éclair de négligence. On parle souvent de protection contre les attaques, mais le véritable défi est ailleurs : comprendre ce que l’on ignore dans son propre système, ce qui échappe à toutes les sécurités mises en place. Dans cet univers complexe des systèmes d’information, repousser les limites de la connaissance de ses propres risques n’est pas un luxe, c’est une nécessité…

L’invisible menace s’immisce dans les replis des réseaux qui orchestrent nos observations célestes, menaçant bien plus que des données : c’est la stabilisation même de nos activités dédiées aux vents solaires qui vacille. Derrière la quiétude apparente des centres de contrôle, un jeu d’ombres numériques s’engage, où chaque intrusion fragilise l’équilibre complexe entre science, technologie et sécurité. Comment une cyberattaque peut-elle perturber ce dialogue délicat avec une force naturelle aussi imprévisible qu’essentielle ? Ce que vous découvrirez, c’est la nature insidieuse de ces attaques, leur impact précis sur des systèmes que l’on croyait invulnérables, et les stratagèmes qui pourraient bien réécrire les…

La sécurité numérique ne se mesure pas seulement à l’intensité des défenses déployées, mais surtout à la finesse avec laquelle on identifie ses propres failles. L’évaluation des vulnérabilités fonctionne comme ce miroir parfois cruel qui révèle des faiblesses invisibles à l’œil nu, cachées derrière des systèmes que l’on croit pourtant solides. Pourtant, déceler ces points faibles ne relève pas d’une simple inspection ; c’est un art complexe, nourri à la fois par la rigueur technique et une compréhension approfondie des enjeux en perpétuelle évolution. Chaque système, chaque application, chaque réseau porte en lui des zones d’ombres qui peuvent s’avérer fatales…

Dans un monde où chaque clic peut ouvrir la porte à des trésors inestimables, les accès privilégiés représentent autant un privilège qu’une menace latente. Ils sont à la fois les clés maîtresses et les failles invisibles, exposant les organisations à des risques que l’on sous-estime souvent. Mais comment orchestrer la maîtrise de ces pouvoirs sans tomber dans la complexité paralysante ni la vulnérabilité insidieuse ? Cette question, au cœur des enjeux numériques actuels, soulève une tension palpable entre contrôle et liberté, sécurité et agilité. Comprendre la gestion des accès privilégiés, ce n’est pas seulement saisir un principe technique, c’est pénétrer…

À l’heure où chaque octet semble vouloir voyager à la vitesse de la lumière, la véritable révolution ne se joue plus seulement dans les data centers massifs, mais là où les données prennent vie, à la frontière même du réseau. Cette périphérie du réseau, souvent négligée, représente un territoire où s’entrelacent puissance et contraintes, une zone où l’efficience doit coexister avec la complexité.Ce n’est pas qu’une question technique, c’est une mutation profonde de la manière dont les systèmes communiquent, traitent et anticipent.Comment tirer parti de cette marge mouvante lorsque les enjeux de performance, de sécurité et d’économie se bousculent sans…

Chaque seconde, dans l’ombre numérique, une porte se ferme brutalement sous la menace invisible d’un rançongiciel, un verrou que vous seul semblez pouvoir déverrouiller – à condition de payer. Pourtant, ce n’est pas tant la perte d’accès qui inquiète le plus, mais bien ce vertige diffus : sommes-nous vraiment à la merci de ces maîtres du chiffrement, ou reste-t-il une marge pour reprendre le contrôle ? Dans ce jeu de forces invisibles, la mécanique des attaques par ransomware dépasse le simple fait divers et invite à une compréhension profonde des stratégies capables de déjouer ce chantage numérique. Entre innovation malveillante et…

Dans un monde où le contenu numérique voyage à la vitesse de la lumière, l’idée même de propriété semble parfois s’effacer, remplacée par un flux continu et insaisissable d’informations. Pourtant, derrière cette illusion d’accès illimité, se joue une bataille silencieuse entre liberté et contrôle, innovation et protection. La gestion des droits numériques se présente ainsi comme le gardien invisible de ce fragile équilibre, un mécanisme aussi essentiel qu’insaisissable. Mais comment concilier la parfaite fluidité du numérique avec l’exigence d’une protection rigoureuse, sans brider la créativité ni aliéner l’utilisateur ? Ce paradoxe complexe soulève des questions fondamentales, auxquelles nous tenterons de…

Plus nous avançons dans l’ère numérique, plus nos données s’entremêlent dans un vaste réseau invisible, où chaque accès ouvert est une porte laissée sans clé. Pourtant, derrière cet enchevêtrement de flux d’informations, une règle simple tente de redessiner l’ordre : l’accès n’est pas universel, il est circonscrit, délégué selon des droits définis, des rôles précis. Dans un monde où la frontière entre liberté et contrôle s’efface parfois trop vite, comment déterminer qui peut voir quoi, et surtout pourquoi ? C’est ici que le contrôle d’accès basé sur les rôles joue son rôle silencieux, sculptant la sécurité sans entraver la fluidité.…

L’explosion des cybermenaces n’a jamais été aussi rapide, et pourtant, la plupart des solutions peinent encore à offrir une visibilité vraiment profonde sur ce qui circule dans les réseaux. C’est précisément dans cette tension que la série FortiGate 900G s’impose, mêlant puissance et finesse d’analyse. Comment conjuguer intelligence artificielle, apprentissage machine et performance extrême sans sacrifier la fluidité du réseau ? Dans cet équilibre délicat, se cache une nouvelle manière de penser la sécurité, où chaque application, utilisateur, et device se révèle avant même de devenir une menace. Dévoiler cette mécanique sophistiquée, c’est comprendre comment repousser les limites du possible…

La sécurité des réseaux ne se contente plus de barrages et de murs élevés ; elle habite désormais dans les zones d’ombre, là où le moindre accès peut devenir un exploit. Dans un monde où chaque connexion est un pont potentiellement vulnérable, le modèle Zero Trust incarne cette transition subtile mais radicale : ne plus jamais faire confiance par défaut, où que l’on soit, quoi que l’on fasse. Pourtant, entre les infrastructures hybrides, les clouds multiples et les utilisateurs dispersés, comment assurer cette promesse sans céder ni en souplesse ni en protection ? C’est là que le ZTNA universel entre…

Les réseaux à haute vitesse ne sont pas seulement le moteur invisible de nos connexions numériques ; ils sont les artères d’un monde où chaque milliseconde peut basculer entre opportunité et menace. Ce qui semble fluide et instantané cache souvent une complexité vertigineuse, où la rapidité rime avec volatilité, et la performance avec fragilité. À mesure que ces infrastructures s’emballent, elles repoussent les limites classiques de la surveillance et de la sécurité, instaurant un ballet incessant d’adresses et de flux que l’œil humain peine à suivre. Cette danse permanente soulève une question délicate : comment distinguer l’authentique de l’artificiel lorsque…