À l’ère où un simple mot de passe ne suffit plus à protéger nos identités numériques, la sécurité se fait prisée et paradoxalement fragile. Les cyberattaques se multiplient, s’adaptent, rendant chaque accès vulnérable. Pourtant, dans cette complexité, l’authentification multifacteur se présente comme ce rempart discret mais puissant, capable de déjouer les pièges les plus sophistiqués. Comment un simple ajout d’étapes peut-il transformer radicalement la confiance accordée à une connexion ? Derrière cette simplicité apparente, se cache un mécanisme subtil, fondamental à saisir pour quiconque tient à la robustesse de ses systèmes. Découvrir comment cette couche supplémentaire agit véritablement, au-delà des clichés, ouvre la voie à une compréhension essentielle de la sécurité moderne.

Les identifiants seuls ne suffisent plus : l’ère des risques élargies

Le vol de mots de passe est devenu monnaie courante, et il ne suffit plus de verrouiller une porte avec une clé unique. Le piratage, les fuites de données ou l’ingénierie sociale peuvent facilement compromettre ces identifiants. C’est là qu’intervient l’authentification multifacteur (MFA), un mécanisme qui va bien au-delà du simple mot de passe en multipliant les barrières contre l’accès non autorisé.

Cette multiplication des facteurs d’authentification s’impose comme un rempart face aux techniques de plus en plus sophistiquées utilisées par les cybercriminels. Imaginez un bâtiment avec plusieurs verrous, une carte d’accès, une reconnaissance biométrique et un vigile ; la MFA joue ce rôle dans le système numérique.

Comment fonctionne réellement l’authentification multifacteur ?

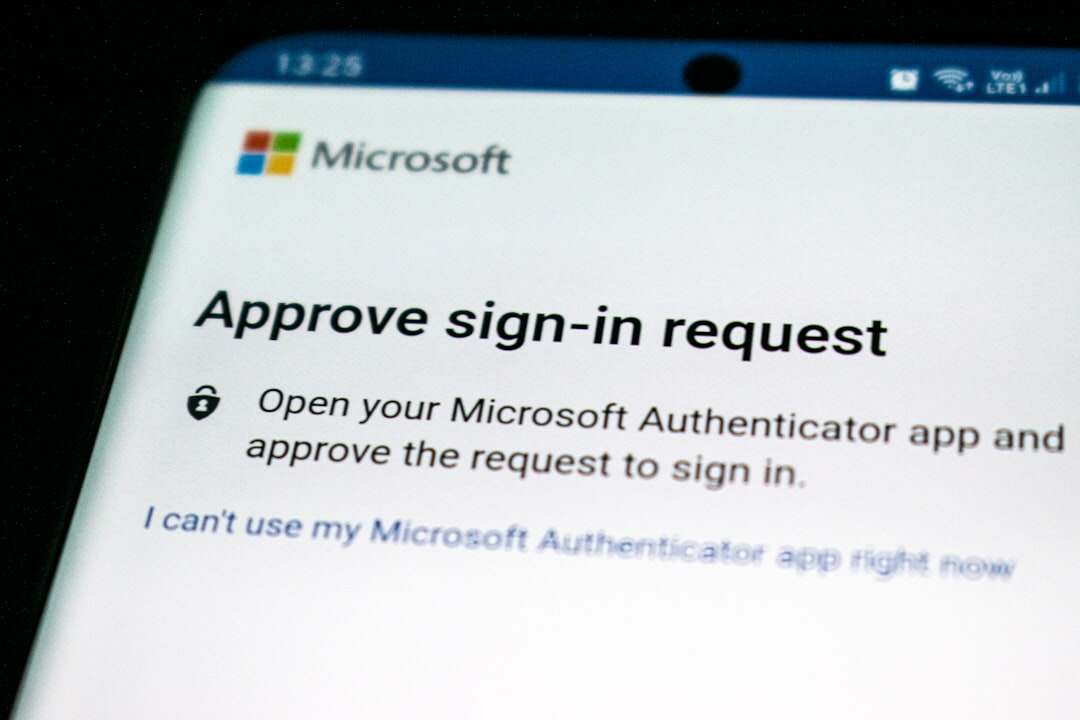

Le processus commence par ce que l’on connaît bien : la saisie du nom d’utilisateur et du mot de passe. Ce sont les informations dites “de connaissance”. Ensuite, la MFA réclame un ou plusieurs facteurs supplémentaires, tirés de catégories différentes pour éviter la simple répétition.

Ces facteurs se répartissent souvent en trois groupes :

- Connaissance : ce que l’utilisateur sait – mot de passe, code PIN, réponse à une question secrète.

- Possession : ce que l’utilisateur possède – smartphone pour recevoir un code temporaire, token matériel ou clé USB sécurisée.

- Inhérence : ce qui caractérise l’utilisateur – biométrie comme l’empreinte digitale, reconnaissance faciale ou vocale.

Cette approche complexe assure que pour pénétrer un système, une personne doit passer plusieurs “obstacles” très différents. Par exemple, même si un mot de passe est compromis, un code envoyé sur un téléphone personnel reste inaccessible à un tiers non autorisé.

L’importance de cette sécurité renforcée pour les utilisateurs et organisations

La MFA s’avère indispensable pour protéger des environnements sensibles. Que ce soit un réseau d’entreprise, l’accès à une application bancaire ou un compte de messagerie personnel, la simple authentification par mot de passe ne suffit plus pour contrer les attaques modernes.

Elle réduit drastiquement les risques liés au phishing, spoofing, ou keylogging. En empêchant l’accès avec un seul facteur piraté, elle diminue considérablement les conséquences des fuites d’identifiants.

Au-delà de la sécurité, la MFA intervient également dans un contexte plus large, notamment associé au modèle Zero Trust, où chaque demande d’accès est soumise à une vérification stricte, peu importe la localisation ou l’historique de connexion.

Ce que la MFA change dans l’expérience utilisateur et la gestion des accès

On pourrait craindre que multiplier les étapes rende l’accès laborieux. Pourtant, combinée avec des mécanismes comme le Single Sign-On (SSO), la MFA peut offrir un équilibre entre sécurité et confort. L’utilisateur ne subit le contrôle renforcé qu’une seule fois, puis profite d’une navigation fluide.

Souvent, la MFA adopte un format 2FA, c’est-à-dire deux facteurs, mais l’ajout de niveaux supplémentaires reste possible. Chaque couche supplémentaire augmente la difficulté pour un pirate, mais aussi les défis techniques et humains pour l’entreprise.

En pratique, cela stimule une remise en question permanente des politiques de sécurité informatique, comme on peut le voir dans les principes exposés sur les bases d’une politique de sécurité informatique. La MFA impose une vigilance accrue tout en renforçant la confiance dans les systèmes exploités.

Les implications futures et les zones d’attention critiques

Le niveau d’adoption de la MFA devrait s’amplifier, notamment sous la pression réglementaire et la montée des menaces sur le Dark Web. Pourtant, cette prolifération ne doit pas faire oublier les enjeux de respect de la vie privée, d’accessibilité et d’ergonomie.

La biométrie, notamment, soulève des questions éthiques sur la gestion et la protection des données sensibles propres à chaque individu. Par ailleurs, certains utilisateurs peuvent éprouver des difficultés à maîtriser ces processus, ce qui nécessite une pédagogie adaptée.

Sur un plan technique, le futur de la MFA pourrait être lié à l’intelligence artificielle qui détecte des comportements suspects en temps réel, afin d’adapter la demande d’authentification. Mais aussi à une coordination plus fine avec les principes fondamentaux de sécurité des données, où rien n’est laissé au hasard.

En somme, l’authentification multifacteur ne se limite pas à une simple étape supplémentaire : elle incarne une transformation de la façon dont nous considérons la sécurité numérique, dans un monde où les périphériques et les environnements se multiplient, et où protéger les données devient un enjeu à la fois technique et humain.

Si une phrase semble trop parfaite, casse-la.

Si le ton devient trop lisse, rends-le plus humain.

Écris comme si tu parlais à voix basse à quelqu’un d’intelligent.

Passionné par les nouvelles technologies depuis plus de 20 ans, j’exerce en tant qu’expert tech avec une spécialisation en développement et innovation. Toujours à la recherche de solutions performantes, je mets mon expérience au service de projets ambitieux.