Chaque objet qui nous entoure se prépare à prendre une voix, à se glisser dans un réseau invisible, devenu le nouveau tissu de nos vies connectées. Ce n’est plus seulement une question d’appareils, mais d’un écosystème en expansion, où la frontière entre le réel et le numérique s’efface. Pourtant, derrière cette promesse d’une efficacité décuplée et d’une automatisation fluide, se cache un terrain mouvant, fait d’expositions inédites et de défis qui interrogent notre rapport à la sécurité et à la vie privée. Comment naviguer dans ce maillage d’objets communicants sans perdre pied face à ce que l’on ne contrôle jamais totalement ? En plongeant dans l’univers de l’Internet des objets, on découvre bien plus qu’une simple technologie : une transformation profonde des interactions humaines et industrielles, marquée par des équilibres fragiles et des perspectives bouleversantes.

Les failles et vulnérabilités inhérentes à l’Internet des objets

L’Internet des objets (IoT) repose sur un réseau dense d’appareils connectés qui échangent continuellement des données. Cette interconnexion repose sur la transmission de flux sensibles entre ces appareils et des serveurs distants, souvent dans le cloud. Or, ces échanges sont particulièrement exposés aux risques d’interception et d’exploitation, notamment via des techniques avancées d’inspection approfondie des paquets (DPI). Une fois interceptées, ces données peuvent être détournées à des fins malveillantes, compromettant ainsi la vie privée des utilisateurs et la sécurité des infrastructures.

Chaque appareil connecté devient une porte potentielle vers le réseau auquel il est lié. L’exploitation de ces points d’accès peut proposer aux cybercriminels une entrée pour diffuser des logiciels malveillants, créer des botnets ou perturber les fonctions industrielles critiques. Il ne s’agit pas d’un scénario hypothétique, mais d’une réalité que les spécialistes en cybersécurité rencontrent de manière récurrente.

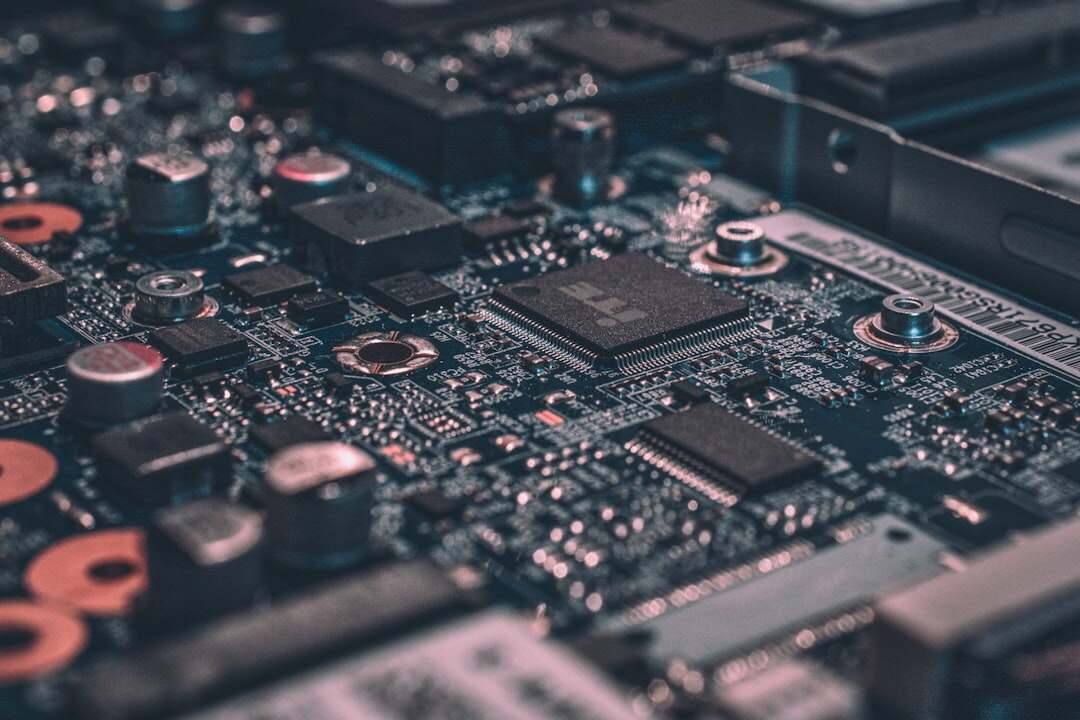

Comprendre le fonctionnement technique de l’IoT

L’IoT désigne un ensemble d’objets physiques, équipés de capteurs, de puces et de modules de communication, capables de collecter et d’échanger des données via Internet. Ces objets incluent des éléments aussi variés que des appareils domestiques, des véhicules, des machines industrielles ou des capteurs urbains. Ces données transitent souvent par des réseaux sans fil, qui peuvent présenter un panel complexe de caractéristiques et classifications. La qualité de la transmission, la couverture ou la latence varient grandement en fonction du type de communication utilisé.

La sécurisation de cette communication passe par des mécanismes de cryptage, souvent absents ou inadéquats dans de nombreux appareils IoT en raison de leurs contraintes techniques en stockage et puissance de calcul. Ce manque de chiffrement expose potentiellement les données à des intrusions. Les enchaînements sécuritaires liés aux réseaux, comme la sécurité DNS, deviennent des points de vigilance cruciaux. Par ailleurs, la gestion des accès basée sur des mots de passe solides est souvent négligée, avec des dispositifs livrés avec des codes par défaut faciles à deviner.

Pourquoi l’IoT prend une place grandissante dans nos quotidiens et industries

L’importance grandissante de l’IoT découle de sa promesse : augmenter l’efficacité des systèmes, optimiser les opérations, et créer de nouvelles expériences personnalisées. En entreprise, cela peut signifier une collecte en temps réel des données utiles à la chaîne logistique, à la maintenance prédictive ou à la gestion énergétique. Dans le domaine privé, on observe la montée en puissance des applications comme les maisons intelligentes ou les objets connectés de santé.

Cette évolution s’appuie également sur des tendances technologiques comme le déploiement large de la 5G, qui augmente la bande passante et réduit la latence, ouvrant la porte à des applications plus exigeantes en temps réel. L’intelligence artificielle (IA) se greffe sur l’IoT pour traiter ces masses de données, en identifiant des modèles et en automatisant certaines réponses, permettant ainsi des systèmes plus autonomes et réactifs.

Changements induits par l’IoT : risques, usages et transformations

Si l’IoT transforme la manière dont nous interagissons avec notre environnement, il introduit aussi de nouveaux vecteurs d’attaque. Les botnets formés à partir d’appareils IoT compromis sont devenus des outils redoutables pour lancer des attaques massives contre des infrastructures. Le phishing s’appuie quant à lui sur ces appareils comme points d’entrée, facilitant la diffusion de malwares.

L’utilisation massive des données personnelles soulève également un volet éthique délicat. La collecte d’informations identifiables à partir des usages des appareils connectés permet des analyses poussées, mais pose la question de la confidentialité et du respect de la vie privée. Ces enjeux sont d’autant plus sensibles que ces données peuvent circuler sur des réseaux publics ou mal sécurisés.

Perspectives futures : à quoi ressemblent les évolutions technologiques et sociétales de l’IoT ?

En regardant vers l’avenir, plusieurs tendances se dessinent. L’adoption croissante de l’IoT, soutenue par la diminution continue du coût des capteurs, va générer un flot exponentiel de données. Cette explosion des informations offrira des opportunités signifiantes, à condition que les acteurs mettent en œuvre des mesures robustes en matière de sécurité, notamment par le développement de standards et de normes adaptées.

Les réseaux 5G joueront un rôle clé, non seulement pour le débit accru, mais aussi pour la capacité à connecter un plus grand nombre d’appareils simultanément. Cela va stimuler la croissance des applications complexes, incluant véhicules autonomes ou infrastructures urbaines intelligentes. Parallèlement, l’intégration de l’IA dans l’IoT amènera des systèmes prédictifs capables de réduire les défaillances et d’anticiper les besoins.

Enfin, les débats autour de la protection des données, de la transparence des algorithmes et de la responsabilité des fabricants devront s’amplifier. L’IoT impose de repenser la sécurité des systèmes dans leur globalité et d’élever la vigilance sur les risques de vulnérabilités, non seulement techniques mais aussi humaines. En ce sens, comprendre les fondements de réseaux sans fil, la sécurité des infrastructures et la gestion des informations personnelles devient un passage obligé pour ceux qui utilisent ou développent ces technologies.

Pour approfondir certains aspects, il est intéressant de consulter des ressources détaillées sur l’inspection approfondie des paquets (DPI), les informations personnelles identifiables, les réseaux sans fil, la sécurité des réseaux et les fondamentaux de la sécurité DNS.

Passionné par les nouvelles technologies depuis plus de 20 ans, j’exerce en tant qu’expert tech avec une spécialisation en développement et innovation. Toujours à la recherche de solutions performantes, je mets mon expérience au service de projets ambitieux.