Un programme invisible peut, en quelques clics, faire basculer des infrastructures entières dans le chaos. Ce paradoxe dompte l’essence même…

Blog tech

Découvrez notre blog tech : actualités high-tech, tests de gadgets, innovations numériques, IA, cybersécurité et toutes les tendances technologiques du moment.

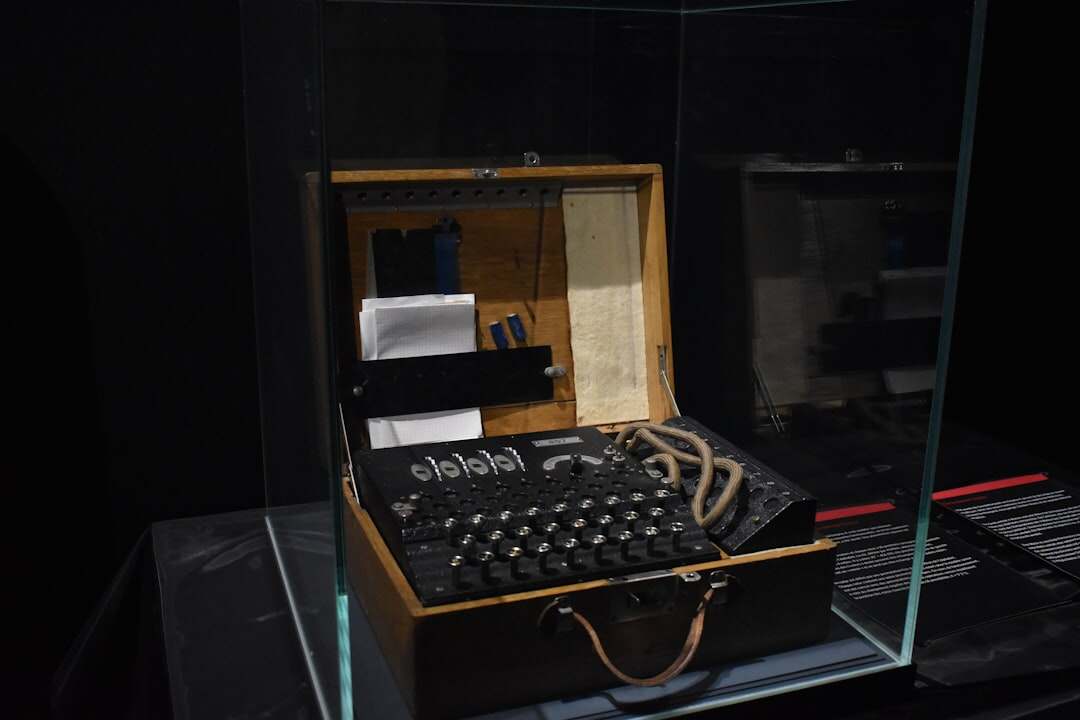

Il est étonnant de constater à quel point les informations les plus précieuses d’une organisation peuvent parfois se trouver les…

La toile que nous tissons chaque jour recèle plus d’ombre que de lumière. Derrière chaque clic, entre chaque requête, se…

Un réseau d’ordinateurs muets, contrôlés à distance, orchestrant en silence des tempêtes numériques invisibles. Le concept d’un botnet est à…

Le dark web, cet univers parallèle du numérique, fascine autant qu’il inquiète. À la fois terre d’ombre et coffre-fort d’informations…

À l’heure où chaque octet traversant un réseau peut dissimuler une menace potentielle, comprendre les rouages du SIEM dépasse la…

Dans un monde saturé d’informations, où chaque machine génère une cascade de données souvent inexploitées, il existe un besoin urgent…

Les véritables dangers ne se cachent pas toujours là où on les attend. Derrière l’expression lisse de « cybersécurité »,…

Il n’y a jamais eu autant de connexions et pourtant, le monde semble plus fragmenté que jamais. Derrière cette apparente…

La frontière entre protection et vulnérabilité se dessine souvent là où l’on croit avoir sécurisé chaque recoin. Dans un monde…

Maîtriser la technologie ne se limite pas à déployer des outils ; c’est comprendre le fragile équilibre entre contrôle et…

Dans un monde où l’accès aux données est devenu une monnaie d’échange invisible, sécuriser le passage entre identité et autorisation…

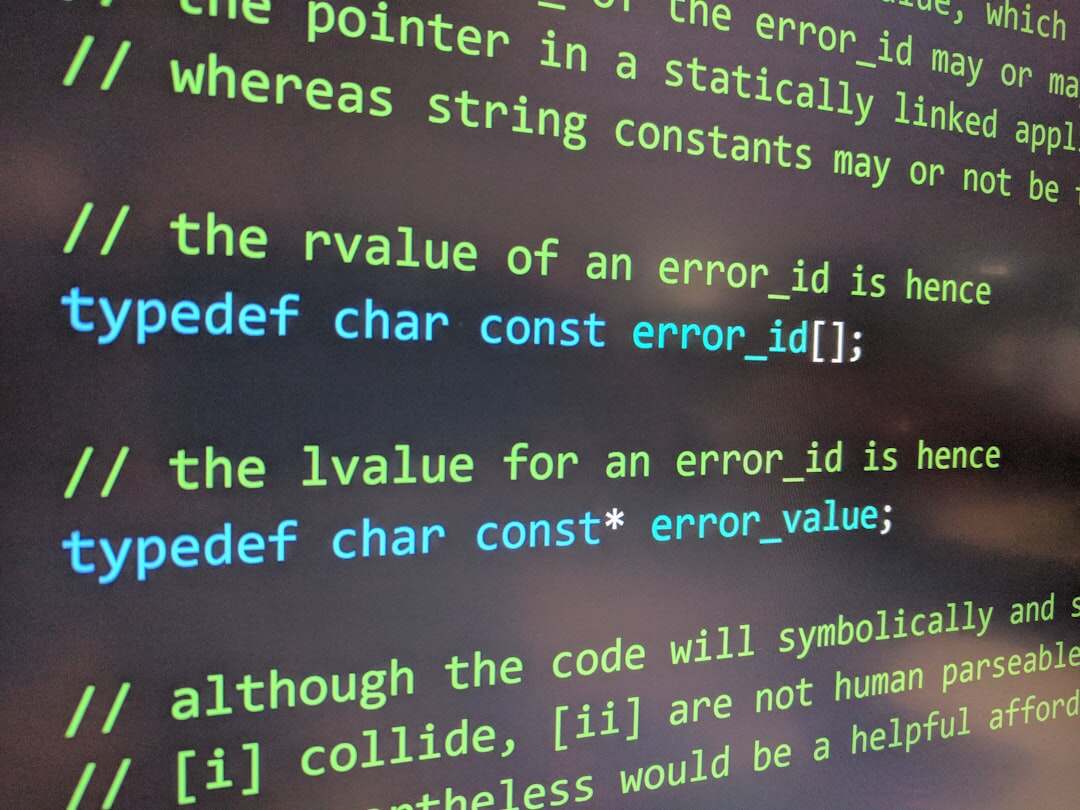

La fragilité de notre monde numérique réside souvent dans l’invisible. Une simple ligne de code suffit à bouleverser tout un…

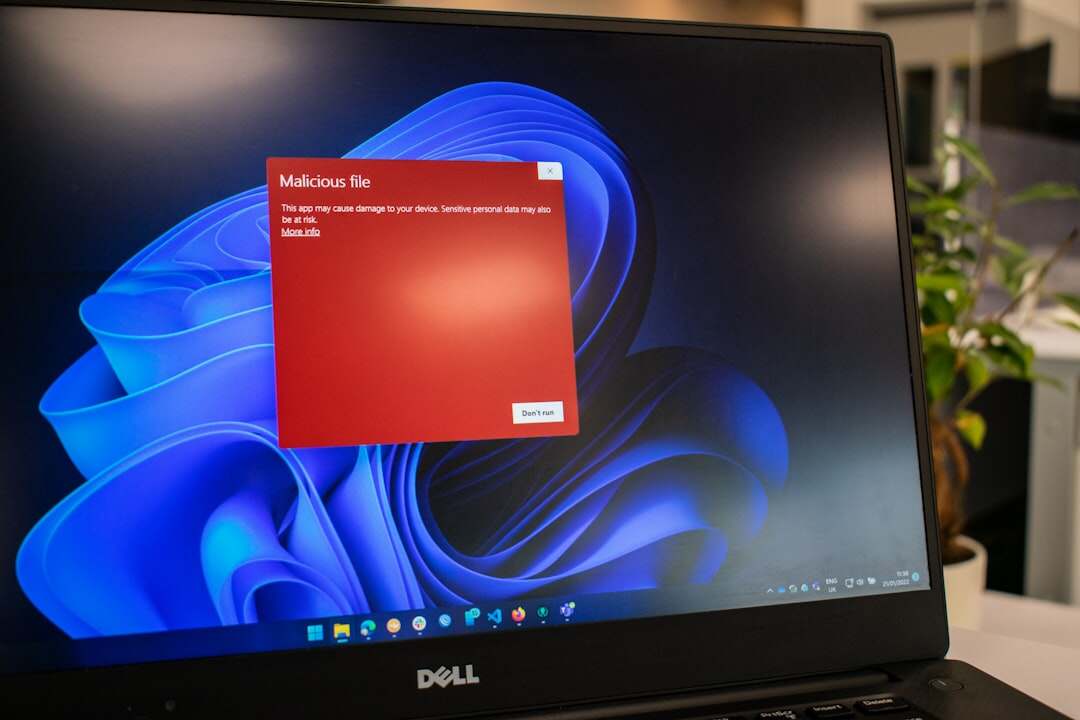

Dans un monde où chaque clic peut ouvrir la porte à l’inconnu numérique, comment savoir ce qui est vraiment sûr…

Chaque jour, des milliards de données voyagent à travers un réseau invisible, s’entrelacent et se partagent, sans jamais révéler leurs…

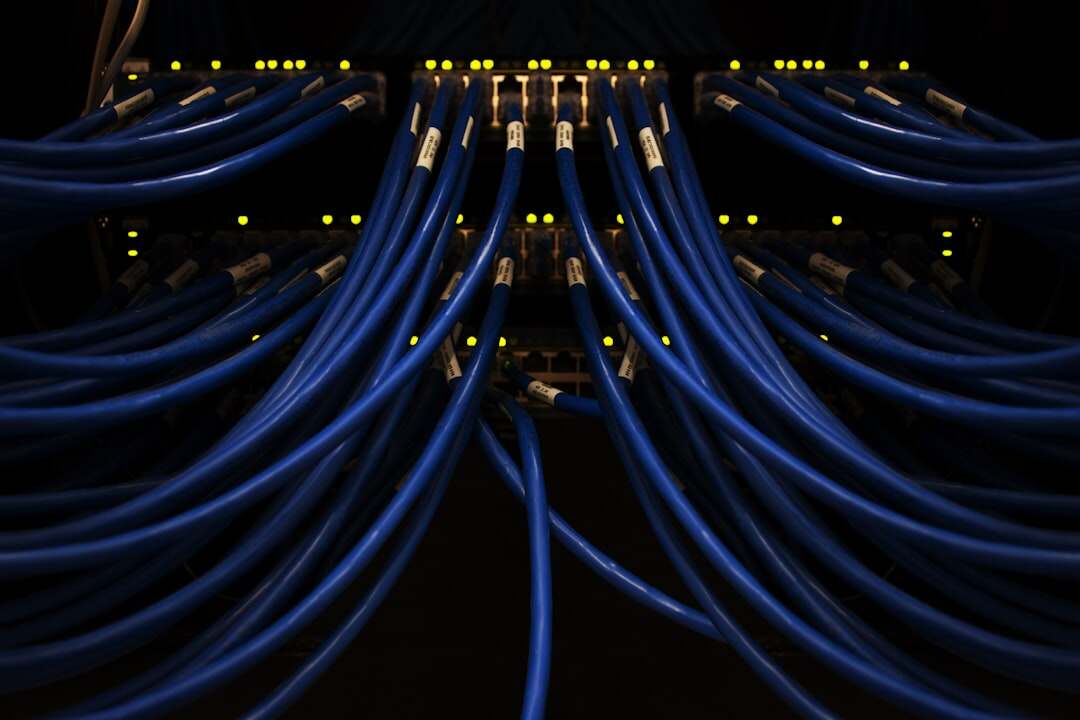

Dans un monde où le cloud domine, il est fascinant de constater que sa colonne vertébrale la plus puissante reste…

Vous pensez maîtriser chaque coin de votre smartphone, mais un intrus silencieux pourrait bien enregistrer chacun de vos gestes. Ce…

Invisible et pourtant omniprésent, le rootkit s’infiltre là où l’œil ne peut percevoir, remodelant la réalité numérique sans crier gare.…

J’ai craqué pour la Huion Inspiroy Frego M après des jours d’hésitation entre cette tablette et les modèles Wacom haut…

Le chemin le plus court n’est pas toujours le plus rapide. Dans l’univers complexe des réseaux, où chaque milliseconde compte,…

Internet, cet espace où la confiance s’apparente souvent à une simple poignée de main virtuelle, repose sur des mécanismes invisibles…

Invisible mais omniprésent, le proxy inverse joue un rôle essentiel sans jamais se montrer au premier plan. Il orchestre le…

Il est frappant de constater que, malgré la prolifération des technologies de pointe censées nous protéger, la véritable vulnérabilité réside…

Contrôler l’accès, c’est plus qu’une barrière qu’on lève ou un code qu’on saisit : c’est un art délicat qui oscille…

La frontière entre l’esprit humain et la technologie, autrefois nette, s’estompe aujourd’hui au cœur même de la cybersécurité. Derrière chaque…

Imaginez un paysage professionnel où chacun devient à la fois salarié et architecte de son propre environnement numérique. Là où…

Ce qui semble aujourd’hui intangible, c’est la frontière entre réseau et sécurité, un mur qu’on croyait solide et qui s’effrite…

Dans l’ombre de nos connexions numériques se joue une guerre silencieuse, d’une ampleur que peu imaginent. La cyberguerre n’a pas…

Paradoxalement, ce sont les clés mêmes de notre ère numérique – nos données – qui se retrouvent prises en otage,…

Chaque connexion à Internet repose sur un équilibre fragile entre permanence et mouvance. Dans un monde où chaque appareil se…

Il suffit d’un simple clic pour que la confiance se transforme en inquiétude, que la normalité s’efface pour laisser place…

À l’heure où la confidentialité devient une monnaie rare, un constat persiste : nos échanges numériques restent paradoxalement exposés, même…

Il suffit d’un instant, souvent imperceptible, pour que la confiance placée entre deux interlocuteurs soit subtilement trahie. Invisible, insidieuse, cette…

Dans un monde où chaque pixel de nos vies numériques est scruté, la simplicité devient un luxe insoupçonné. Le routeur…

La puissance se glisse souvent entre nos doigts, insaisissable, tantôt manifeste, tantôt subtile, toujours paradoxale. Elle oriente des destins, modèle…

Chaque donnée que nous échangeons, chaque détail que nous partageons, tisse une toile invisible autour de nous. Invisible, mais pourtant…

La confiance numérique, si fragile et pourtant si vitale, se bâtit souvent sur des structures invisibles, des lignes de code…

Internet, ce vaste réseau invisible qui relie chaque coin du globe, repose sur un dialogue silencieux et perpétuel entre machines.…

Imaginez un monde où l’accès à vos ressources informatiques ne dépend plus de la puissance brute de chaque poste de…

Il suffit parfois d’une succession obstinée d’essais pour briser la forteresse numérique la plus solide. L’attaque par force brute, loin…

Le rythme effréné du développement logiciel s’accélère, et pourtant, plus on s’enfonce dans la complexité des applications, plus la marge…

Au moment où les réseaux traditionnels s’étirent entre rigidité et coûts croissants, une révolution discrète mais puissante s’installe. Le SD-WAN.…

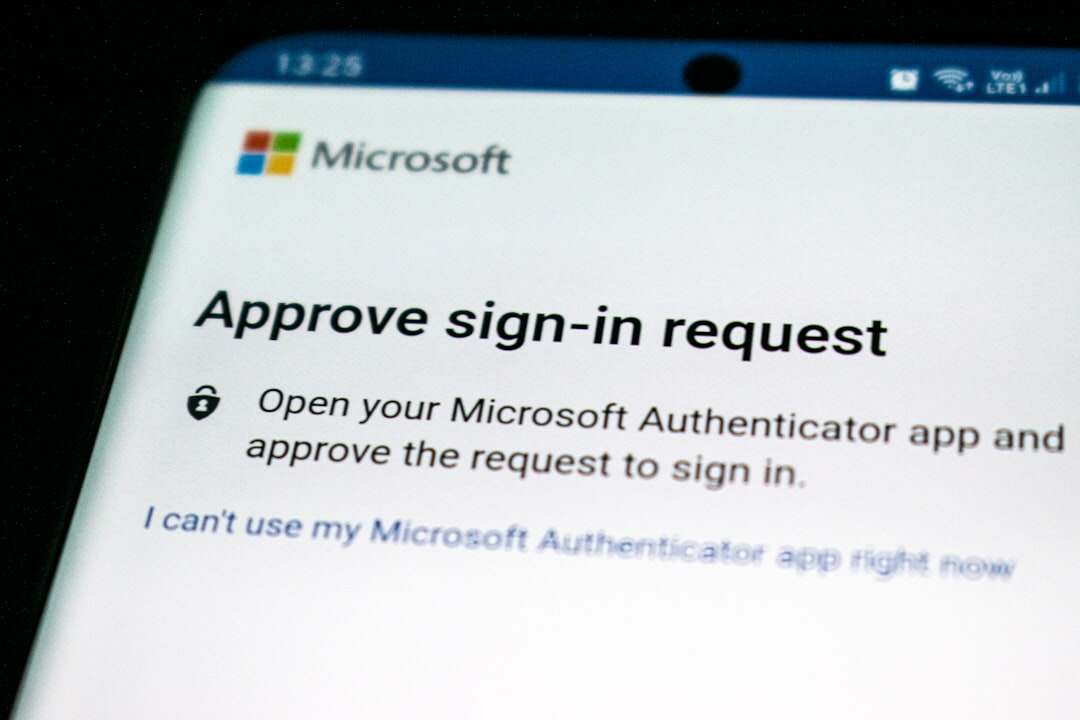

À l’ère où un simple mot de passe ne suffit plus à protéger nos identités numériques, la sécurité se fait…

La sécurité numérique est une course contre la montre, où l’adversaire invisibilisé trouve chaque jour de nouvelles fissures pour infiltrer…

Chaque appareil connecté à Internet porte une adresse, une identité numérique souvent invisible mais essentielle. Pourtant, cette identité se transforme…

Il est fascinant de constater que pour mieux se défendre, certaines stratégies dans la cybersécurité consistent à tendre des pièges…

Chaque appareil mobile est à la fois une porte d’entrée et un terrain d’expérimentation – un paradoxe où la liberté…

Il est fascinant de constater combien la frontière entre sécurité et efficacité réseau s’efface avec une telle fluidité. La série…

Guide Complet pour Utiliser SaveFrom.net pour Télécharger des Vidéos YouTube Dans le monde numérique d’aujourd’hui, il est courant de vouloir…

La communication numérique, si fluide en apparence, repose sur un ballet complexe où chaque mouvement compte. Derrière la simplicité d’un…

Chaque fois que vous tapez une adresse familière dans la barre de votre navigateur, un ballet invisible s’enclenche, orchestré par…