Dans un monde où l’accès aux données est devenu une monnaie d’échange invisible, sécuriser le passage entre identité et autorisation se révèle à la fois essentiel et complexe. OAuth, souvent perçu uniquement comme un mécanisme technique, est en réalité la clé d’un équilibre subtil : comment concilier fluidité d’usage et contrôle rigoureux, quand chaque connexion cache une multitude d’enjeux invisibles ? Derrière l’apparente simplicité d’un clic « se connecter avec » se joue une architecture fine, chargée d’implications profondes. Quelles sont donc les véritables forces à l’œuvre dans ce protocole qui façonne silencieusement notre interaction aux services numériques ? Explorer…

Auteur/autrice : Valentin

La fragilité de notre monde numérique réside souvent dans l’invisible. Une simple ligne de code suffit à bouleverser tout un système. Pourtant, ce que l’on nomme virus informatique reste un concept à la fois familier et mystérieux. Ce fléau, parfois dramatique, est souvent confondu avec d’autres menaces pourtant bien distinctes. Comment un logiciel peut-il naître, se propager, et s’emparer de nos machines sans que l’on en perçoive toujours les mécanismes ? Cette ombre numérique, tisseuse d’innombrables troubles, soulève autant d’interrogations que de dangers, nous forçant à scruter au-delà des inquiétudes immédiates. C’est dans cette double nature, à la fois techniquement…

Dans un monde où chaque clic peut ouvrir la porte à l’inconnu numérique, comment savoir ce qui est vraiment sûr avant d’y plonger ? Le sandboxing incarne ce paradoxe : créer un espace confiné pour accueillir l’inattendu, avec la promesse de neutraliser le danger avant qu’il n’atteigne le cœur de votre système. Imaginez un lieu clos, presque invisible, où le code douteux peut évoluer sans risque, testé dans l’ombre pour révéler ses véritables intentions. Ce concept, qui semble simple en surface, déploie en réalité des mécanismes complexes et subtils entre isolement virtuel et analyse pointue. Et pourtant, dans cette danse…

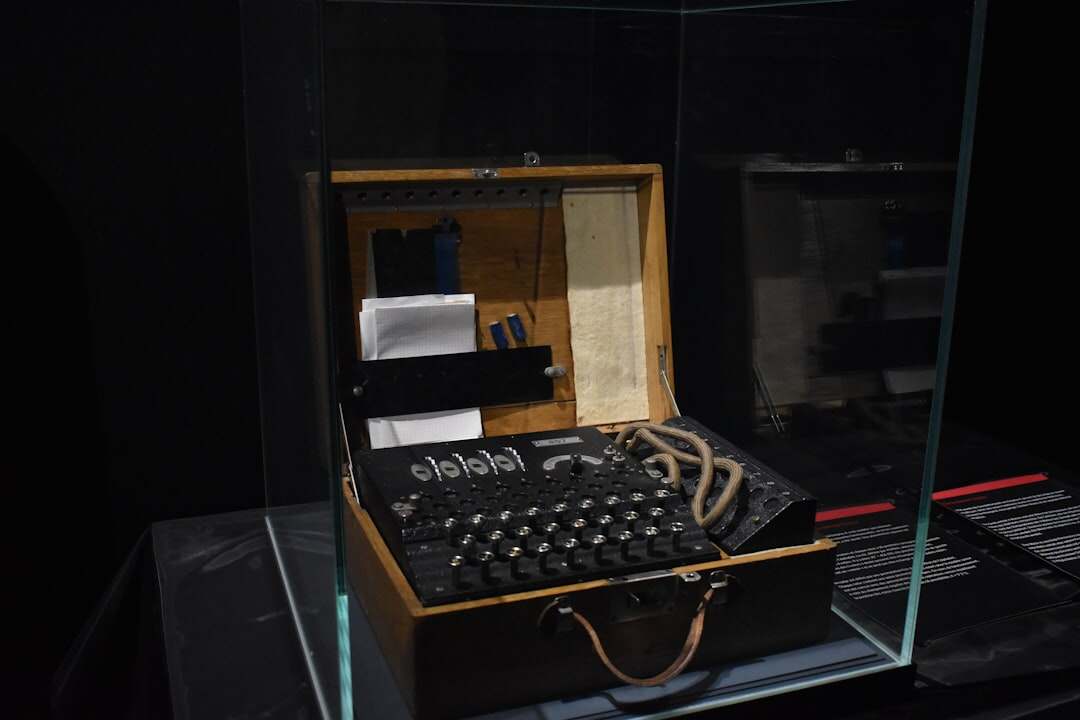

Chaque jour, des milliards de données voyagent à travers un réseau invisible, s’entrelacent et se partagent, sans jamais révéler leurs secrets. La cryptographie est cette danse secrète qui transforme l’information en mystère, protégeant ce qui doit rester confidentiel malgré la surveillance et l’incertitude du monde numérique. Pourtant, derrière cette façade insondable, se cache une mécanique précise, une maîtrise subtile des mathématiques et des codes qui rend cette sécurité possible. Mais comment, concrètement, un simple message devient-il indéchiffrable, puis redevient lisible à son destinataire ? Et surtout, jusqu’où peut-on vraiment faire confiance à ces algorithmes qui gouvernent la confidentialité de nos…

Dans un monde où le cloud domine, il est fascinant de constater que sa colonne vertébrale la plus puissante reste ouverte, accessible à tous. OpenStack se présente comme une architecture fluide, façonnant un univers numérique à la fois complexe et modulable, défiant l’idée que la maîtrise des infrastructures cloud soit l’apanage des seuls géants. Derrière cette plateforme open source, une mécanique délicate s’orchestre, mêlant innovation et souplesse, tout en questionnant notre rapport à la souveraineté des données et à l’agilité technique. Quel équilibre peut-on trouver entre contrôle absolu et universalité partagée dans un environnement aussi mouvant ? Chaque composant, chaque…

Vous pensez maîtriser chaque coin de votre smartphone, mais un intrus silencieux pourrait bien enregistrer chacun de vos gestes. Ce spectre furtif, invisible à l’œil nu, se cache dans l’ombre numérique de vos appareils, guettant vos frappes et vos secrets. Entre la fluidité apparente de votre navigation et la complexité des menaces numériques, comment discerner la vérité ? Dans ce labyrinthe technologique, il existe des signaux subtils qui trahissent la présence d’un keylogger; comprendre ces indices, c’est reprendre le contrôle d’un territoire pourtant si familier. Découvrez les clés pour détecter cette intrusion et renforcer votre défense, avant que le compromis…

Invisible et pourtant omniprésent, le rootkit s’infiltre là où l’œil ne peut percevoir, remodelant la réalité numérique sans crier gare. Au cœur des systèmes que nous croyons maîtriser se cache une menace qui défie les protections traditionnelles, exploitant chaque faille avec une précision chirurgicale. Comment un logiciel qui ne se montre pas peut-il contrôler des machines entières, modifier des processus, et compromettre des environnements entiers sans laisser la moindre trace visible à l’utilisateur ou à l’administrateur ? Plonger dans l’univers des rootkits, c’est comprendre les mécanismes d’une menace sophistiquée, l’art invisible de manipuler un système de l’intérieur, et saisir pourquoi…

Le chemin le plus court n’est pas toujours le plus rapide. Dans l’univers complexe des réseaux, où chaque milliseconde compte, la manière dont un paquet de données emprunte la route peut faire toute la différence. Le protocole MPLS, avec sa capacité à tracer des parcours intelligents à travers un labyrinthe numérique, redéfinit en silence l’efficacité du transfert d’informations. Mais comment une simple « étiquette » peut-elle transformer la fluidité d’une communication d’entreprise, là où les méthodes traditionnelles peinent à suivre ? En plongeant dans cette technologie, vous découvrirez un subtil équilibre entre complexité technique et simplicité opérationnelle, un formalisme qui…

Internet, cet espace où la confiance s’apparente souvent à une simple poignée de main virtuelle, repose sur des mécanismes invisibles mais essentiels. Derrière chaque site sécurisé, un ballet complexe s’opère pour garantir que les certificats numériques ne sont pas que des ornements, mais des gages authentiques d’identité et de sécurité. Pourtant, la question demeure silencieuse et persistante : comment s’assurer en temps réel que ces certificats n’ont pas été compromis, qu’ils n’ont pas perdu leur crédit ? C’est ici que le protocole OCSP entre en scène, offrant une réponse dynamique et cruciale à cette interrogation. Décoder son fonctionnement, c’est plonger…

Invisible mais omniprésent, le proxy inverse joue un rôle essentiel sans jamais se montrer au premier plan. Il orchestre le flux des données, gère les entrées et protège ce qui doit rester caché, tout en assurant une fluidité imperceptible. Pourtant, derrière cette simplicité apparente se cache une architecture complexe capable de transformer la manière dont un réseau s’adapte, se défend et répond. Comment un simple intermédiaire peut-il à la fois optimiser la performance, renforcer la sécurité et offrir une résilience inégalée ? En plongeant au cœur de ce dispositif, vous découvrirez comment il donne vie aux réseaux modernes, alliant finesse…

Il est frappant de constater que, malgré la prolifération des technologies de pointe censées nous protéger, la véritable vulnérabilité réside souvent dans ce qui semble le plus humain : la confiance. Cette étrange faiblesse, qui permet à des inconnus de franchir nos défenses les mieux gardées en manipulant nos émotions, n’est pas seulement une faille technique, mais un miroir brutal de nos relations sociales. Dans un monde interconnecté où nos données se dispersent à la vitesse de la lumière, l’ingénierie sociale s’insinue en exploitant ce fragile équilibre entre vigilance et empathie. Derrière chaque clic précipité, chaque mot échangé sans filtre,…

Contrôler l’accès, c’est plus qu’une barrière qu’on lève ou un code qu’on saisit : c’est un art délicat qui oscille entre sécurité et confiance. Derrière cette simplicité apparente se joue une part essentielle de notre rapport au monde numérique et physique, où chaque décision d’autorisation façonne silencieusement notre sécurité, notre liberté, et parfois même notre identité. Comment s’assurer que l’accès concède à la bonne personne, au bon moment, sans céder aux failles invisibles qui menacent l’intégrité des systèmes ? Cette interrogation, loin d’être anodine, révèle une tension permanente entre protection et ouverture, entre complexité technique et expérience utilisateur. À l’intersection…

La frontière entre l’esprit humain et la technologie, autrefois nette, s’estompe aujourd’hui au cœur même de la cybersécurité. Derrière chaque algorithme censé protéger nos données, il y a un système cognitif en filigrane, une mécanique mentale subtile animant la détection des menaces, la prise de décision en temps réel, et la compréhension des comportements anormaux. Cet équilibre fragile entre intelligence humaine et mécanique soulève une question profonde : comment la science cognitive peut-elle réellement élever la cybersécurité au-delà des simples murs de feu traditionnels, pour anticiper l’imprévisible, décoder l’invisible et neutraliser l’inespéré ? Le recours à la cognition dans un…

Imaginez un paysage professionnel où chacun devient à la fois salarié et architecte de son propre environnement numérique. Là où la frontière entre vie privée et professionnelle s’efface au profit d’une fluidité nouvelle, mais où chaque choix d’appareil personnel transporté dans l’entreprise soulève une complexité insoupçonnée. Le BYOD, acronyme désormais incontournable, n’est pas qu’une simple invitation à apporter son outil habituel au bureau. Il questionne profondément la manière dont la confiance, la sécurité et l’efficacité se tissent dans le quotidien des organisations modernes. Dans cet espace mouvant, où la puissance d’un smartphone ou la rapidité d’un ordinateur portable personnel se…

Ce qui semble aujourd’hui intangible, c’est la frontière entre réseau et sécurité, un mur qu’on croyait solide et qui s’effrite à mesure que les architectures numériques s’étendent. Dans un monde où chaque point de connexion est à la fois une opportunité et une porte ouverte, comment maintenir l’équilibre entre performance et protection ? La réponse ne réside plus dans l’addition de solutions disparates, mais dans une symbiose intelligente, fluide et puissante. La gamme FortiGate FortiWiFi 60F incarne cette transformation. Bien plus qu’un simple pare-feu, elle fusionne contrôle, visibilité et agilité pour redéfinir l’expérience des infrastructures distribuées. Derrière son apparente simplicité…

Dans l’ombre de nos connexions numériques se joue une guerre silencieuse, d’une ampleur que peu imaginent. La cyberguerre n’a pas surgi avec fracas, mais s’est tissée au fil de décennies d’innovations, d’erreurs et d’ambitions démesurées. Cette lutte invisible révèle un paradoxe fascinant : des acteurs souvent isolés peuvent infliger des dégâts monumentaux, redéfinissant sans cesse les frontières entre vulnérabilité et puissance. Quelles sont les racines profondes de ce conflit numérique ? Comment, au-delà du tumulte apparent, certaines attaques sont-elles devenues des symboles, marquant une époque où le virtuel menace le réel ? Au cœur de ce labyrinthe technologique, se dessine…

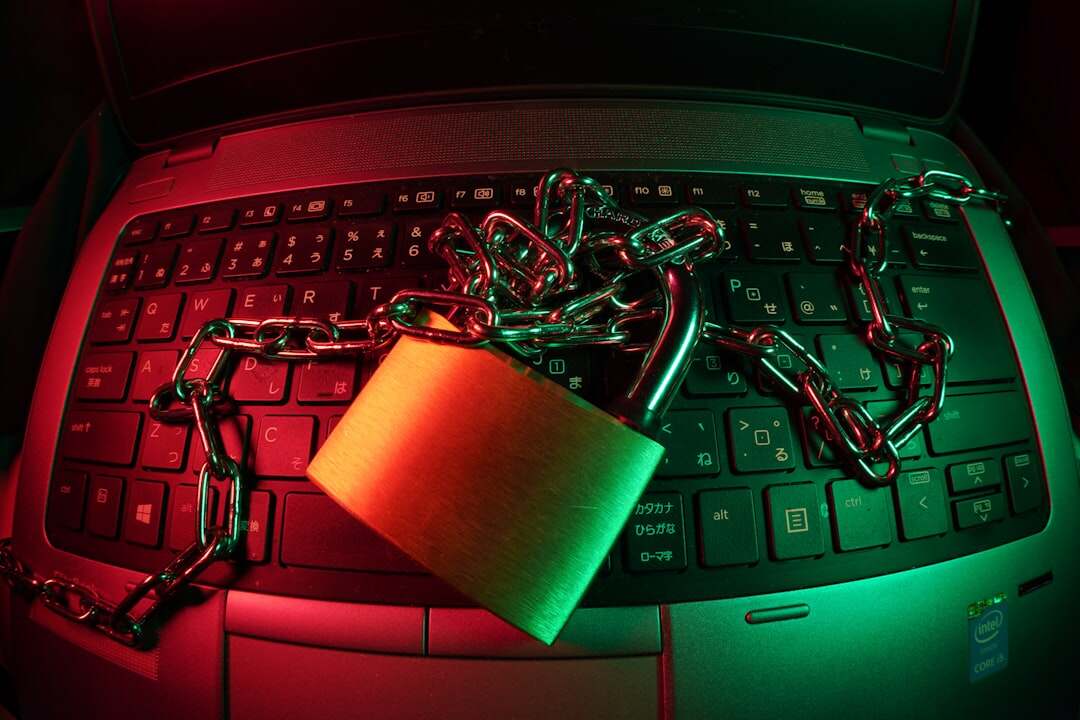

Paradoxalement, ce sont les clés mêmes de notre ère numérique – nos données – qui se retrouvent prises en otage, transformant le progrès en impasse. Ces lignes de code sinistres, invisibles jusqu’à ce qu’il soit trop tard, s’immiscent, verrouillent et exigent rançon. Plus qu’un simple malware, le ransomware révèle une réalité où la maîtrise technique côtoie l’impuissance face à une menace sophistiquée, subtilement dissimulée dans le quotidien connecté. Comment comprendre un adversaire qui ne frappe pas aveuglément, mais calcule, s’adapte, et joue avec nos failles les plus humaines ? En plongeant dans cette mécanique, vous saisirez non seulement la nature…

Chaque connexion à Internet repose sur un équilibre fragile entre permanence et mouvance. Dans un monde où chaque appareil se doit d’être identifié pour exister, l’adresse IP devient à la fois une signature numérique et un point de passage, oscillant entre stabilité et changement. À l’intersection de cette dualité se trouve une réalité pourtant méconnue : celle des adresses IP statiques et dynamiques. Deux concepts qui régissent la façon dont nos ordinateurs, nos serveurs, nos smartphones interagissent, souvent invisibles, mais essentiels à la fluidité de nos échanges numériques. Alors, comment choisir entre une adresse qui se fige dans le temps…

Il suffit d’un simple clic pour que la confiance se transforme en inquiétude, que la normalité s’efface pour laisser place à l’insidieux. Le phishing, cette menace invisible tapie dans nos boîtes de réception, brouille les frontières entre authenticité et manipulation, exploitant nos réflexes les plus naturels. Derrière chaque message, une stratégie minutieuse s’élabore, mêlant psychologie et technologie, à la fois familière et déconcertante. Comment distinguer l’innocence du piège quand tout semble si parfaitement orchestré ? Explorer les mécanismes silencieux de cette pratique révèle non seulement les méthodes employées, mais aussi l’étendue des dégâts qu’une simple erreur peut provoquer. Une compréhension…

À l’heure où la confidentialité devient une monnaie rare, un constat persiste : nos échanges numériques restent paradoxalement exposés, même avec des outils censés garantir leur sécurité. Derrière cette apparente vulnérabilité, l’univers du peer-to-peer se transforme, intégrant la puissance du chiffrement sans sacrifier la fluidité ni la rapidité des échanges. Le VPN Peer-to-Peer bouscule ainsi les idées reçues sur la protection des données en réseau. Mais comment conjuguer cette architecture décentralisée avec les exigences strictes de sécurité et d’anonymat ? Cette énigme interroge autant les professionnels aguerris que les passionnés avertis. Explorons ensemble les mécanismes subtils et les bénéfices insoupçonnés…

Il suffit d’un instant, souvent imperceptible, pour que la confiance placée entre deux interlocuteurs soit subtilement trahie. Invisible, insidieuse, cette trahison intercepte nos échanges, piratant nos dialogues numériques sans que nous en ayons conscience. Dans un monde où chaque message, chaque clic, chaque connexion forge nos interactions quotidiennes, la frontière entre la communication sincère et la manipulation malveillante s’efface avec une inquiétante facilité. Comment discerner le moment exact où un tiers s’immisce dans une conversation, transformant un dialogue privé en une passerelle pour une extraction furtive de données sensibles ? Plonger dans la nature de cette faille, comprendre les mécanismes…

Dans un monde où chaque pixel de nos vies numériques est scruté, la simplicité devient un luxe insoupçonné. Le routeur VPN, souvent réduit à une simple pièce de matériel, cache une alchimie complexe entre sécurité, liberté et technologie. Il ne s’agit pas seulement d’une connexion sécurisée, mais d’un vrai trait d’union entre votre réseau domestique et le vaste univers d’Internet, avec ses risques et ses promesses. Au-delà des notions basiques, comment ces dispositifs réussissent-ils à orchestrer la confidentialité de multiples appareils, parfois aussi disparates que vos smartphones, consoles de jeux ou téléviseurs intelligents ? Peut-on vraiment leur faire confiance pour…

La puissance se glisse souvent entre nos doigts, insaisissable, tantôt manifeste, tantôt subtile, toujours paradoxale. Elle oriente des destins, modèle les environnements, parfois sans que l’on en perçoive la mécanique. Pourtant, au-delà de ce qui s’exprime en surface, sa nature révèle des nuances que l’on se refuse trop souvent à explorer, prisonniers d’une vision figée ou trop simpliste. Quel est donc ce levier invisible qui transforme des dynamiques sociales, personnelles ou technologiques ? Entre force brute et contrôle discret, la puissance déploie ses multiples visages et invite à une réflexion fine, chargée de tension entre pouvoir apparent et influence réelle.…

Chaque donnée que nous échangeons, chaque détail que nous partageons, tisse une toile invisible autour de nous. Invisible, mais pourtant d’une précision redoutable, cette toile contient des fragments de notre identité, des bribes de notre existence que l’on appelle informations personnelles identifiables. Ce sont elles qui, discrètement, définissent qui nous sommes aux yeux du numérique et parfois, celles qui peuvent nous mettre en danger. Mais où tracer la ligne entre protéger ces éléments sacrés et permettre la fluidité des interactions modernes ? Dans cette zone grise, les enjeux foisonnent et les questions s’entrechoquent : comment garantir la sécurité de ces…

La confiance numérique, si fragile et pourtant si vitale, se bâtit souvent sur des structures invisibles, des lignes de code que personne ne remarque jusqu’à ce qu’elles se déchirent. Au cœur de cette vulnérabilité se niche une menace insidieuse, une faille qui exploite la curiosité naturelle et la routine des utilisateurs. Le cross-site scripting, ou XSS, n’est pas qu’un simple bug informatique : il incarne ce paradoxe du moderne, où la richesse interactive d’un site peut à tout moment devenir son talon d’Achille. Comment une fonction conçue pour enrichir l’expérience en ligne se transforme-t-elle soudain en porte ouverte pour des…

Internet, ce vaste réseau invisible qui relie chaque coin du globe, repose sur un dialogue silencieux et perpétuel entre machines. Au cœur de ce ballet complexe, un protocole souvent méconnu joue un rôle fondamental : le Border Gateway Protocol, ou BGP. À première vue, il semble simple, presque transparent, mais c’est précisément cette discrétion qui masque une dynamique d’une rare complexité. Comment un système aussi essentiel peut-il être à la fois puissant et vulnérable ? En explorant les coulisses de BGP, on découvre non seulement les mécanismes rigoureux qui orchestrent l’échange des données mondiales, mais aussi les paradoxes et défis…

Imaginez un monde où l’accès à vos ressources informatiques ne dépend plus de la puissance brute de chaque poste de travail, mais d’une intelligence centralisée capable de protéger, d’optimiser et de simplifier chaque interaction. Derrière cette idée, souvent invisible, se cache le client léger, un outil dont on sous-estime trop souvent la portée. À l’heure où la sécurité et la flexibilité dictent les exigences des organisations, ce concept remet en question notre manière traditionnelle de concevoir le poste utilisateur. Pourtant, il soulève aussi des questions essentielles : comment repenser l’équilibre entre contrôle et autonomie ? Quelle place pour la puissance…

Il suffit parfois d’une succession obstinée d’essais pour briser la forteresse numérique la plus solide. L’attaque par force brute, loin d’être un vestige d’une époque révolue, incarne cette force brute implacable, presque mécanique, qui, derrière sa simplicité apparente, recèle une puissance redoutable. Dans l’ombre des systèmes ultra-sophistiqués, ce processus patient et méthodique s’ingénie à dévoiler ce que nous croyons le plus intime : nos mots de passe, nos clés, nos accès protégés. Mais qu’est-ce qui rend cette méthode si persistante, et pourtant si insidieuse, dans un univers qui évolue à grands pas entre innovation et protection ? Comprendre ce mécanisme,…

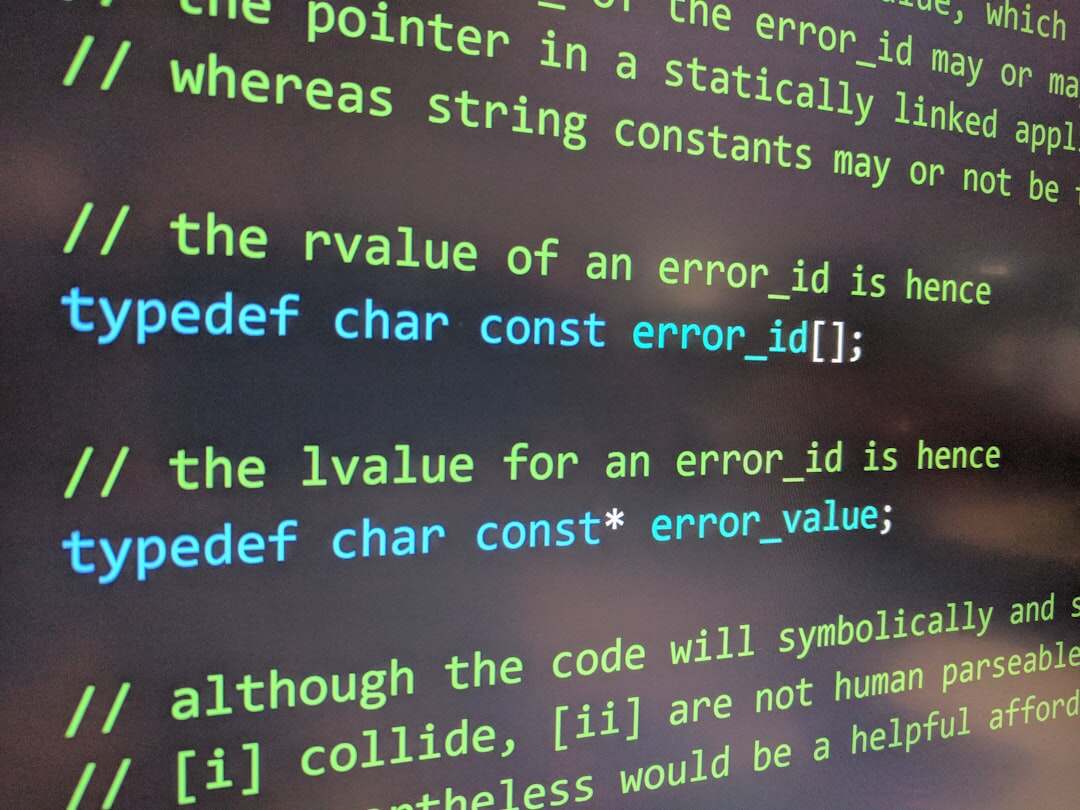

Le rythme effréné du développement logiciel s’accélère, et pourtant, plus on s’enfonce dans la complexité des applications, plus la marge d’erreur se réduit. Dans cet équilibre délicat, comment maintenir une cadence soutenue sans sacrifier la qualité ni la sécurité ? Les pipelines CI/CD ne sont pas simplement une nouveauté technologique : ce sont les artères invisibles qui irriguent aujourd’hui le cœur même du déploiement logiciel. Invisible n’est cependant pas synonyme d’intangible. Derrière cette automatisation apparente se cache toute une mécanique façonnée par des choix précis et des règles strictes, où chaque étape joue un rôle crucial dans le fragile acte de…

Au moment où les réseaux traditionnels s’étirent entre rigidité et coûts croissants, une révolution discrète mais puissante s’installe. Le SD-WAN. Derrière cet acronyme se cache bien plus qu’une simple évolution technique : c’est une refonte profonde de la manière dont la connectivité s’invente, se pilote, s’adapte. Alors que le monde s’oriente vers des infrastructures distribuées et des environnements hybrides complexes, cette innovation promet de libérer les réseaux étendus des chaînes qui les entravent. Pourtant, malgré son potentiel évident, comment garantir que cette nouvelle approche ne devienne pas simplement un gadget supplémentaire dans un paysage déjà saturé d’options ? Il s’agit…

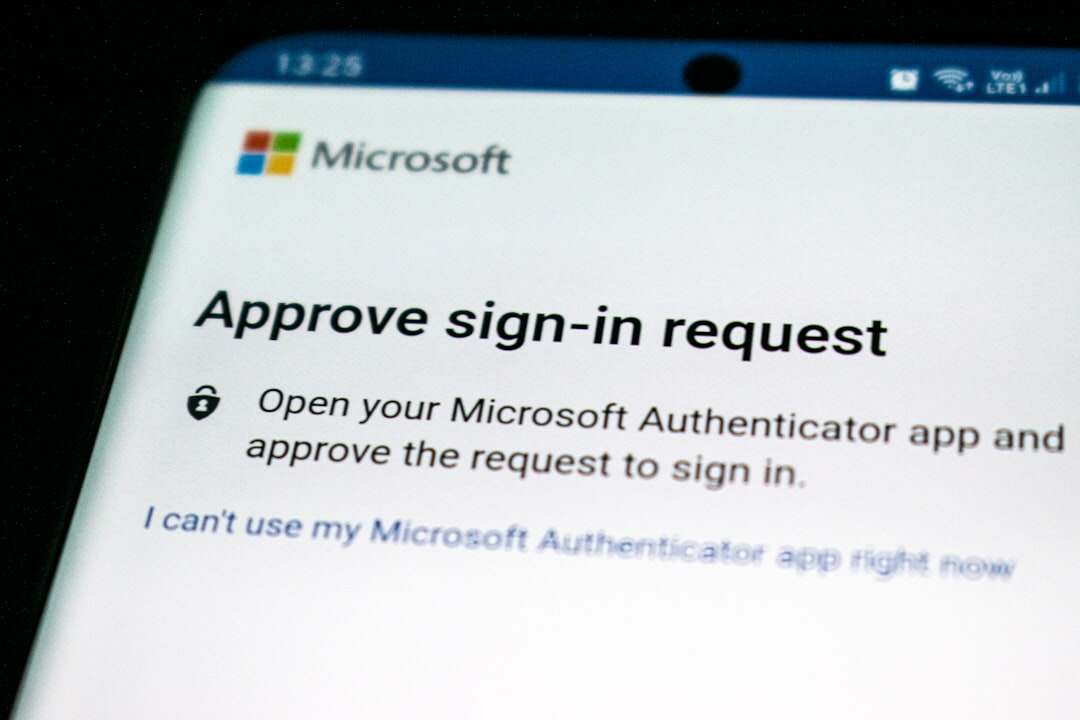

À l’ère où un simple mot de passe ne suffit plus à protéger nos identités numériques, la sécurité se fait prisée et paradoxalement fragile. Les cyberattaques se multiplient, s’adaptent, rendant chaque accès vulnérable. Pourtant, dans cette complexité, l’authentification multifacteur se présente comme ce rempart discret mais puissant, capable de déjouer les pièges les plus sophistiqués. Comment un simple ajout d’étapes peut-il transformer radicalement la confiance accordée à une connexion ? Derrière cette simplicité apparente, se cache un mécanisme subtil, fondamental à saisir pour quiconque tient à la robustesse de ses systèmes. Découvrir comment cette couche supplémentaire agit véritablement, au-delà des…

La sécurité numérique est une course contre la montre, où l’adversaire invisibilisé trouve chaque jour de nouvelles fissures pour infiltrer nos systèmes. Pourtant, au cœur de cette bataille, un langage commun s’est imposé, mesurant, comparant et ordonnant ces menaces autrement imprévisibles. Le système CVSS, loin d’être un simple jargon technique, est devenu l’écho d’une vulnérabilité, un indice chiffré traduisant l’intensité du danger qui pèse sur un réseau. Mais ce score, aussi précis qu’il paraisse, peut-il réellement refléter la complexité d’une attaque ou le contexte si particulier de chaque infrastructure ? Derrière cette note, se cache toute une mécanique où chaque…

Chaque appareil connecté à Internet porte une adresse, une identité numérique souvent invisible mais essentielle. Pourtant, cette identité se transforme en permanence, s’adaptant sans relâche à un univers en mouvement. Le DNS dynamique, ou DDNS, joue ce rôle insoupçonné : il orchestre cette métamorphose silencieuse, reliant constamment des noms familiers à des adresses en perpétuelle évolution. Mais comment un système capable de cette permanence dans l’instable parvient-il à maintenir cet équilibre fragile ? Au cœur de cette interrogation complexe, se révèle une technologie qui, loin d’être uniquement technique, incarne une réponse ingénieuse aux défis d’une connectivité sans cesse renouvelée. Plongeons…

Il est fascinant de constater que pour mieux se défendre, certaines stratégies dans la cybersécurité consistent à tendre des pièges toujours plus sophistiqués. Un paradoxe saisissant : attirer l’ennemi dans un labyrinthe artificiel, sous un feu qu’il croit réel, pour finalement exclure tout danger et saisir les failles invisibles. Dans cet univers interconnecté où chaque clic peut ouvrir une porte vers l’inconnu, les honeypots émergent comme des sentinelles silencieuses, déployées pour observer sans alerter, pour capter l’intention plus que l’action. Mais qu’est-ce qui justifie cette imitation trompeuse, et surtout, jusqu’où ces leurres peuvent-ils nous révéler la nature même des menaces…

Chaque appareil mobile est à la fois une porte d’entrée et un terrain d’expérimentation – un paradoxe où la liberté se mêle à la vulnérabilité. Tandis que ces outils façonnent nos façons de travailler, ils soulèvent un défi crucial : comment préserver la sécurité sans étouffer l’agilité nécessaire à la productivité ? Dans un univers où la frontière entre accès et intrusion se fait plus floue, la gestion des dispositifs mobiles devient un enjeu bien plus subtil que la simple protection. Quelle architecture invisible, quel équilibre dynamique peut garantir aux entreprises de tirer parti de cette mobilité sans céder à…

Il est fascinant de constater combien la frontière entre sécurité et efficacité réseau s’efface avec une telle fluidité. La série FortiGate FortiWiFi 40F ne se contente pas d’étirer les standards : elle redéfinit la façon dont les entreprises anticipent et gèrent leurs infrastructures. Dans un monde où la menace ne pardonne aucune faille, comment conjuguer performance et protection sans compromis ? À travers cette exploration technique, vous découvrirez comment cette convergence, à la croisée du firewall nouvelle génération et du SD-WAN intégré, ouvre une nouvelle ère pour les réseaux distribués. Une promesse technologique où chaque détail compte, au service d’une…

La communication numérique, si fluide en apparence, repose sur un ballet complexe où chaque mouvement compte. Derrière la simplicité d’un clic ou d’un message transmis en un instant, se cache une architecture subtile, souvent invisible, dont la maîtrise transforme notre regard sur les réseaux. Ce réseau que nous utilisons sans y penser est orchestré par un cadre structurant, un modèle qui divise l’atome en couches distinctes, chacune indispensable à la magie de l’échange. Mais cette décomposition soulève autant de questions qu’elle offre de réponses : comment chaque couche interagit-elle, comment communiquent-elles, et surtout, que révèle leur collaboration sur la nature…

Chaque fois que vous tapez une adresse familière dans la barre de votre navigateur, un ballet invisible s’enclenche, orchestré par des entités que l’on connaît bien sans jamais vraiment les voir : les serveurs DNS. Ces intermédiaires silencieux traduisent en un éclair des chaînes de caractères en adresses numériques, essentielles pour connecter l’immense toile d’Internet. Pourtant, derrière cette simplicité apparente se cache un mécanisme d’une complexité fascinante, fondé sur un échange subtil entre votre appareil et un réseau global de serveurs. Quelles ressources sont mobilisées pour que, dans une fraction de seconde, la requête soit traduite avec précision ? Comment…

Dans un monde où chaque clic laisse une empreinte indélébile, nous naviguons sans cesse sur un océan d’informations scrutées, recoupées, parfois exploitées sans que l’on s’en aperçoive. Cacher son adresse IP n’est plus simplement une option pour les initiés, mais une nécessité presque imperceptible, un bouclier invisible contre le voyeurisme numérique. Pourtant, derrière cette façade de sécurité apparente, un mécanisme complexe s’active en silence, redessinant la frontière entre liberté et contrôle. Peut-on véritablement s’abriter derrière un VPN, ou n’est-ce qu’un voile fragile qui dissimule les données sans jamais les enfermer vraiment ? En déchiffrant ce lien crypté et ces tunnels…

Le langage des réseaux, bien que souvent invisible, orchestre chaque instant de nos échanges numériques. Sous cette surface familière se cachent deux architectures conçues pour faire parler les machines entre elles, et pourtant, elles ne parlent pas tout à fait la même langue. Le modèle TCP/IP, érigé en standard pragmatique, se dresse face au modèle OSI, plus théorique, presque conceptuel dans sa démarche. Entre ces deux paradigmes, une tension subtile émerge : faut-il privilégier la simplicité et l’efficacité, ou viser une compréhension granulaire et exhaustive ? Cette interrogation n’est pas qu’un débat technique, elle invite à repenser notre manière d’appréhender…

Le danger ne se manifeste pas toujours par des intrusions bruyantes, parfois il s’immisce en silence, camouflé dans la confiance que nous accordons à chaque clic. La falsification de requêtes intersites, ou CSRF, joue sur cette illusion subtile : une attaque qui exploite la mécanique même conçue pour protéger, transformant l’authentification en une faille béante. Dans cet espace où les sessions utilisateur et les jetons de sécurité devraient être des remparts infranchissables, un simple oubli dans le cercle de validation peut tout changer. Quels sont les rouages exacts de cette fragilité ? Comment une interaction dès lors banale peut-elle être…

C’est étrange, n’est-ce pas, de devoir prouver que l’on est humain pour simplement naviguer sur Internet ? Cette validation digitale, souvent réduite à un simple geste – taper des lettres floues, cliquer sur des images ou cocher une case – est devenue un passage presque obligé. Pourtant, derrière cette routine anodine se cache une lutte silencieuse, une frontière fragile entre homme et machine. Comment un système aussi discret parvient-il à déjouer les ruses des robots, toujours plus rusés, et à protéger nos espaces numériques ? Ce paradoxe soulève autant d’interrogations que d’émerveillements, entre technologie avancée et interaction quotidienne. Entrer dans…

Il y a une fascinante dualité dans la notion même de bot : conçus pour alléger notre charge de travail, ils sont pourtant capables de bouleverser les règles du jeu numérique. Invisibles, agiles, ces entités programmées s’immiscent partout, parfois sans que nous les percevions, accomplissant avec une efficacité redoutable ce que nous aurions mis des heures à réaliser. Mais que vaut cette rapidité quand le même mécanisme peut se retourner contre nous, se muer en menace sourde et insidieuse ? Dans ce microcosme en constante évolution, comprendre comment ces programmes fonctionnent ne relève plus du simple intérêt technique, c’est une…

Chaque appareil connecté est à la fois un point d’accès et une potentielle faille. Pourtant, au cœur de cette tension, la sécurité des endpoints demeure trop souvent une notion floue, reléguée au second plan. On imagine aisément un pare-feu dressé comme un bouclier infranchissable, alors que la véritable bataille se joue bien plus près, dans l’intimité des dispositifs qui façonnent notre quotidien professionnel. Quels mécanismes protègent réellement ces terminaux exposés aux flux incessants et aux multiples risques ? Et surtout, comment conjuguer liberté d’accès et exigences de sécurité dans un monde où les frontières du réseau explosent ? Plonger dans…

Dans un monde hyperconnecté, où chaque octet traverse des centaines de barrières invisibles, la sécurité ne se négocie plus à la légère. Pourtant, derrière cette quête quasi obsessionnelle de protection, une mécanique subtile et souvent méconnue tient les rênes du contrôle : les listes de contrôle d’accès, ou ACL. Elles tracent, en silence, des frontières numériques aussi strictes que déterminantes. Comment assurer que seuls les bons interlocuteurs franchissent la porte sans jamais ralentir le flux naturel des échanges ? C’est là que le paradoxe s’installe, entre ouverture nécessaire et fermeture impérative. Comprendre ces sentinelles du réseau, maîtriser leur art, c’est…

On protège souvent ce qui est visible, ce qui se montre, ce qui impose sa présence. Pourtant, dans le paysage mouvant de la cybersécurité, ce sont souvent les sentinelles invisibles qui déroulent le premier fil d’alarme. Imaginez un système qui ne lutte pas en première ligne contre l’ennemi, mais qui, par sa discrétion, révèle ses mouvements avant même que l’assaut ne commence. Cette idée, à la fois simple et puissante, soulève une interrogation cruciale : comment repérer l’assaut dans un monde où tout semble pouvoir se dissimuler ? Dans cet univers numérique où les attaques se sophistiquent et mutent, où…

Dans un monde où les données se dérobent au moindre souffle numérique, la sécurité devient une quête incessante et paradoxale. Comment protéger l’inviolable lorsque tout est connecté ? Derrière chaque échange crypté, souvent invisible aux yeux, existe une sentinelle discrète et implacable : le module de sécurité matérielle. Ce mécanisme, loin d’être un simple coffre-fort digital, orchestre avec rigueur la confidentialité des clés les plus précieuses de votre système. Il ne s’agit pas seulement de protéger, mais de contrôler l’inaccessible tout en le rendant disponible à ceux qui en ont légitimement besoin. Quelle alchimie subtile rend cela possible ? En…

Le réseau, cette toile invisible qui soutient notre quotidien numérique, est souvent perçu comme un territoire à la fois familier et étranger. Pourtant, derrière son façade lisse, se cache une bataille silencieuse où chaque connexion non autorisée menace de tout compromettre. Comment s’assurer que la porte d’entrée ne s’ouvre qu’aux visiteurs de confiance, sans jamais céder à la simplicité des clés faciles à reproduire ? C’est là qu’émerge l’enjeu complexe de l’authentification 802.1X, un mécanisme discret mais crucial, capable de transformer un réseau vulnérable en forteresse. Ce précieux équilibre, à la croisée de la vigilance et de la flexibilité, vous…

Dans le vaste univers de l’Internet, chaque clic déclenche une danse complexe entre serveurs cachés et données en mouvement. Au cœur de cette chorégraphie silencieuse, le délai de vie, ou TTL, agit comme un chef d’orchestre invisible, régulant le flux d’informations pour donner forme et rapidité à nos navigations. Pourtant, derrière cette notion technique se cache un équilibre subtil, un compromis entre instantanéité et stabilité, entre fréquence des mises à jour et performance du réseau. Quelle est précisément la place de ce paramètre dans le fonctionnement du DNS, cette architecture vitale du web ? Comprendre le TTL, c’est plonger dans…

Si l’on pense souvent à la sécurité informatique comme à un verrou protégeant une porte, il faut pourtant reconnaître que cette métaphore reste simpliste face à la complexité des réseaux modernes. Les systèmes d’information ne se contentent pas de bloquer ou d’ouvrir l’accès ; ils doivent comprendre exactement qui frappe à la porte, ce qu’il est autorisé à faire à l’intérieur, et tracer avec précision chacun de ses mouvements. Ce triptyque – authentification, autorisation et comptabilité – établit un équilibre fragile entre protection rigoureuse et gestion fluide des droits utilisateurs. Mais comment ce cadre, malgré ses apparentes évidences, parvient-il à…

Chaque message reçu semble familier, presque trop exact pour être innocent. Pourtant, derrière ces mots soigneusement choisis, se cache un danger aussi précis qu’invisible : le spear phishing. Cette menace, subtile et insidieuse, s’attaque à nos failles les plus intimes, exploitant le lien de confiance que nous tissons au quotidien. Comment alors déjouer ces ruses, quand la frontière entre vérité et duperie s’amincit à mesure que la technologie progresse ? Entre finesse d’élaboration et sophistication des assaillants, se joue une bataille dont la compréhension approfondie pourrait bien être la clé pour préserver ce que nous croyons sûr. La menace du…