Il n’y a jamais eu autant de connexions et pourtant, le monde semble plus fragmenté que jamais. Derrière cette apparente contradiction, les réseaux étendus-ces architectures invisibles qui relient nos vies dispersées-sont la toile essentielle, souvent méconnue, qui tisse la continuité numérique entre des espaces physiques distants. Les réseaux locaux gardent le close-up, mais les WAN étendent la scène, embrassant continents et fuseaux horaires.

Comment ces réseaux parviennent-ils à maintenir une fluidité, une rapidité et une sécurité dans un univers où les points de connexion se multiplient sans cesse ? Plus qu’un simple maillage technique, le WAN est une stratégie, une mécanique délicate, où chaque composante doit concilier performance et agilité dans un environnement en perpétuelle mutation.

Plonger dans la technologie des réseaux étendus, c’est saisir cette complexité organique, découvrir les choix qui dessinent la topologie numérique globale et comprendre enfin les leviers qui permettent à notre monde connecté de rester cohérent, efficace, en mouvement.

Les réseaux étendus, ou WAN, sont souvent les artères invisibles qui maintiennent les entreprises, les institutions et les services publics connectés sur des distances parfois colossales. Pourtant, ces réseaux larges ne sont pas sans failles notables, notamment en matière de sécurité et de gestion. Entre complexité technique et enjeux de confidentialité, le WAN incarne une technologie qui se conjugue aujourd’hui à la rapidité et à la fiabilité, mais requiert aussi une attention particulière aux vulnérabilités inhérentes.

Comment fonctionne un réseau étendu ?

Un WAN relève de la mise en relation de réseaux locaux (LAN) dispersés géographiquement. Techniquement parlant, il agit comme un réseau de réseaux. Concrètement, il permet à des employés distants, à des succursales réparties sur différents continents, voire à des data centers d’échanger des informations comme s’ils étaient regroupés à un même endroit physique.

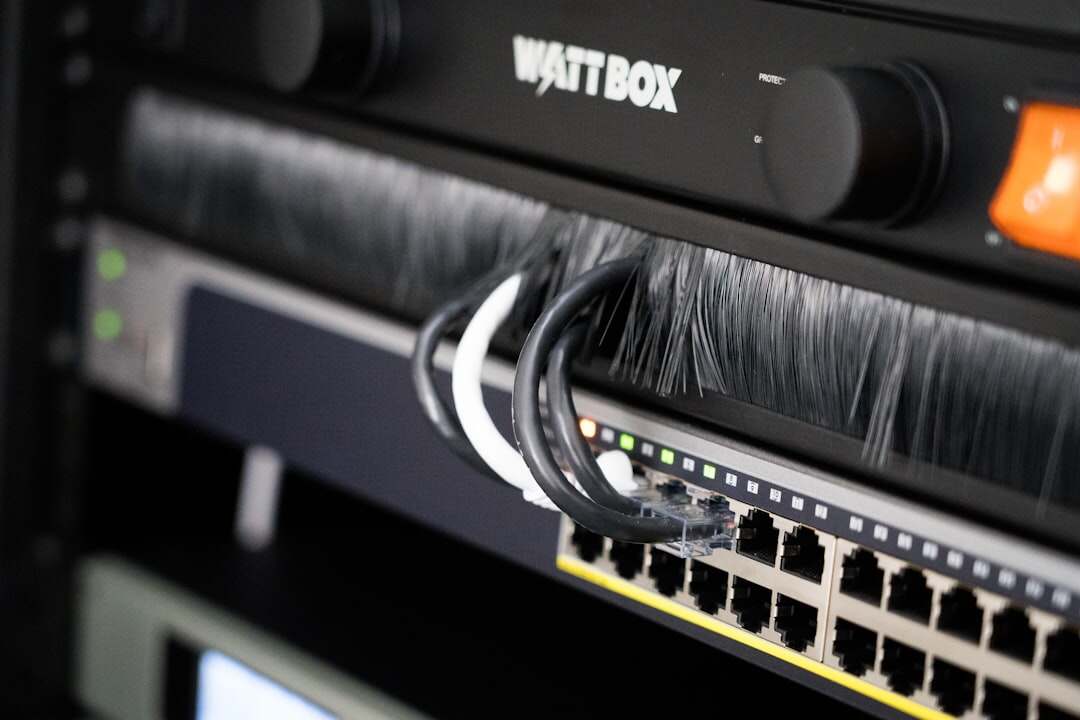

Cette interconnexion repose sur plusieurs technologies. D’abord, des lignes louées, des connexions privées garantissant une bande passante stable entre deux sites précis. Ensuite, les liaisons par fibre optique, qui assurent des échanges de données à très haute vitesse via la transmission de lumière. Pour les zones isolées, les liaisons satellites trouvent leur place, malgré une latence souvent plus importante.

La transmission s’effectue sous forme de paquets de données que des routeurs analysent pour déterminer le trajet le plus approprié, en tenant compte de la congestion ou des capacités disponibles. Selon la topologie et la nature du trafic, la complexité peut rapidement croître, exigeant une orchestration précise des flux.

Pourquoi les WAN occupent-ils une place stratégique ?

Les WAN permettent d’étendre la portée des réseaux, bien au-delà des limites physiques d’un bureau ou d’un datacenter. Cela facilite une multitude de fonctions : communication intersites, partage de ressources, accès centralisé aux données et applications critiques, indépendamment de la localisation des utilisateurs.

La dimension économique n’est pas en reste. Un WAN bien conçu limite les doublons d’infrastructures, optimise l’utilisation des ressources informatiques et permet une meilleure visibilité des opérations à l’échelle globale. Sans cela, la gestion multisite deviendrait un défi majeure, ralentissant l’activité et multipliant les risques d’erreur et d’incompatibilité.

Ce que ça transforme dans la pratique

L’apparition des SD-WAN (Software-Defined WAN) illustre parfaitement une évolution décisive. Ces technologies logicielles automatisent la gestion du trafic, répartissent intelligemment les flux entre différents types de connexions (MPLS, internet haut débit, 4G/5G)… et adaptent en temps réel les priorités selon les applications.

Cela change la donne pour les entreprises : flexibilité accrue, optimisation des coûts et surtout amélioration de l’expérience utilisateur, notamment pour des services gourmands en bande passante comme la visioconférence. En même temps, il faut intégrer des mesures de sécurité avancées, car la multiplication des points d’accès élargit la surface d’attaque, rendant l’utilisation de VPN et de systèmes de chiffrement indispensables.

Quels enjeux pour demain ?

Le futur des WAN est à la croisée des chemins entre connectivité universelle et sécurité renforcée. Alors que l’adoption croissante du cloud et des environnements multicloud oblige à revoir les architectures traditionnelles, la question de la confidentialité et de la conformité réglementaire devient un défi permanent.

La multiplication des objets connectés et la généralisation du télétravail accentuent la complexité. Dans ce contexte, les architectures WAN doivent intégrer des mécanismes intelligents pour simplifier la gestion tout en automatisant la détection et la prévention des menaces, sans nuire aux performances.

Un autre aspect souvent négligé réside dans l’impact environnemental. L’expansion exponentielle des infrastructures réseau entraîne une consommation énergétique accrue. Optimiser les WAN pour réduire cet impact sans perdre en efficacité représente un défi que les acteurs du secteur doivent anticiper.

À terme, la capacité à intercéder entre haute performance, sécurité et soutenabilité définira la robustesse des réseaux étendus. Comprendre en profondeur leur fonctionnement, leur rôle et leurs limites aide à mieux appréhender les enjeux multiples qu’ils soulèvent. Pour aller plus loin dans la compréhension des architectures réseaux, l’étude du modèle OSI offre une base solide.

Enfin, il ne faut pas négliger l’importance de la sécurité, enjeux traités dans des ressources telles que la cybersécurité pour PME. La architecture WAN dans son ensemble révèle toute l’étendue des défis techniques et organisationnels qui en découlent, fautes d’une vigilance continue.

En réalité, un réseau étendu n’est pas seulement un maillage de câbles et de protocoles. C’est un socle d’échanges qui traduit les mutations économiques et sociétales, tissant les liens indispensables à la vie numérique moderne.

Si une phrase semble trop parfaite, casse-la.

Si le ton devient trop lisse, rends-le plus humain.

Écris comme si tu parlais à voix basse à quelqu’un d’intelligent.

Passionné par les nouvelles technologies depuis plus de 20 ans, j'exerce en tant qu'expert tech avec une spécialisation en développement et innovation. Toujours à la recherche de solutions performantes, je mets mon expérience au service de projets ambitieux.