Les virus informatiques, une faille sournoise dans nos systèmes

Un virus informatique n’est ni visible ni tangible, mais ses effets peuvent être dévastateurs. En manipulant des logiciels et des fichiers, il s’infiltre dans les systèmes connectés, provoquant des dysfonctionnements, la perte d’informations, voire des brèches de sécurité majeures. Cette contamination silencieuse remet en question la confiance que l’on porte à nos outils numériques, pourtant omniprésents dans le travail, la communication et le divertissement. Entendre parler de virus sur Internet ne se limite pas à une menace abstraite : en réalité, c’est une vulnérabilité concrète qui peut exiger des ressources importantes pour être maîtrisée.

Le mécanisme d’action d’un virus informatique

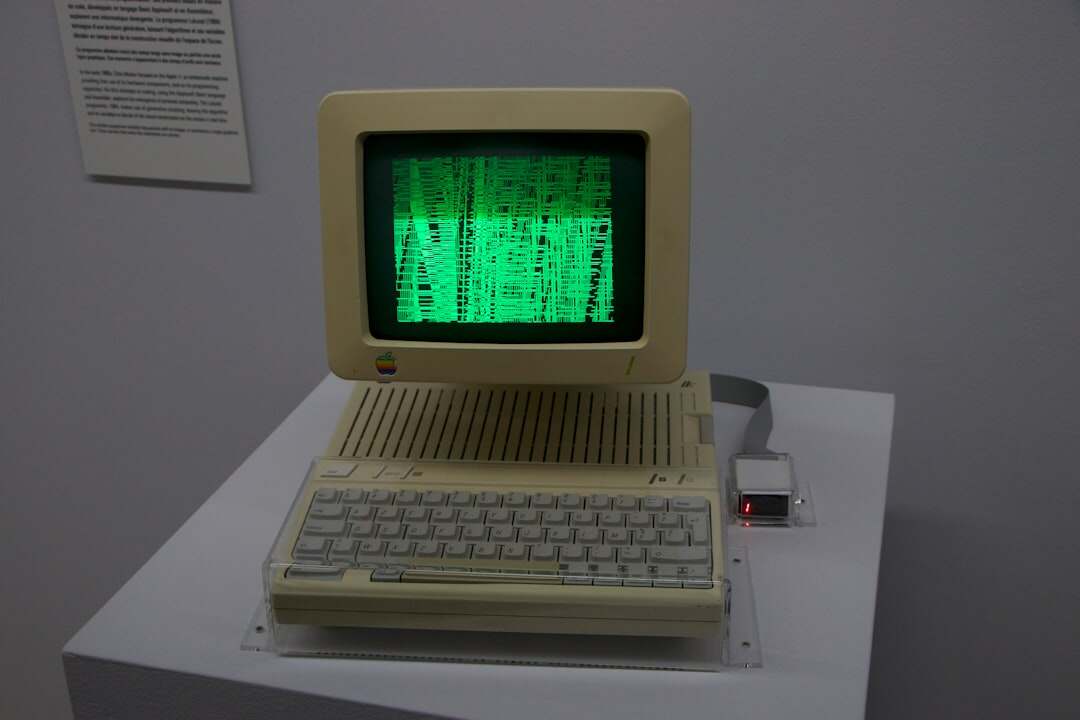

Imaginez un parasite microscopique qui se fixe sur un organisme vivant pour se multiplier et contaminer d’autres individus. C’est exactement ce que fait un virus informatique. Techniquement, il s’agit d’un logiciel malveillant – ou malware – conçu pour s’insérer dans un « fichier hôte » exécutable. Lorsque ce fichier est activé, le virus injecte son propre code dans la mémoire de l’ordinateur, lui permettant de se propager vers d’autres fichiers et dispositifs reliés.

Ce fichier hôte peut être un programme, un document, voire une pièce jointe d’email. Dès que l’utilisateur ouvre ce fichier, sans le savoir, il lance le programme viral. Le virus peut alors modifier des données, altérer des programmes, ou transmettre sa charge virale via les réseaux et supports amovibles – comme les clés USB ou les disques durs externes. La propagation est parfois accélérée par des pratiques courantes, comme le partage de fichiers ou une navigation sans vigilance.

Pourquoi cette menace compte-t-elle ?

Les virus ne sont pas simplement des nuisances techniques ; ils peuvent compromettre l’intégrité et la confidentialité des données personnelles et professionnelles. Le risque dépasse la simple lenteur d’un ordinateur. Certains virus peuvent provoquer la corruption durable des fichiers, exfiltrer des informations sensibles, voire rendre un système inutilisable, forçant l’utilisateur à des restaurations complexes ou à des pertes financières.

Le fait que les virus exploitent les comportements humains – un clic imprudent, un téléchargement hasardeux – souligne la nécessité d’une vigilance informatique au quotidien. Plus que jamais, comprendre le fonctionnement de ces menaces aide à éviter des escalades dommageables. Comme pour la sécurité sur Internet en général, le problème n’est pas seulement technique – c’est aussi un défi humain, social et organisationnel. Pour approfondir ces enjeux, consulter des ressources sur la sécurité sur Internet et les bonnes pratiques est pertinent.

Les changements induits par la présence des virus

L’apparition et l’évolution des virus ont transformé notre rapport aux technologies numériques. On ne peut plus simplement utiliser un ordinateur ou un smartphone en ignorant les risques cachés derrière des interfaces simplifiées. L’émergence de virus sophistiqués comme les virus multipartites, capables de se loger à divers endroits d’un système, ou les virus réseau qui peuvent paralyser des infrastructures entières, change la donne.

Les logiciels antivirus et pare-feux ne sont plus des accessoires, mais des gardiens actifs indispensables. Un pare-feu, pour donner une image, c’est un vigile à l’entrée d’un bâtiment ; il filtre les entrées suspectes mais ne peut pas tout stopper. Similairement, les antivirus détectent les comportements malicieux, mais un virus nouveau ou malware inconnu peut passer à travers les mailles du filet.

Cette réalité conduit aussi à une évolution des formations et des sensibilisations aux risques cybernétiques, au travail et chez soi, dans le but de limiter les vecteurs d’infection. Cela rejoint les préoccupations plus larges liées à la prévention des pertes de données dans les entreprises.

Projection dans l’avenir : vigilance et adaptation continue

Les virus informatiques sont en constante mutation. Ils exploitent à la fois des failles logicielles et les comportements pour s’infiltrer. Le défi de demain sera d’adopter un équilibre entre innovation technologique et protection fiable. Par exemple, avec la montée en puissance des objets connectés, les risques sont amplifiés puisque ces dispositifs communiquent en permanence et souvent sans contrôles rigoureux (détails sur la sécurité des objets connectés).

Par ailleurs, le ciblage personnalisé via des techniques comme le phishing par whaling rend certains comptes d’utilisateurs plus vulnérables que jamais (comprendre les formes ciblées de phishing).

Face à ces défis, se tenir informé des tendances, disposer d’outils de protection à jour, et cultiver une attitude critique vis-à-vis des fichiers et liens reçus restent des lignes de défense valides. Cette vigilance est d’autant plus nécessaire que les modes de diffusion des virus évoluent avec les pratiques connectées – par exemple, la messagerie Zimbra, qui s’est popularisée dans certains cercles, présente aussi ses propres risques à considérer (analyse sécurité Zimbra).

L’équilibre entre bénéfices technologiques et risques associés reste un enjeu technique, humain et éthique à suivre attentivement. Dans ce combat numérique permanent, comprendre les virus informatiques, c’est pouvoir mieux s’en protéger.

Si une phrase semble trop parfaite, casse-la.

Si le ton devient trop lisse, rends-le plus humain.

Écris comme si tu parlais à voix basse à quelqu’un d’intelligent.

Passionné par les nouvelles technologies depuis plus de 20 ans, j’exerce en tant qu’expert tech avec une spécialisation en développement et innovation. Toujours à la recherche de solutions performantes, je mets mon expérience au service de projets ambitieux.