Dans un monde hyperconnecté, où chaque octet traverse des centaines de barrières invisibles, la sécurité ne se négocie plus à la légère. Pourtant, derrière cette quête quasi obsessionnelle de protection, une mécanique subtile et souvent méconnue tient les rênes du contrôle : les listes de contrôle d’accès, ou ACL. Elles tracent, en silence, des frontières numériques aussi strictes que déterminantes. Comment assurer que seuls les bons interlocuteurs franchissent la porte sans jamais ralentir le flux naturel des échanges ? C’est là que le paradoxe s’installe, entre ouverture nécessaire et fermeture impérative. Comprendre ces sentinelles du réseau, maîtriser leur art, c’est enfin percer un secret qui fait toute la différence entre vulnérabilité exposée et défense sophistiquée. Un univers où chaque règle, chaque exception, redéfinit la manière dont les mondes numériques se sécurisent et communiquent.Bienvenue au cœur d’un système fondamental, mais délicat, qui guide et filtre la vie des réseaux.

Comprendre les listes de contrôle d’accès réseau (ACL) : le garde-fou numérique à l’œuvre

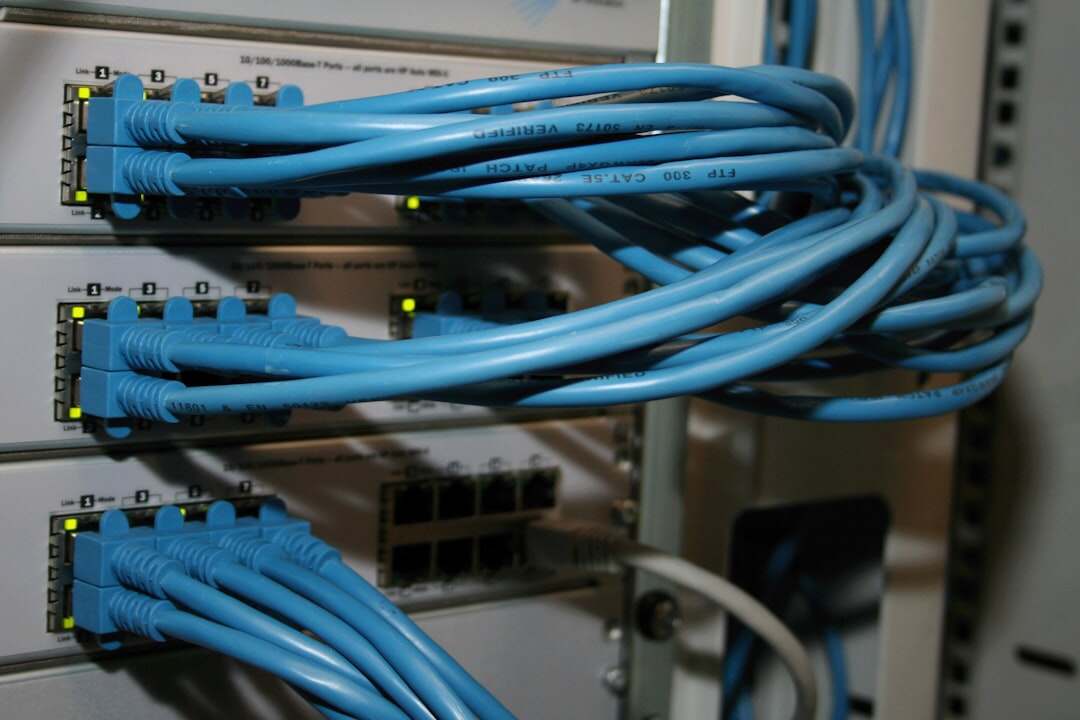

Chaque jour, des millions de paquets de données traversent nos réseaux. Mais tous ne devraient pas y avoir accès. Le défi ? Contrôler le passage sans ralentir le flux naturel. C’est là qu’intervient la liste de contrôle d’accès réseau, ou ACL. En apparence simple, cette technique est un pilier discret de la sécurité des réseaux, un filtrage minutieux agissant comme un vigile qui laisse passer… ou pas.

Fonctionnement des ACL : quand le numérique se dote d’un filtre intelligent

Une ACL agit comme une liste de règles qui dicte ce qui peut – ou ne peut pas – franchir un point dans un réseau. Installée sur des équipements comme les routeurs ou les commutateurs, elle analyse chaque paquet en fonction d’adresses IP, de ports et de protocoles. Si le paquet correspond à une règle d’autorisation, il passe. Sinon, il est rejeté. Un procédé simple, mais puissant.

Imaginez une porte avec une liste d’invités : seuls ceux reconnus sont acceptés. Chaque objet numérique possède une propriété de « sécurité », reliée à cette liste. Quand un utilisateur ou une machine tente d’accéder à une ressource, le système interroge l’ACL pour valider ou refuser cette demande. Côté système de fichiers, on parle aussi d’ACL mais appliquée aux fichiers et dossiers pour définir qui peut lire, écrire ou modifier.

Dans les réseaux, les ACL fonctionnent de manière plus granulaire, filtrant par adresse source, destination, protocole (comme TCP ou UDP) ou numéro de port, offrant un contrôle précis. Elles peuvent, par exemple, autoriser uniquement le trafic web tandis que bloquant les fichiers exécutables, limitant ainsi les risques de propagation de malwares.

Pourquoi les ACL sont un garde-fou essentiel pour les réseaux modernes

Le réseau est la porte d’entrée la plus exposée aux menaces extérieures. Sans filtrage adéquat, il deviendrait un vaste terrain de jeu pour les attaques : intrusions, espionnage, transmission de données corrompues. Les ACL permettent de cloisonner l’accès, empêchant que chaque paquet ne pénètre dans le réseau, tel un filtre sanitaire.

Plus encore, elles facilitent la gestion des accès. Par exemple, à la frontière entre une zone démilitarisée (DMZ) – hébergeant des serveurs exposés à Internet – et le reste du réseau interne, des ACL peuvent bloquer tout trafic non nécessaire, limitant la surface d’attaque. Cette segmentation du réseau est une forme de défense en profondeur.

En simplifiant la gestion des droits d’accès et en autorisant seulement ce qui est nécessaire, les ACL réduisent drastiquement les risques internes et externes, déclenchant une barrière supplémentaire contre les cyberattaques complexes – à l’image des attaques par force brute qui exploitent souvent les failles de contrôle d’accès.

Les transformations permises par l’adoption des ACL réseau

La mise en place d’ACL modifie la donne dans la gestion de la sécurité réseau. Elle impose un contrôle proactif, passant d’une défense passive à une gouvernance rigoureuse des flux. Cela donne aux administrateurs la capacité de rejeter rapidement tout trafic suspect, améliorant la réactivité face aux menaces.

Mais il faut éviter l’illusion d’un système infaillible. Un ACL mal configurée peut être aussi dangereuse qu’inefficace : elle peut bloquer des services légitimes ou, pire, laisser passer des attaques. Ce défi d’équilibre illustre bien les tensions actuelles autour du contrôle d’accès et de la cyberdéfense, où la vigilance humaine et l’automatisation doivent cohabiter.

Ce qu’il faut garder à l’œil : l’avenir des listes de contrôle d’accès réseau

Les ACL ne sont pas une fin mais un outil évolutif. Dans un contexte de sophistication croissante des attaques, leur rôle et leur nature même sont amenés à se transformer. Par exemple, l’intégration à des systèmes de détection d’intrusion et l’application de règles dynamiques, capables d’évoluer selon le contexte et la menace identifiée.

Par ailleurs, la croissance des environnements cloud et des architectures hybrides complexifie leur déploiement. Les ACL traditionnelles ne peuvent pas toujours suivre la volatilité des adresses et des services. Ce qui invite à repenser le contrôle d’accès, en combinant ACL et méthodes plus avancées, comme la segmentation basée sur les identités ou la microsegmentation.

Enfin, sur un plan plus éthique, la gestion du contrôle d’accès soulève des enjeux de confidentialité et de respect des données personnelles. Chaque décision prise à travers une ACL influe sur qui peut voir quoi, marquant un point crucial dans la gouvernance numérique responsable.

En somme, derrière ces listes techniques, c’est une question de confiance et de responsabilité qui se joue. En comprenant leur fonctionnement et leurs limites, on s’équipe mieux pour défendre nos réseaux de demain – une nécessité face à des attaques et menaces qui, elles, ne cessent de se diversifier.

Passionné par les nouvelles technologies depuis plus de 20 ans, j’exerce en tant qu’expert tech avec une spécialisation en développement et innovation. Toujours à la recherche de solutions performantes, je mets mon expérience au service de projets ambitieux.