Dans un monde où les données se dérobent au moindre souffle numérique, la sécurité devient une quête incessante et paradoxale. Comment protéger l’inviolable lorsque tout est connecté ? Derrière chaque échange crypté, souvent invisible aux yeux, existe une sentinelle discrète et implacable : le module de sécurité matérielle. Ce mécanisme, loin d’être un simple coffre-fort digital, orchestre avec rigueur la confidentialité des clés les plus précieuses de votre système. Il ne s’agit pas seulement de protéger, mais de contrôler l’inaccessible tout en le rendant disponible à ceux qui en ont légitimement besoin. Quelle alchimie subtile rend cela possible ? En perçant le secret de son fonctionnement, vous saisirez la frontière ténue entre vulnérabilité et inviolabilité, et comprendrez comment la confiance numérique trouve son assise dans un fragment de métal dédié à la cryptographie.

Quand la sécurité des données repose sur la confiance matérielle

Les cybermenaces ne cessent d’évoluer, ciblant souvent les failles au cœur des systèmes numériques : les clés cryptographiques. Ces clés, qui servent à chiffrer ou déchiffrer des données critiques, peuvent devenir vulnérables lorsqu’elles sont stockées dans des environnements logiciels classiques. C’est là que le module de sécurité matérielle, ou HSM, intervient. Il n’est pas seulement un coffre-fort numérique, mais une barrière technique protégeant les clés contre toute tentative d’exfiltration, même par des attaquants aguerris.

Un coffre fort numérique : comment fonctionne un module de sécurité matérielle ?

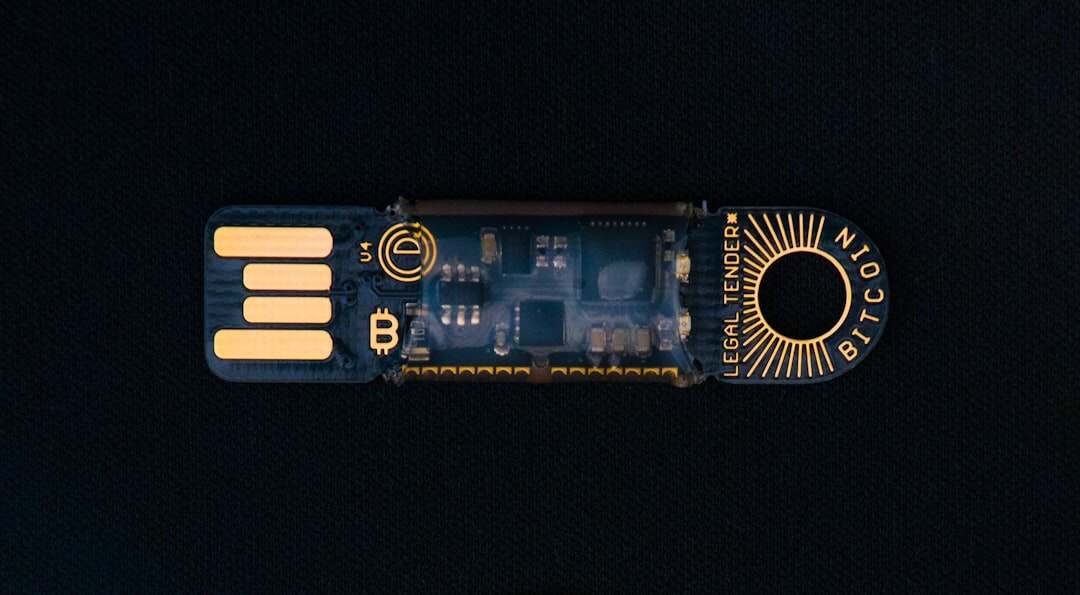

Un HSM est une boîte noire, une unité physique dédiée conçue spécialement pour générer, stocker et gérer les clés cryptographiques en toute confidentialité. Contrairement à un simple fichier stocké sur un serveur, ces clés ne quittent jamais le module. Elles ne transitent pas en clair. Les opérations de cryptage ou décryptage sont effectuées à l’intérieur-même du HSM, isolées du reste du système. Autrement dit, une application extérieure ne peut jamais “avoir la main” sur la clé elle-même, elle peut seulement demander au HSM de réaliser un calcul particulier sans accéder aux clés.

Techniquement, l’appareil applique des standards cryptographiques reconnus comme PKCS#11 ou CNG, selon les besoins, garantissant une interopérabilité avec l’infrastructure des systèmes existants. Du côté de la protection physique, le HSM est souvent conçu pour détecter toute tentative d’intrusion, avec des mécanismes comme l’effacement automatique des clés si la sécurité est compromise. Cette intégration matérielle limite drastiquement tout vol ou duplication des clés.

Pourquoi une telle sécurité autour des clés ?

Les clés cryptographiques sont en quelque sorte les badges d’accès à des données sensibles. Si un attaquant s’en empare, il peut déchiffrer des informations confidentielles, usurper des identités ou même manipuler des transactions. La surface d’attaque se réduit donc drastiquement quand les clés sont confinées dans un HSM. Même dans des environnements cloud, où la notion de contrôle physique est plus floue, les HSM cloud garantissent que les clés sont physiquement séparées des serveurs classiques et restent sous la coupe des utilisateurs légitimes.

Grâce à la gestion rigoureuse des accès internes au module, il devient possible d’adopter des politiques strictes : seulement certains utilisateurs ou processus peuvent initiés une opération cryptographique, sans jamais exposer la clé elle-même.

Qu’est-ce que ça change dans la pratique ?

La présence d’un HSM change la donne sur plusieurs plans. Par exemple, il renforce la confiance vis-à-vis des normes en vigueur, telles que PCI DSS pour les paiements, en limitant nettement les risques liés à la fraude. Plus encore, il permet la mise en place d’architectures sécurisées pour la gestion des identités, en générant et protégeant des clés d’accès sans faille.

Dans les usages, cela signifie aussi moins d’incidents liés aux fuites de données par accès non autorisés, mais aussi un suivi et un journal complet des tentatives d’accès douteuses, indispensable pour les audits et les analyses forensiques. Contrairement à un cryptage purement logiciel, le HSM apporte une couche matérielle non contournable, presque tangible.

Que faut-il observer pour l’avenir ?

Au fil du temps, la cybersécurité repose de plus en plus sur des architectures hybrides mêlant hardware et cloud. Les HSM cloud, loués à la demande, font émerger des questions nouvelles : sur la localisation des données, la confiance envers les fournisseurs et la responsabilité en cas d’incident. On ne parle plus simplement d’une boîte noire physique sous le contrôle direct d’une organisation, mais d’un service externalisé avec ses enjeux réglementaires et éthiques.

On observe aussi des avancées vers l’intégration des HSM avec des technologies émergentes, comme la cryptographie quantique, qui transformeront à moyen terme la manière dont les clés sont protégées. Mais au-delà de l’aspect technique, il faut garder en perspective que chaque mécanisme de protection doit rester compréhensible et contrôlable par l’homme. Sous peine de perdre ce qui fait la confiance numérique : la transparence d’usage et la maîtrise des outils.

Pour approfondir la sécurité numérique

Les menaces actuelles comme la malvertition illustrent bien la nécessité d’avoir des protections solides dès la base technique. Comprendre les couches du modèle OSI et l’infrastructure à clé publique (découvrir le modèle OSI, infrastructure à clé publique) permet de voir comment les HSM agissent en fond pour sécuriser l’échange des données.

L’analyse heuristique, quant à elle, ajoute une couche complémentaire à la défense, indispensable pour détecter les anomalies en temps réel (en savoir plus sur l’analyse heuristique).

Passionné par les nouvelles technologies depuis plus de 20 ans, j'exerce en tant qu'expert tech avec une spécialisation en développement et innovation. Toujours à la recherche de solutions performantes, je mets mon expérience au service de projets ambitieux.